Као алтернативни систем комуникације током катастрофе,ЛТЕ приватне мрежеусвојити различите безбедносне политике на више нивоа како би спречили илегалне кориснике да приступе или краду податке и заштитили безбедност сигнализације корисника и пословних података.

Пхисицал Лаиер

●Усвојите наменске фреквентне опсеге да бисте физички изоловали приступ опреми са нелиценцираним фреквенцијским опсегом.

●Корисници користеИВАВЕ тактичко лте решењемобилних телефона и УИМ картица како би се спречио илегални приступ уређајима.

Мрежни слој

●Миленаге алгоритам и параметри аутентификације са пет торки се користе за постизање двосмерне аутентификације између УЕ и мреже.

Када терминал приступи мрежи, мрежа ће аутентификовати терминал како би спречила приступ илегалним корисницима.Истовремено, терминал ће такође потврдити аутентичност мреже како би спречио приступ мрежи за пхисхинг.

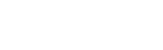

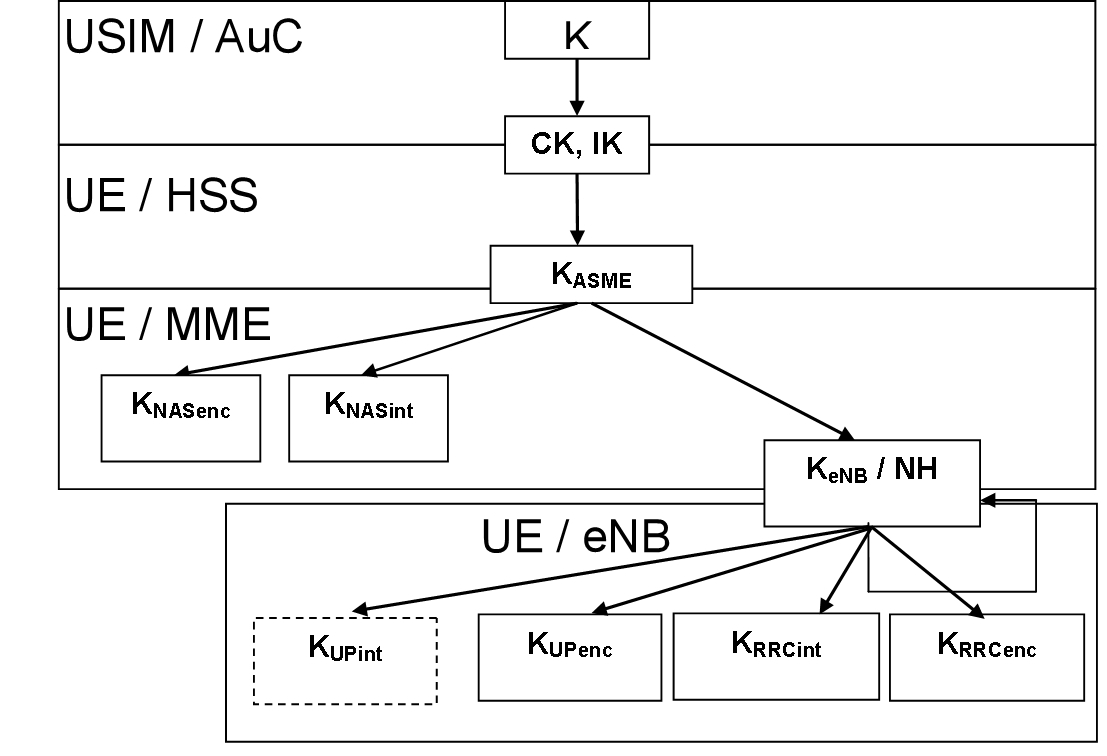

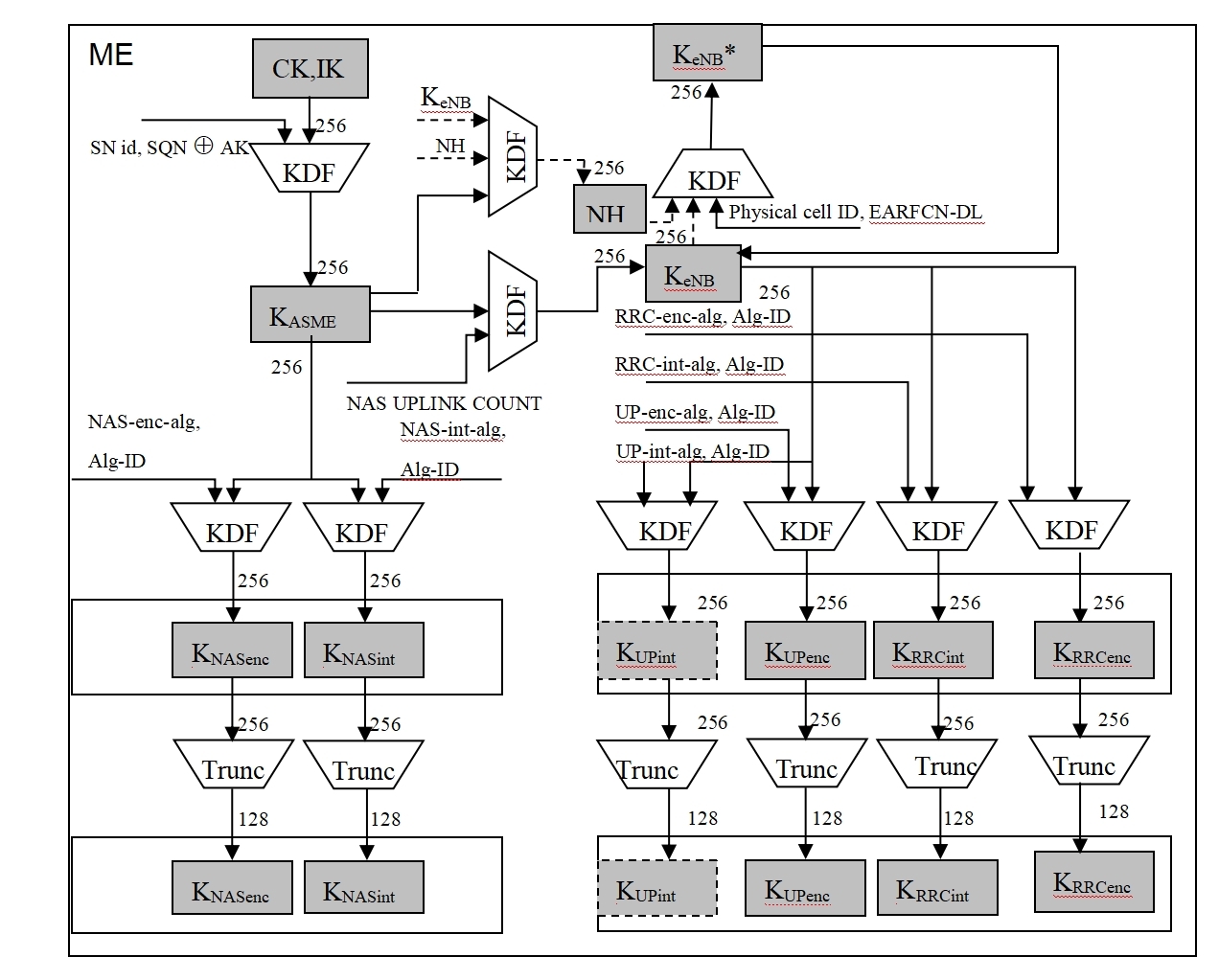

Слика 1: Алгоритам за генерисање кључева

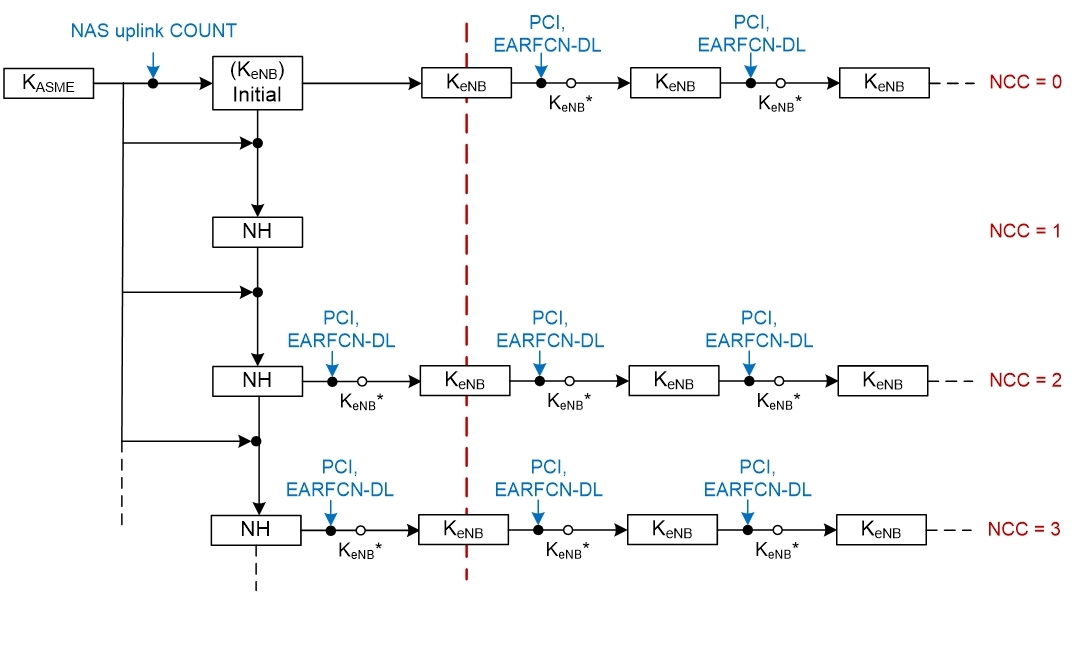

Слика 2: Зависности параметара аутентификације

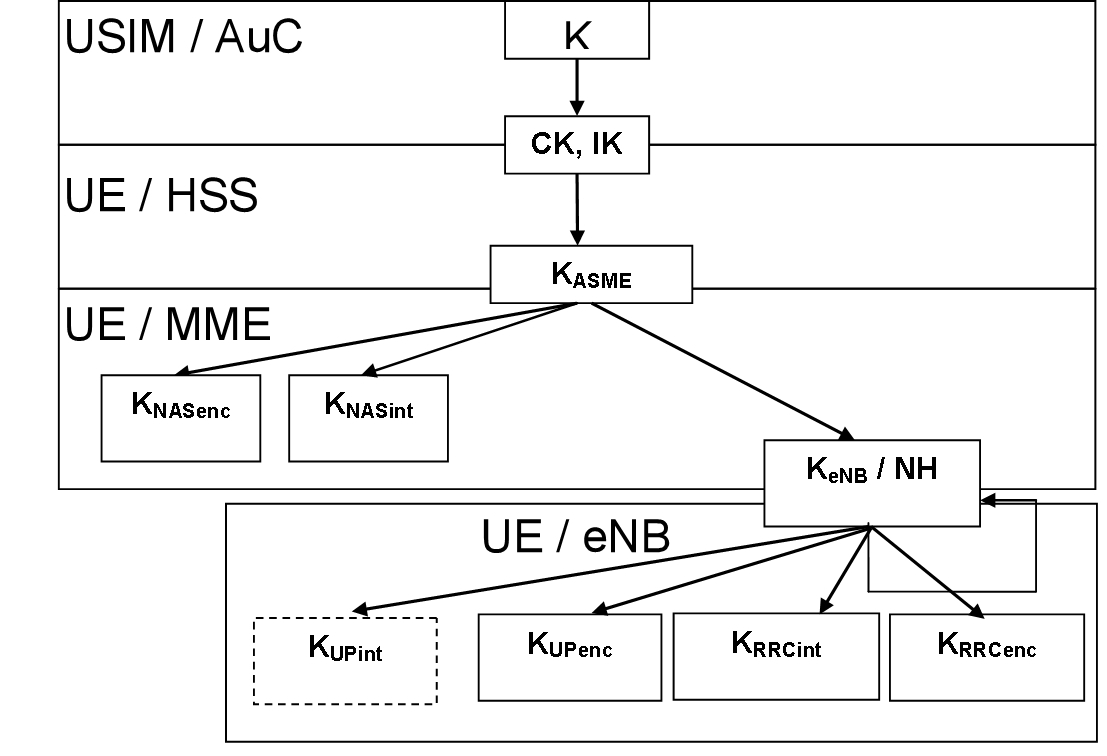

●Сигналне поруке ваздушног интерфејса подржавају заштиту интегритета и шифровање, а подаци корисника такође подржавају шифровање.Алгоритам заштите интегритета и шифровања користи кључ дужине 128 бита и има високу безбедносну снагу.Слика 3 испод приказује процес генерисања параметара везаних за аутентификацију, у којем су ХСС и ММЕ оба интерни функционални модули тактичке лте мреже.

Слика 3: Процес генерисања параметара аутентификације приватне мреже

Слика 4: Процес генерисања параметара аутентификације терминала

●Када4г лте бежични терминал за пренос податакалута, пребацује или поново приступа између еНодеБ-ова, може да користи механизам поновне аутентификације за поновну аутентификацију и ажурирање кључева како би осигурао сигурност током мобилног приступа.

Слика 5: Руковање тастером приликом пребацивања

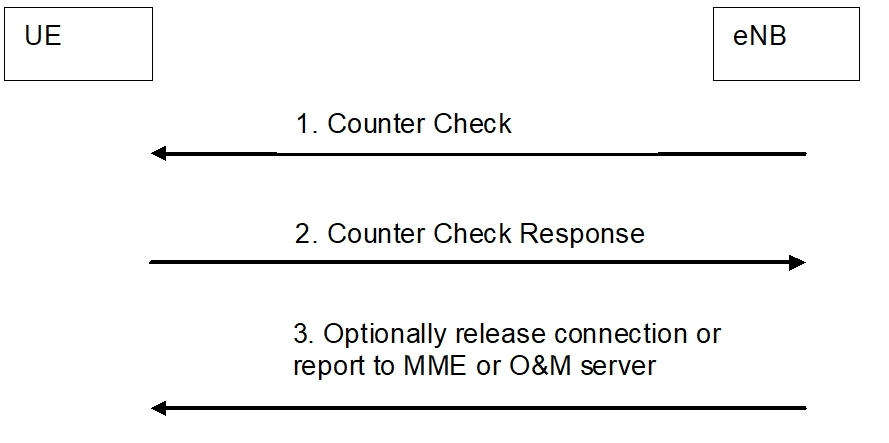

Слика 6: Периодична аутентификација терминала од стране еНБ-а

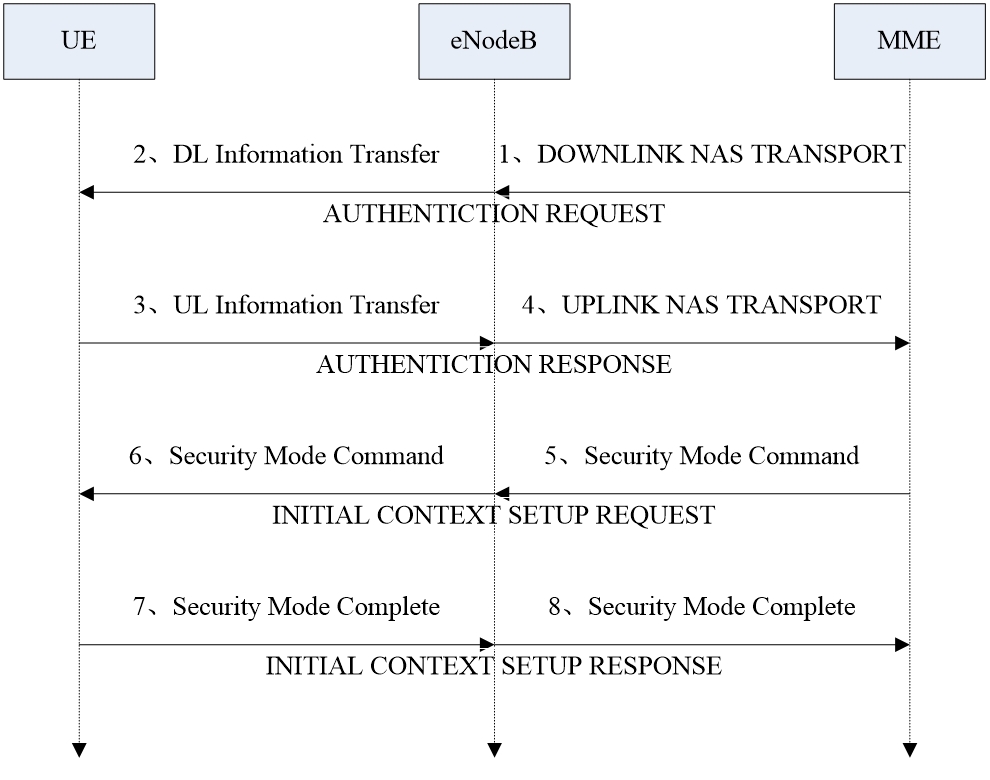

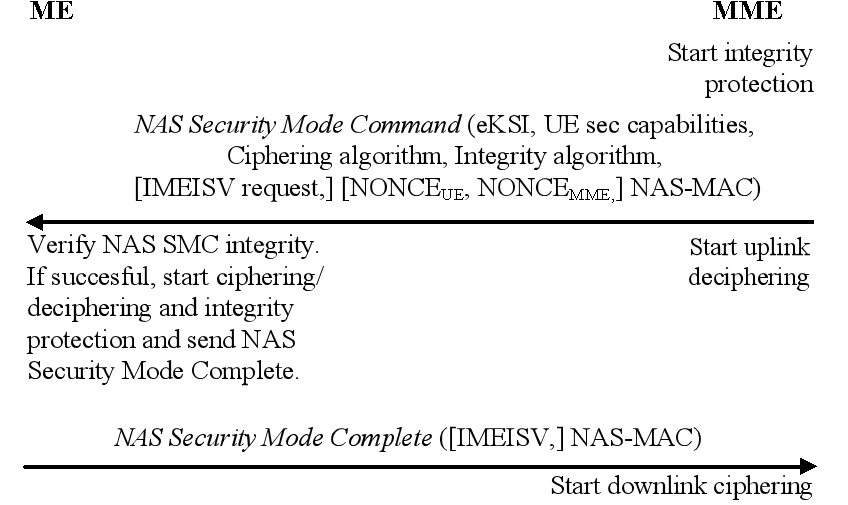

●Процес сигнализације аутентификације

Потврда аутентичности је потребна када УЕ иницира позив, буде позвана и региструје се.Шифровање/заштита интегритета се такође може извршити након што је аутентификација завршена.УЕ израчунава РЕС (параметри одговора на аутентификацију у СИМ картици), ЦК (кључ за шифровање) и ИК (кључ за заштиту интегритета) на основу РАНД-а који шаље ЛТЕ приватна мрежа, и уписује нове ЦК и ИК у СИМ картицу.и пошаљите РЕС назад у ЛТЕ приватну мрежу.Ако ЛТЕ приватна мрежа сматра да је РЕС исправан, процес аутентификације се завршава.Након успешне аутентификације, ЛТЕ приватна мрежа одлучује да ли ће извршити процес безбедносне контроле.Ако јесте, покреће га ЛТЕ приватна мрежа, а шифровање/заштиту интегритета имплементира еНодеБ.

Слика 7: Процес сигнализације аутентификације

Слика 8: Процес сигнализације безбедног режима

Слој апликације

●Када корисници приступају, безбедносна аутентификација се имплементира на слоју апликације како би се спречио незаконит приступ корисника.

●Кориснички подаци могу користити ИПСЕЦ механизам како би осигурали сигурност корисничких података.

●Када се проблем открије током апликације, корисник са проблемом може бити приморан да оде ван мреже заказивањем операција као што су принудно искључење и даљинско убијање.

Мрежна безбедност

●Пословни систем приватне мреже може да се повеже са спољном мрежом преко опреме заштитног зида како би осигурао да је приватна мрежа заштићена од спољних напада.У исто време, интерна топологија мреже је заштићена и скривена да би се спречило излагање мреже и одржала безбедност мреже.

Време поста: 25.04.2024