Som et alternativt kommunikasjonssystem under katastrofe,LTE private nettverkvedta forskjellige sikkerhetspolicyer på flere nivåer for å forhindre ulovlige brukere fra å få tilgang til eller stjele data, og for å beskytte sikkerheten til brukersignalering og forretningsdata.

Fysisk lag

●Vedta dedikerte frekvensbånd for å fysisk isolere tilgangen til utstyr med ulisensiert frekvensbånd.

●Brukere brukerIWAVE taktisk lte løsningmobiltelefoner og UIM-kort for å forhindre ulovlig enhetstilgang.

Nettverkslag

●Milenage-algoritmen og fem-tuppel autentiseringsparametere brukes for å oppnå toveis autentisering mellom UE og nettverket.

Når en terminal får tilgang til nettverket, vil nettverket autentisere terminalen for å forhindre at ulovlige brukere får tilgang.Samtidig vil terminalen også autentisere nettverket for å hindre tilgang til phishing-nettverket.

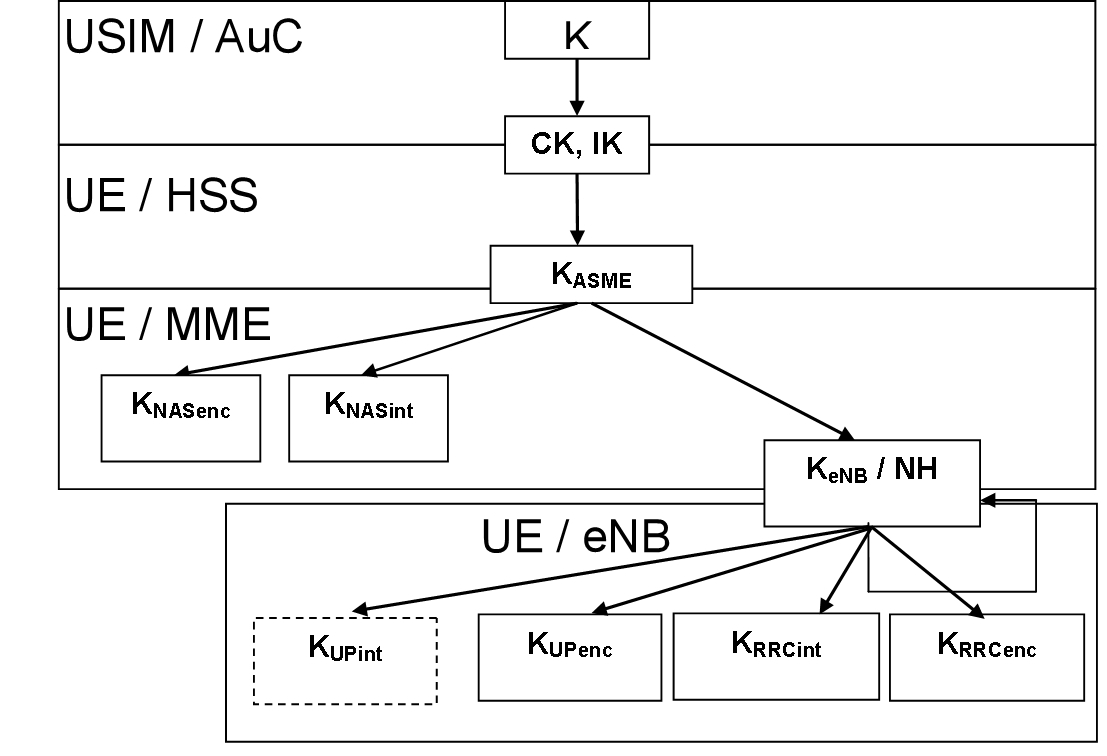

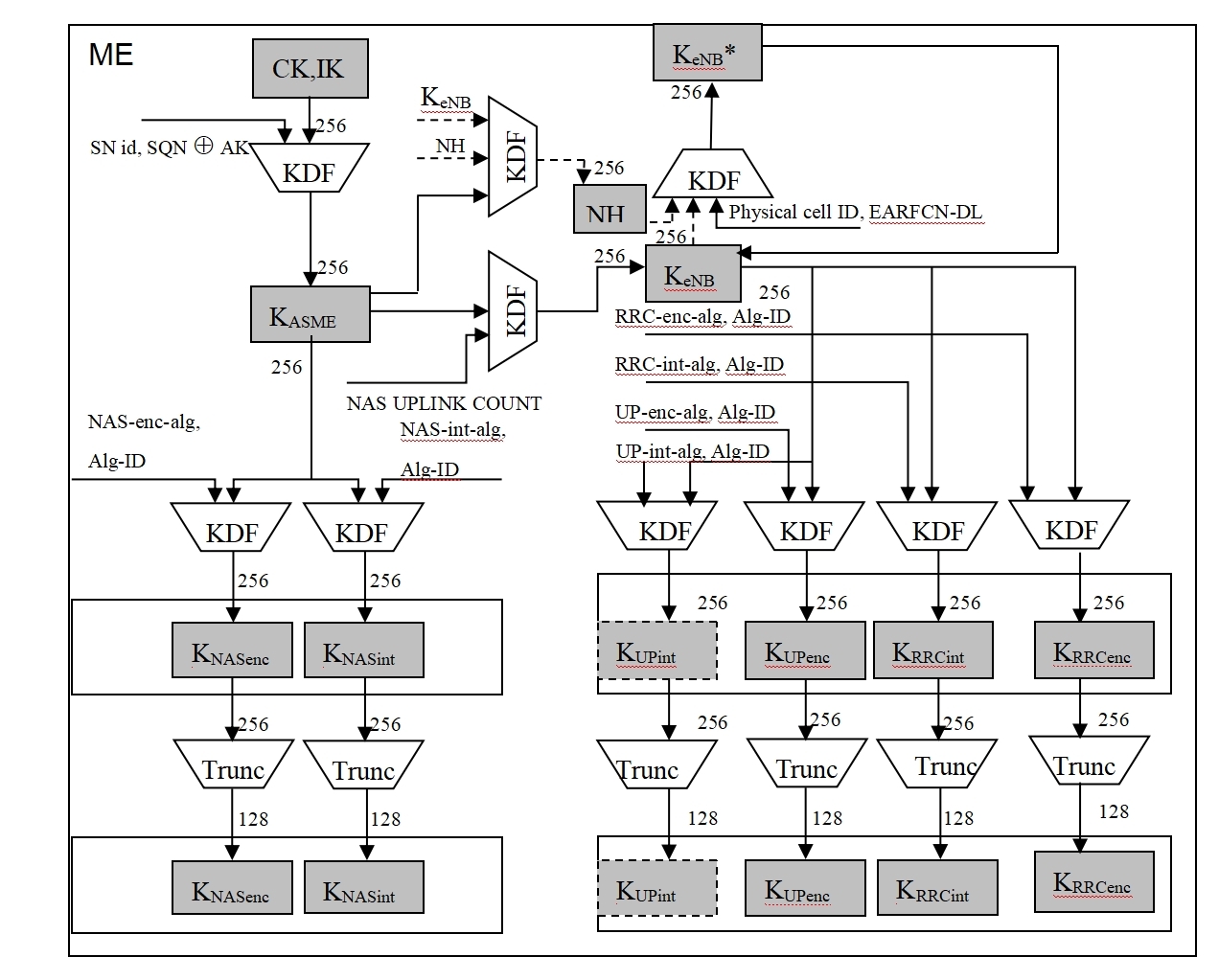

Figur 1: Key Generation Algoritme

Figur 2: Avhengigheter av autentiseringsparametere

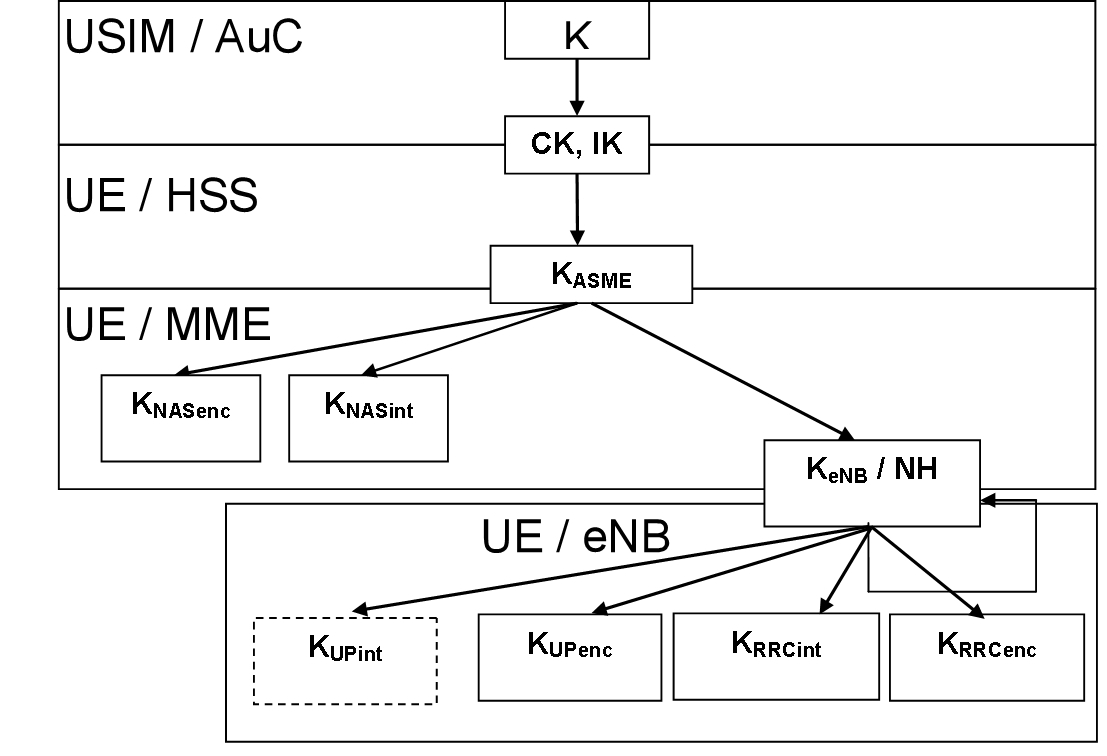

●Luftgrensesnittsignaleringsmeldinger støtter integritetsbeskyttelse og kryptering, og brukerdata støtter også kryptering.Integritets- og krypteringsbeskyttelsesalgoritmen bruker en 128-bits nøkkel og har høy sikkerhetsstyrke.Figur 3 nedenfor viser genereringsprosessen for autentiseringsrelaterte parametere, der HSS og MME begge er interne funksjonelle moduler i det taktiske lte-nettverket.

Figur 3: Genereringsprosess for autentiseringsparametere for private nettverk

Figur 4: Genereringsprosess for terminalautentiseringsparametere

●Når4g lte trådløs dataterminalroamer, bytter eller re-tilganger mellom eNodeB-er, kan den bruke re-autentiseringsmekanismen for å re-autentisere og oppdatere nøkler for å sikre sikkerhet under mobiltilgang.

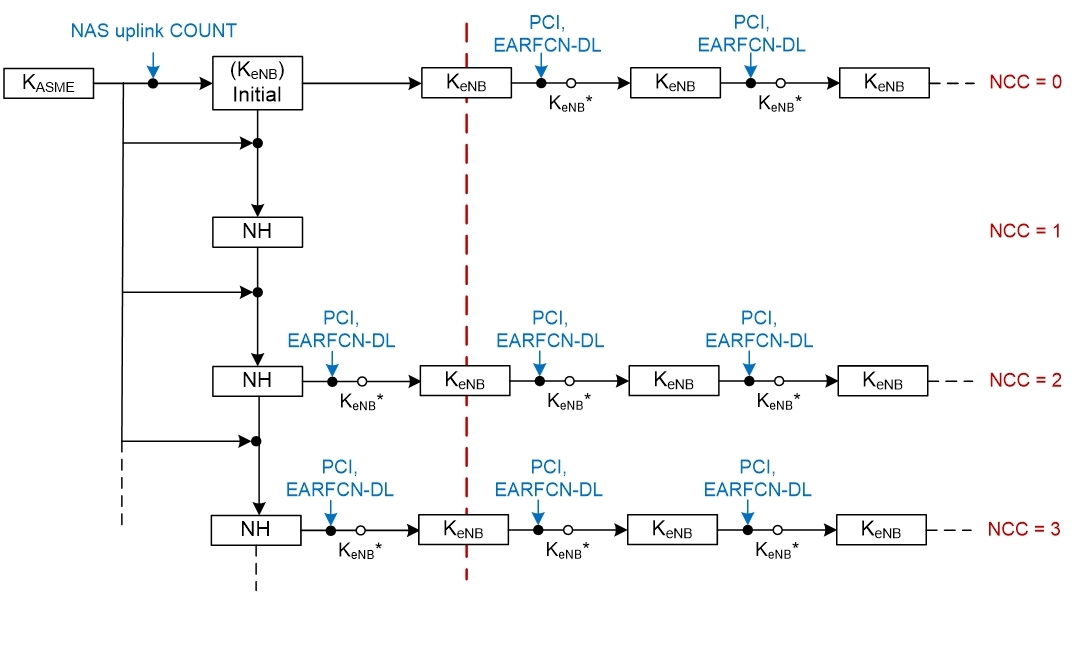

Figur 5: Nøkkelhåndtering ved veksling

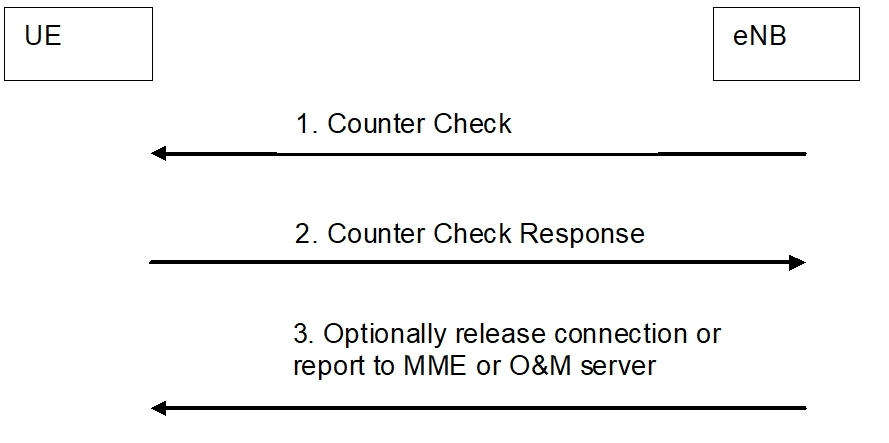

Figur 6: Periodisk autentisering av terminaler av eNB

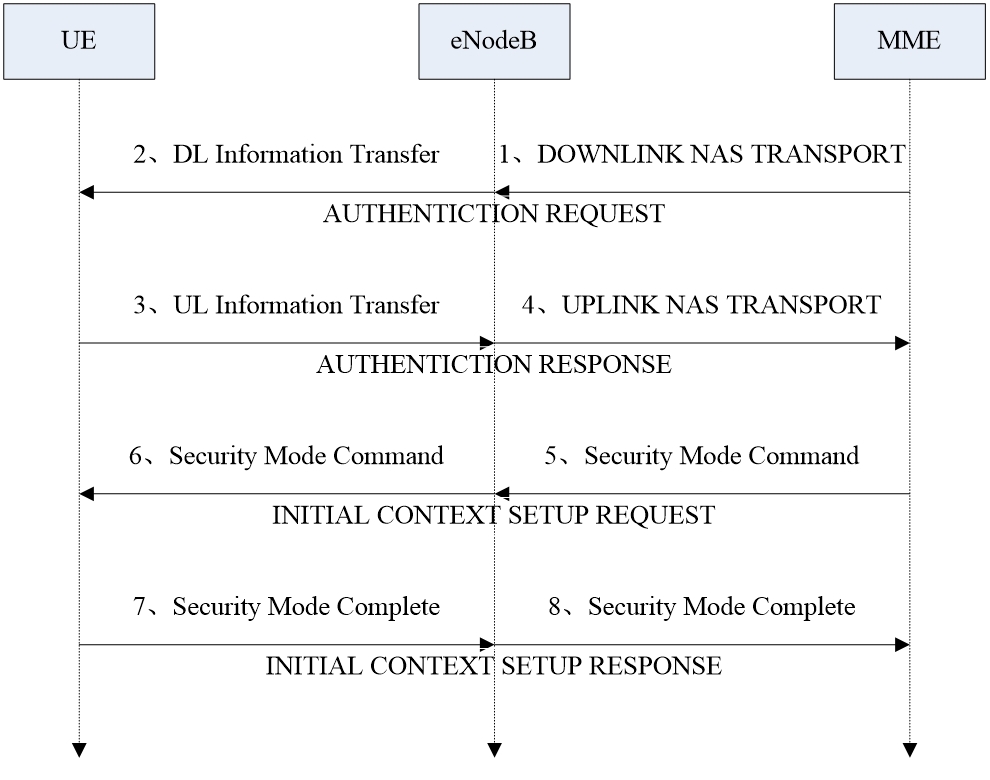

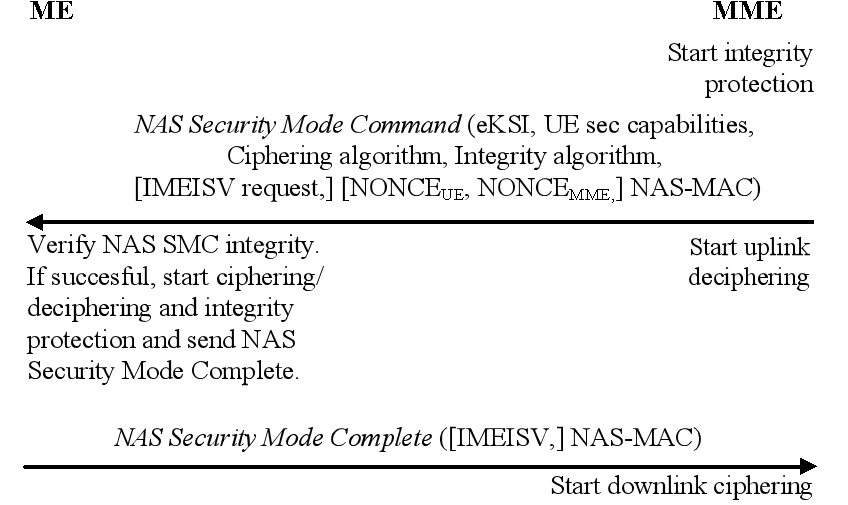

●Autentiseringssignaleringsprosess

Autentisering er nødvendig når UE starter en samtale, blir oppringt og registrerer seg.Kryptering/integritetsbeskyttelse kan også utføres etter at autentisering er fullført.UE beregner RES (autentiseringsresponsparametere i SIM-kortet), CK (krypteringsnøkkel) og IK (integritetsbeskyttelsesnøkkel) basert på RAND sendt av det private LTE-nettverket, og skriver de nye CK og IK inn i SIM-kortet.og send RES tilbake til det private LTE-nettverket.Hvis det private LTE-nettverket vurderer at RES er riktig, avsluttes autentiseringsprosessen.Etter vellykket autentisering bestemmer det private LTE-nettverket om det skal utføres sikkerhetskontrollprosessen.Hvis ja, utløses det av det private LTE-nettverket, og kryptering/integritetsbeskyttelse implementeres av eNodeB.

Figur 7: Autentiseringssignaleringsprosess

Figur 8: Sikkermodus-signaleringsprosess

Søknadslag

●Når brukere får tilgang, implementeres sikkerhetsautentisering på applikasjonslaget for å forhindre ulovlig brukertilgang.

●Brukerdata kan bruke IPSEC-mekanismen for å sikre brukerdatasikkerhet.

●Når et problem oppdages under applikasjonen, kan brukeren med problemet bli tvunget til å gå offline ved å planlegge operasjoner som tvungen frakobling og fjerndrap.

Nettverksikkerhet

●Det private nettverkets forretningssystem kan koble til det eksterne nettverket gjennom brannmurutstyr for å sikre at det private nettverket er beskyttet mot eksterne angrep.Samtidig er den interne topologien til nettverket skjermet og skjult for å forhindre nettverkseksponering og opprettholde nettverkssikkerheten.

Innleggstid: 25. april 2024