သဘာဝဘေးအန္တရာယ်ကာလအတွင်း အစားထိုးဆက်သွယ်ရေးစနစ်အဖြစ်၊LTE သီးသန့်ကွန်ရက်များတရားမ၀င်အသုံးပြုသူများ ဒေတာခိုးယူခြင်းမှ ကာကွယ်ရန်နှင့် သုံးစွဲသူအချက်ပြခြင်းနှင့် လုပ်ငန်းဒေတာများ၏ လုံခြုံရေးကို ကာကွယ်ရန်အတွက် အဆင့်များစွာတွင် မတူညီသော လုံခြုံရေးမူဝါဒများကို ချမှတ်ပါ။

ရုပ်ပိုင်းဆိုင်ရာအလွှာ

●လိုင်စင်မဲ့ လှိုင်းနှုန်းစဉ်ဖြင့် စက်ပစ္စည်းများ၏ ဝင်ရောက်ခွင့်ကို ရုပ်ပိုင်းအရ ခွဲထုတ်ရန် သီးခြား လှိုင်းနှုန်းစဉ်များကို အသုံးပြုပါ။

●အသုံးပြုသူများ အသုံးပြုသည်။IWAVE နည်းဗျူဟာ lte ဖြေရှင်းချက်တရားမဝင်စက်ပစ္စည်းဝင်ရောက်ခြင်းကို တားဆီးရန် မိုဘိုင်းဖုန်းများနှင့် UIM ကတ်များ။

Network Layer

●Milenage algorithm နှင့် five-tuple authentication parameters များကို UE နှင့် network အကြား နှစ်လမ်းသွား စစ်မှန်ကြောင်းအထောက်အထားများရရှိရန်အတွက် အသုံးပြုပါသည်။

Terminal သည် ကွန်ရက်ကို ဝင်ရောက်သည့်အခါ တရားမဝင်အသုံးပြုသူများ ဝင်ရောက်ခြင်းမှ ကာကွယ်ရန် ကွန်ရက်သည် terminal ကို စစ်မှန်ကြောင်းအထောက်အထားပြပါမည်။တစ်ချိန်တည်းတွင်၊ terminal သည် phishing ကွန်ရက်သို့ဝင်ရောက်ခွင့်ကိုတားဆီးရန် ကွန်ရက်ကို စစ်မှန်ကြောင်းအထောက်အထားပြပါမည်။

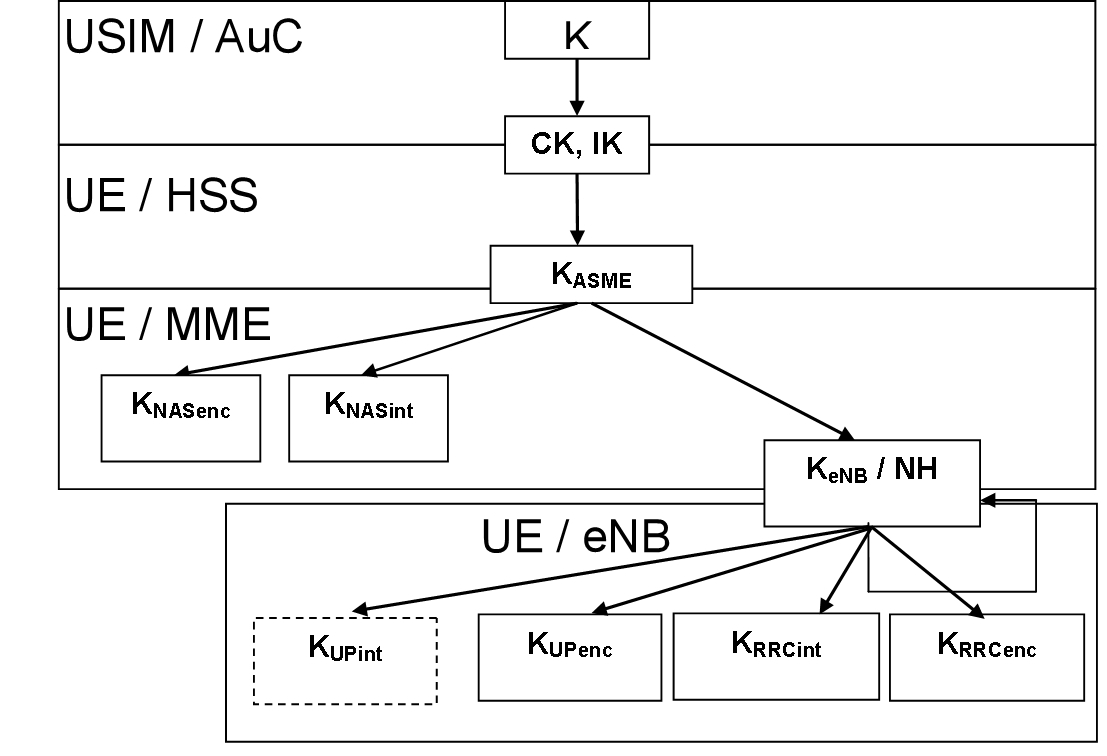

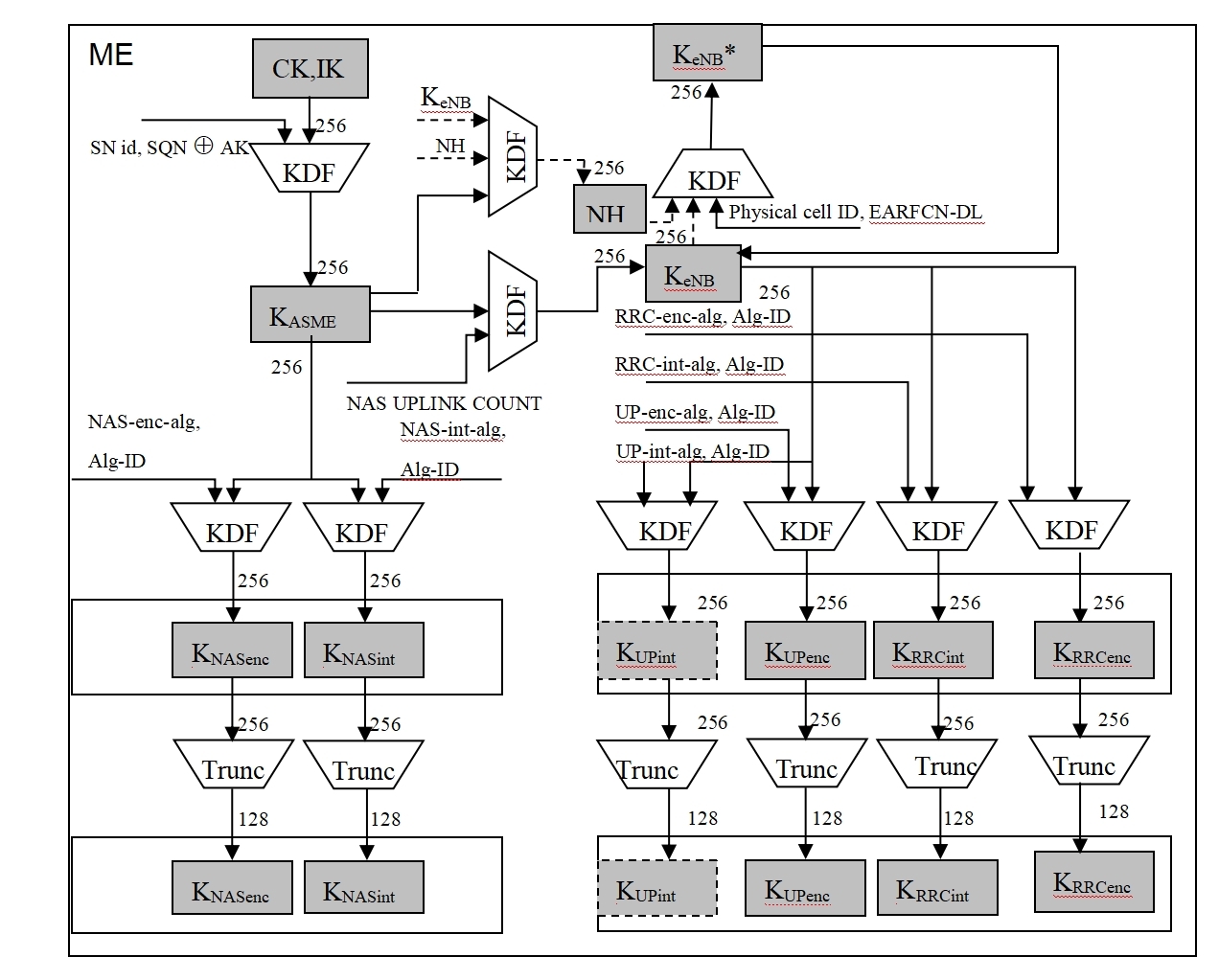

ပုံ 1- သော့မျိုးဆက် အယ်ဂိုရီသမ်

ပုံ 2- အထောက်အထားစိစစ်ခြင်းဆိုင်ရာ ကန့်သတ်ဘောင်များ၏ မှီခိုမှု

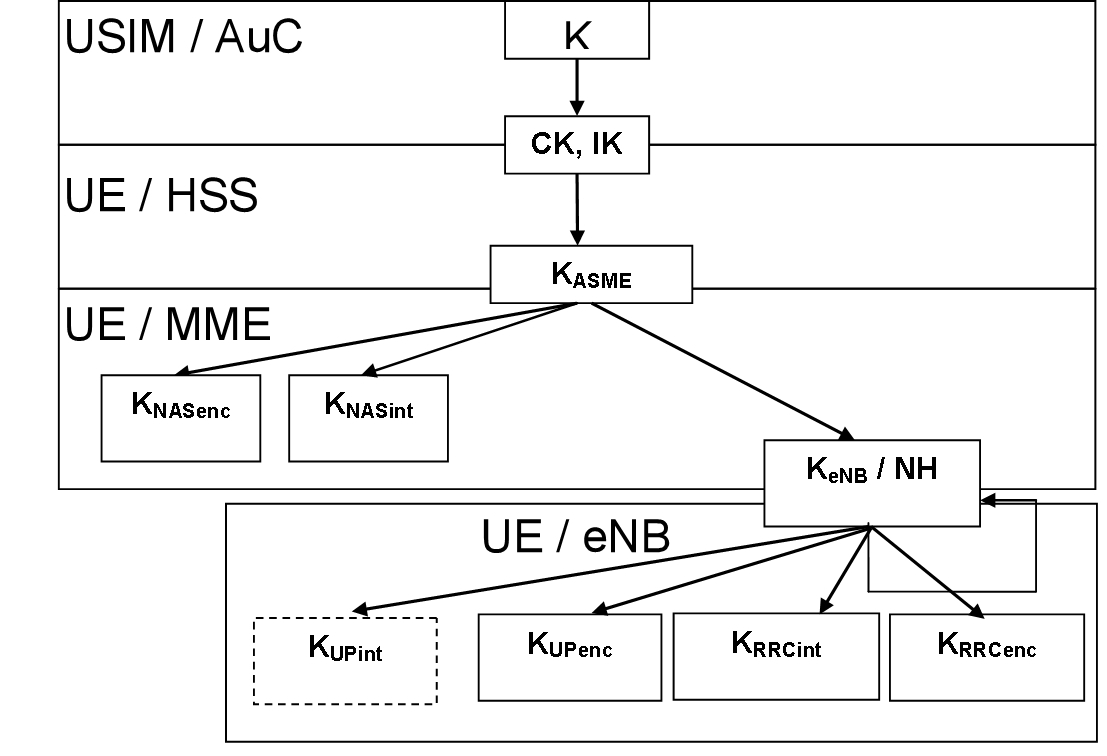

●Air interface အချက်ပြသည့် မက်ဆေ့ချ်များသည် ခိုင်မာမှု ကာကွယ်ရေးနှင့် ကုဒ်ဝှက်ခြင်းကို ပံ့ပိုးပေးသည့်အပြင် သုံးစွဲသူ၏ ဒေတာများကိုလည်း ကုဒ်ဝှက်ခြင်းကို ပံ့ပိုးပေးပါသည်။ခိုင်မာမှုနှင့် ကုဒ်ဝှက်ခြင်းကာကွယ်မှု အယ်လဂိုရီသမ်သည် 128-ဘစ်အရှည်သော့ကို အသုံးပြုထားပြီး လုံခြုံရေးစွမ်းအားမြင့်မားသည်။အောက်ဖော်ပြပါပုံ 3 တွင် HSS နှင့် MME တို့သည် tactical lte ကွန်ရက်၏ အတွင်းပိုင်းလုပ်ဆောင်နိုင်သော module များဖြစ်သည့် စစ်မှန်ကြောင်းနှင့်ပတ်သက်သည့် ကန့်သတ်ဘောင်များ၏ မျိုးဆက်လုပ်ငန်းစဉ်ကို ပြသသည်။

ပုံ 3- သီးသန့်ကွန်ရက် အထောက်အထားစိစစ်ခြင်းဆိုင်ရာ ဘောင်များ ၏ မျိုးဆက်ဖြစ်စဉ်

ပုံ 4- terminal authentication parameters များ၏ မျိုးဆက်ဖြစ်စဉ်

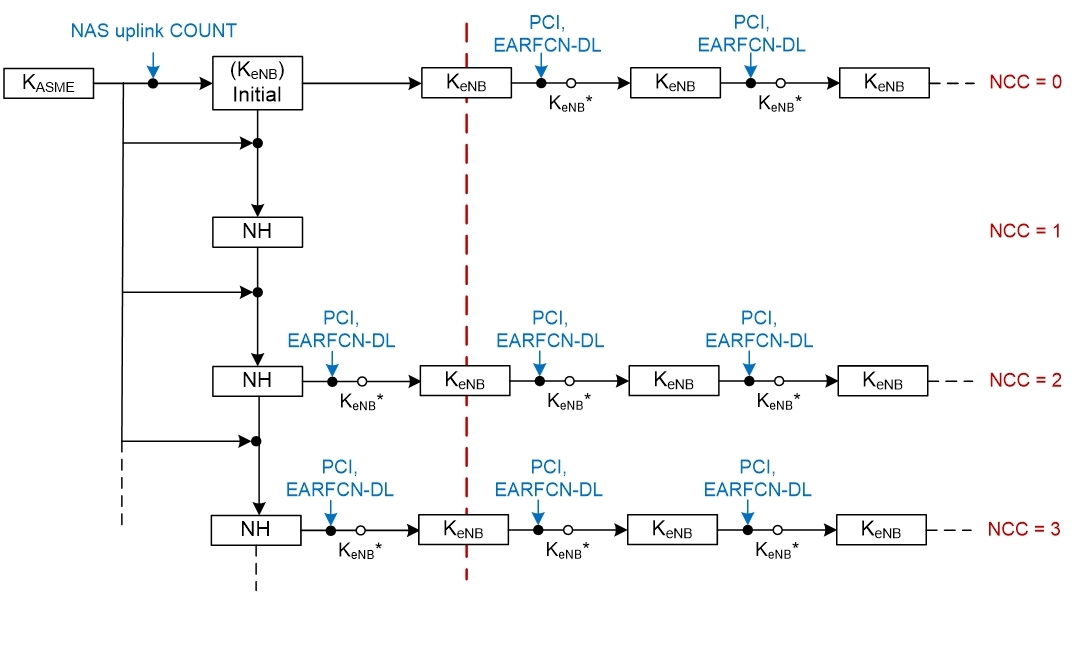

●ဟို4g lte ကြိုးမဲ့ဒေတာဂိတ်eNodeBs များကြားတွင် လှည့်ပတ်မှုများ၊ ခလုတ်များ သို့မဟုတ် ပြန်လည်ဝင်ရောက်မှုများ၊ ၎င်းသည် မိုဘိုင်းအသုံးပြုခွင့်ကာလအတွင်း လုံခြုံရေးသေချာစေရန် သော့များကို ပြန်လည်စစ်မှန်ကြောင်းနှင့် အပ်ဒိတ်လုပ်ရန်အတွက် ပြန်လည်စစ်မှန်ကြောင်းအထောက်အထားပြသည့် ယန္တရားကို အသုံးပြုနိုင်သည်။

ပုံ 5- ပြောင်းသည့်အခါ သော့ကိုင်တွယ်ခြင်း။

ပုံ ၆

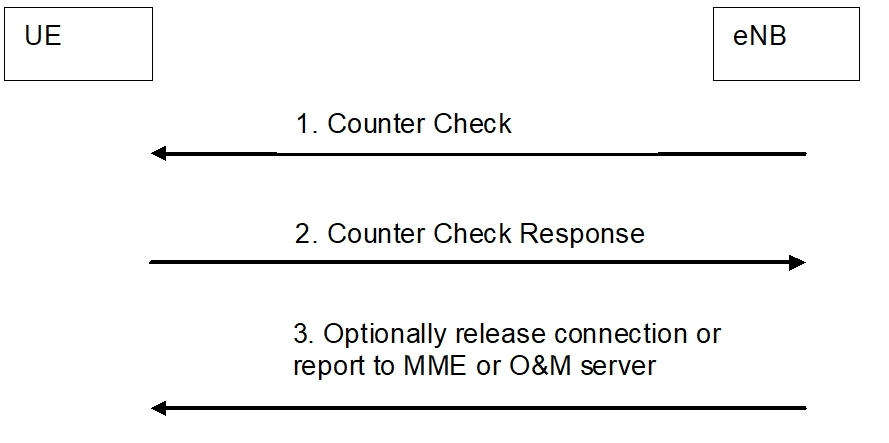

●စစ်မှန်ကြောင်းအချက်ပြခြင်းလုပ်ငန်းစဉ်

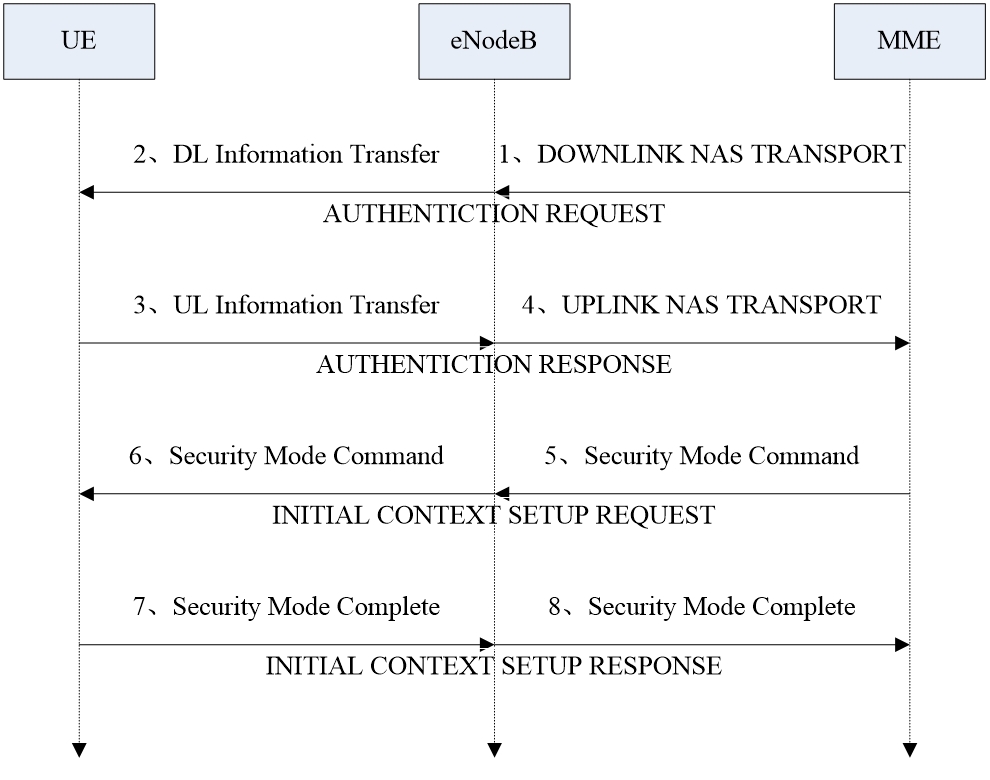

UE သည် ဖုန်းခေါ်ဆိုမှု၊ ခေါ်ဆိုမှုနှင့် စာရင်းသွင်းသည့်အခါ အထောက်အထားစိစစ်ရန် လိုအပ်သည်။အထောက်အထားစိစစ်ခြင်း ပြီးမြောက်ပြီးနောက် ကုဒ်ဝှက်ခြင်း/ခိုင်မာမှု ကာကွယ်ရေးကိုလည်း လုပ်ဆောင်နိုင်ပါသည်။UE သည် LTE သီးသန့်ကွန်ရက်မှပေးပို့သော RAND ကိုအခြေခံ၍ RES (ဆင်းမ်ကတ်ရှိ စစ်မှန်ကြောင်းသက်သေပြမှုဆိုင်ရာတုံ့ပြန်မှုကန့်သတ်ချက်များ)၊ CK (ကုဒ်ဝှက်ခြင်းသော့) နှင့် IK (သမာဓိကာကွယ်မှုကီး) ကို LTE သီးသန့်ကွန်ရက်မှပေးပို့သော RAND ကိုတွက်ချက်ပြီး CK နှင့် IK အသစ်ကို SIM ကတ်ထဲသို့ ရေးပေးသည်။RES ကို LTE သီးသန့်ကွန်ရက်သို့ ပြန်ပို့ပါ။LTE သီးသန့်ကွန်ရက်မှ RES မှန်ကန်သည်ဟု ယူဆပါက အထောက်အထားစိစစ်ခြင်းလုပ်ငန်းစဉ် ပြီးဆုံးမည်ဖြစ်သည်။အထောက်အထားစိစစ်ခြင်းအောင်မြင်ပြီးနောက်၊ LTE သီးသန့်ကွန်ရက်သည် လုံခြုံရေးထိန်းချုပ်မှုလုပ်ငန်းစဉ်ကို လုပ်ဆောင်ရန် ဆုံးဖြတ်သည်။ဟုတ်ပါက၊ ၎င်းကို LTE သီးသန့်ကွန်ရက်မှ အစပျိုးပြီး ကုဒ်ဝှက်ခြင်း/သမာဓိစောင့်ထိန်းမှုကို eNodeB မှ လုပ်ဆောင်ပါသည်။

ပုံ 7- စစ်မှန်ကြောင်းအချက်ပြခြင်း လုပ်ငန်းစဉ်

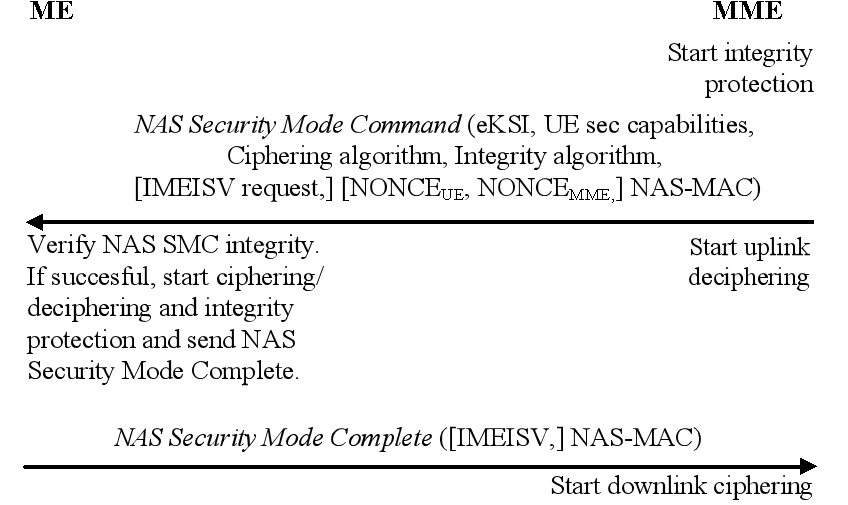

ပုံ 8- Safe mode အချက်ပြမှု လုပ်ငန်းစဉ်

လျှောက်လွှာအလွှာ

●အသုံးပြုသူများဝင်ရောက်သည့်အခါ တရားမဝင်အသုံးပြုသူဝင်ရောက်ခြင်းကို တားဆီးရန် အပလီကေးရှင်းအလွှာတွင် လုံခြုံရေးအထောက်အထားစိစစ်ခြင်းကို လုပ်ဆောင်ပါသည်။

●အသုံးပြုသူဒေတာသည် သုံးစွဲသူဒေတာလုံခြုံရေးကို သေချာစေရန် IPSEC ယန္တရားကို အသုံးပြုနိုင်သည်။

●အပလီကေးရှင်းအတွင်း ပြဿနာတစ်ခုကို ရှာဖွေတွေ့ရှိသည့်အခါ ပြဿနာရှိသည့်အသုံးပြုသူကို အတင်းအကြပ်ချိတ်ဆက်မှုဖြတ်တောက်ခြင်းနှင့် အဝေးထိန်းအသတ်ခံရခြင်းကဲ့သို့သော လုပ်ဆောင်ချက်များကို အချိန်ဇယားဆွဲခြင်းဖြင့် အော့ဖ်လိုင်းသို့ ရောက်သွားနိုင်သည်။

ကွန်ရက်လုံခြုံရေး

●ပုဂ္ဂလိကကွန်ရက်ကို ပြင်ပတိုက်ခိုက်မှုများမှ ကာကွယ်ပေးကြောင်း သေချာစေရန်အတွက် private network business system သည် firewall ကိရိယာများမှတစ်ဆင့် ပြင်ပကွန်ရက်သို့ ချိတ်ဆက်နိုင်သည်။တစ်ချိန်တည်းမှာပင်၊ ကွန်ရက်၏ ထိတွေ့မှုမှ ကာကွယ်ရန်နှင့် ကွန်ရက်လုံခြုံရေးကို ထိန်းသိမ်းရန် ကွန်ရက်၏ အတွင်းပိုင်း topology ကို အကာအရံနှင့် ဝှက်ထားသည်။

ပို့စ်အချိန်- ဧပြီလ 25-2024