כמערכת תקשורת חלופית בזמן אסון,רשתות LTE פרטיותלאמץ מדיניות אבטחה שונה במספר רמות כדי למנוע ממשתמשים לא חוקיים לגשת או לגנוב נתונים, וכדי להגן על האבטחה של איתות משתמשים ונתונים עסקיים.

שכבה פיזית

●אמצו פסי תדרים ייעודיים כדי לבודד פיזית את הגישה של ציוד עם פס תדרים לא מורשה.

●משתמשים משתמשיםפתרון טקטי של IWAVEטלפונים ניידים וכרטיסי UIM כדי למנוע גישה לא חוקית למכשירים.

שכבת רשת

●אלגוריתם Milenage ופרמטרי אימות של חמישה פיפל משמשים להשגת אימות דו-כיווני בין ה-UE לרשת.

כאשר מסוף ניגש לרשת, הרשת תאמת את המסוף כדי למנוע גישה ממשתמשים לא חוקיים.במקביל, המסוף גם יאמת את הרשת כדי למנוע גישה לרשת הדיוג.

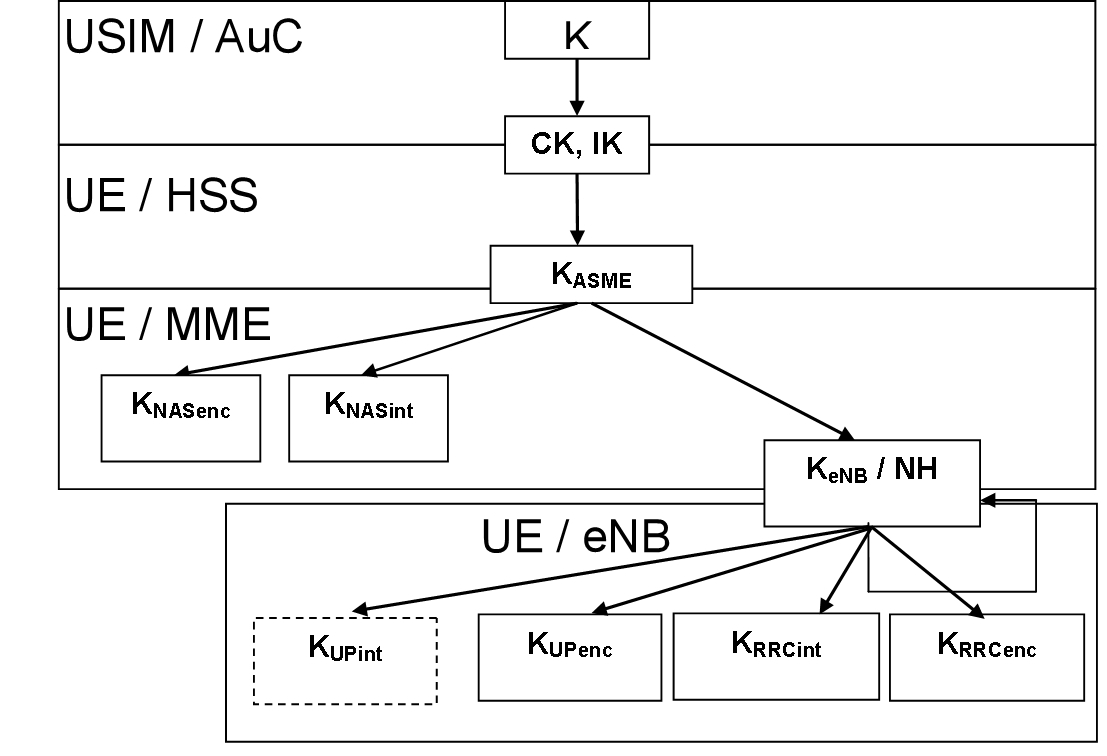

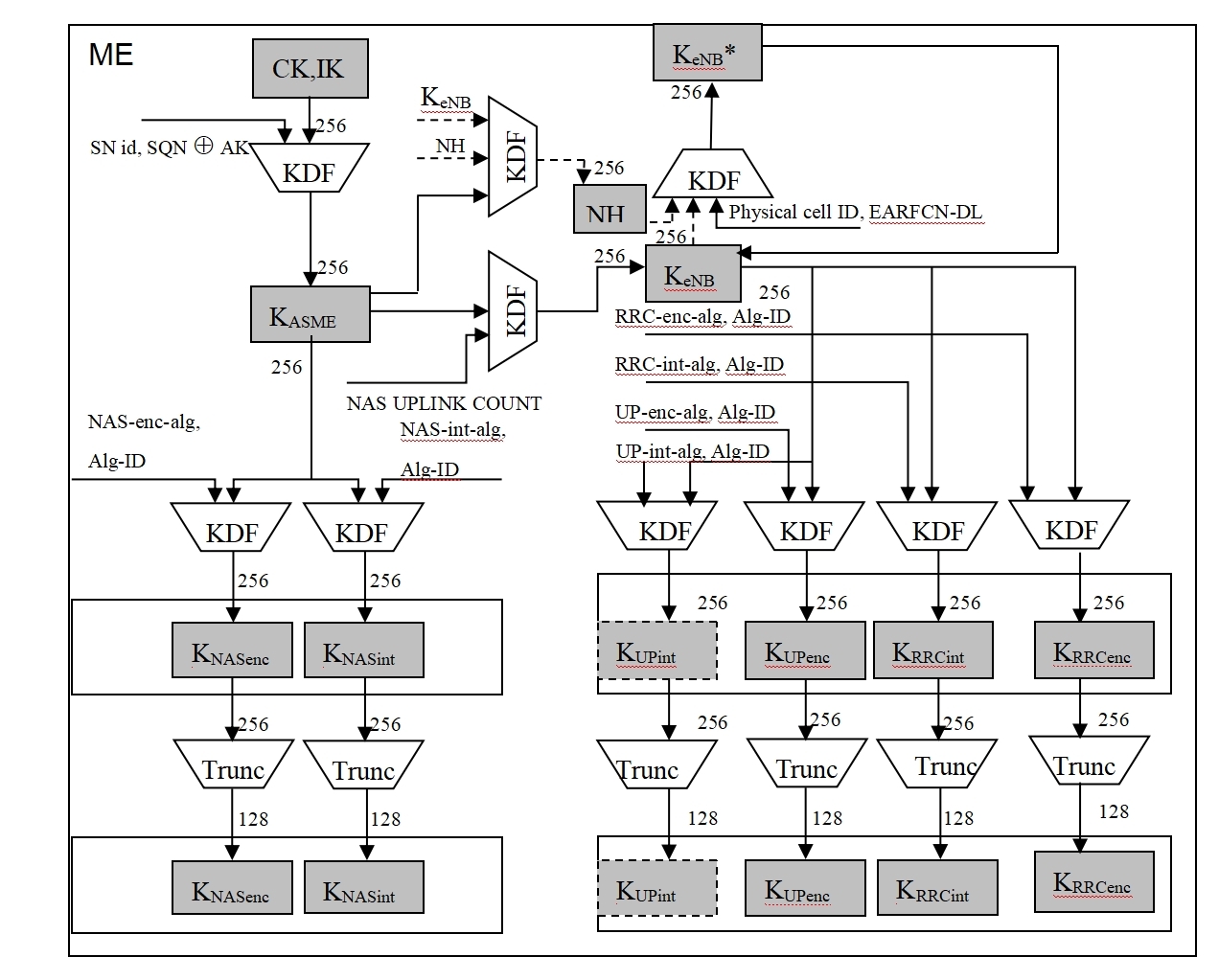

איור 1: אלגוריתם יצירת מפתח

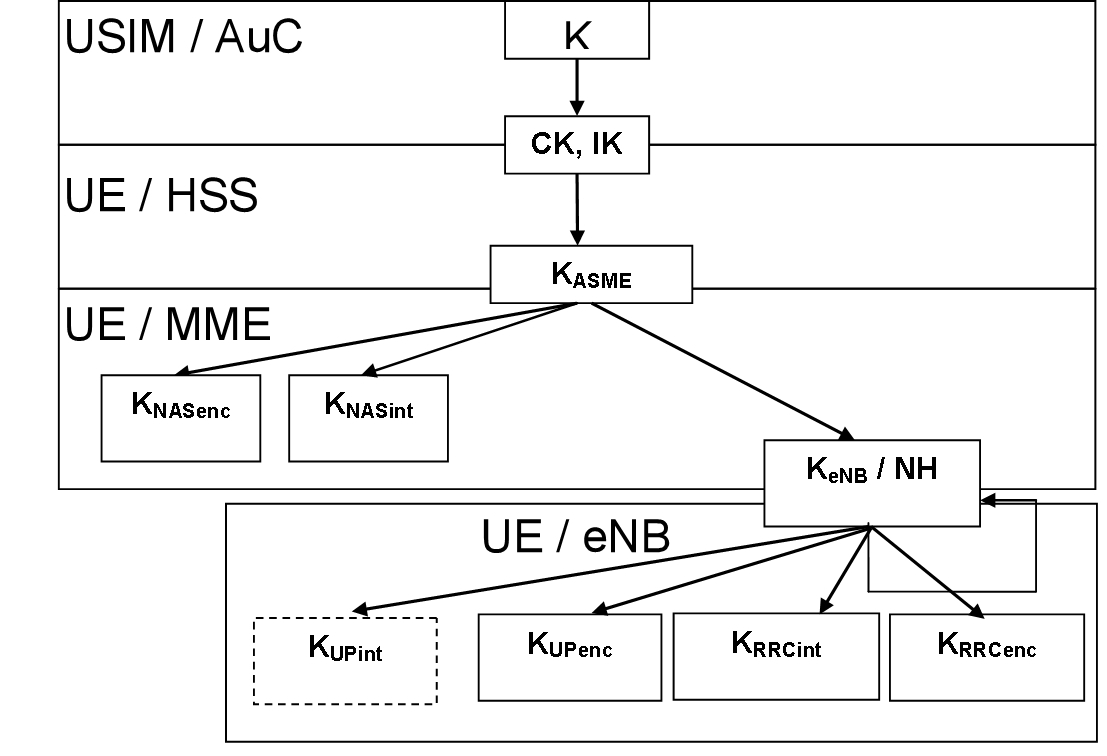

איור 2: התלות של פרמטרי אימות

●הודעות איתות ממשק אוויר תומכות בהגנה על שלמות ובהצפנה, ונתוני המשתמש תומכים גם בהצפנה.אלגוריתם הגנת השלמות וההצפנה משתמש במפתח באורך 128 סיביות ובעל חוזק אבטחה גבוה.האיור 3 למטה מציג את תהליך היצירה של פרמטרים הקשורים לאימות, שבהם HSS ו-MME הם שניהם מודולים פונקציונליים פנימיים של רשת ה-lte הטקטית.

איור 3: תהליך יצירת פרמטרים של אימות רשת פרטית

איור 4: תהליך יצירת פרמטרים של אימות מסוף

●כאשרמסוף נתונים אלחוטי 4g lteנודד, מתג או גישה מחדש בין eNodeBs, הוא יכול להשתמש במנגנון האימות מחדש כדי לאמת מחדש ולעדכן מפתחות כדי להבטיח אבטחה במהלך גישה ניידת.

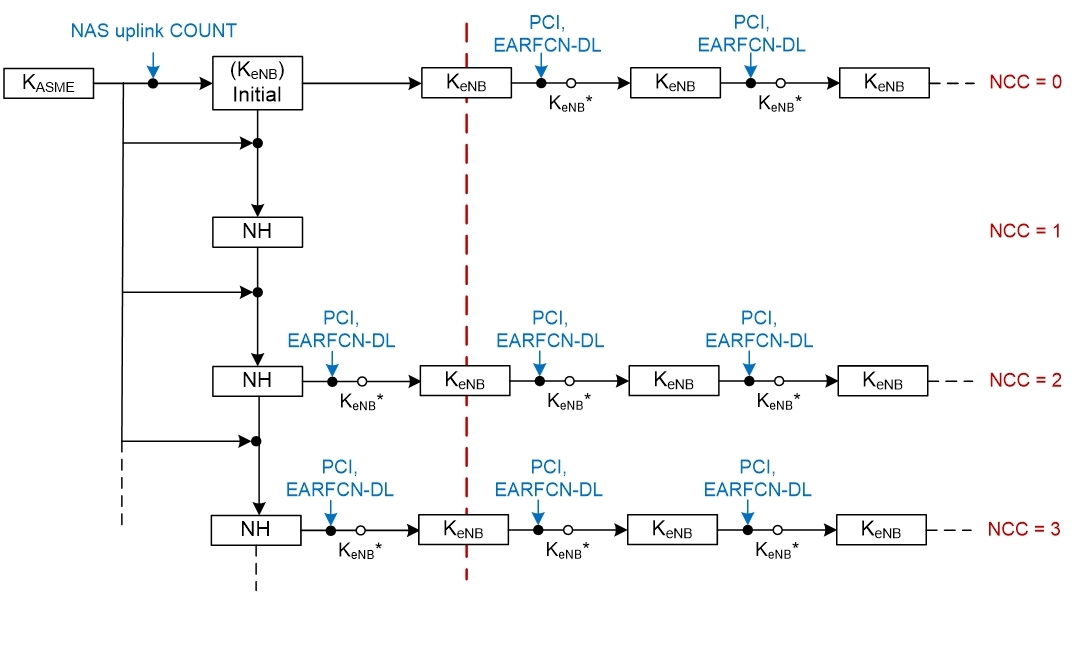

איור 5: טיפול במפתח בעת החלפה

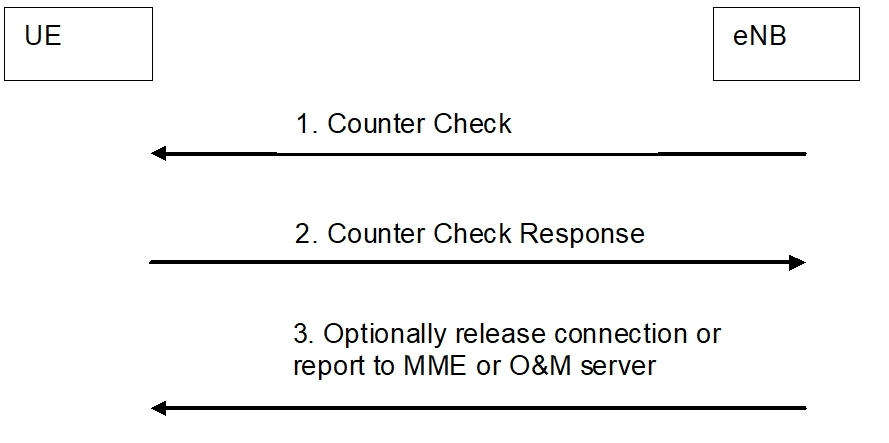

איור 6: אימות תקופתי של מסופים על ידי eNB

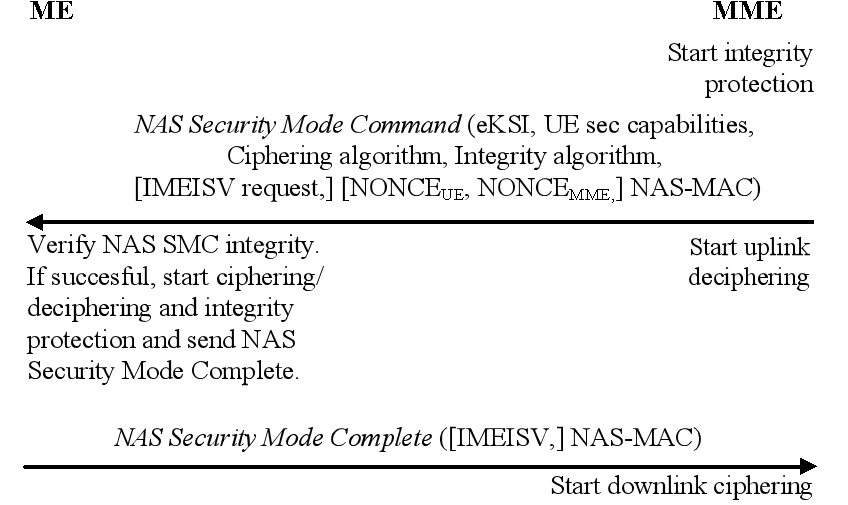

●תהליך איתות אימות

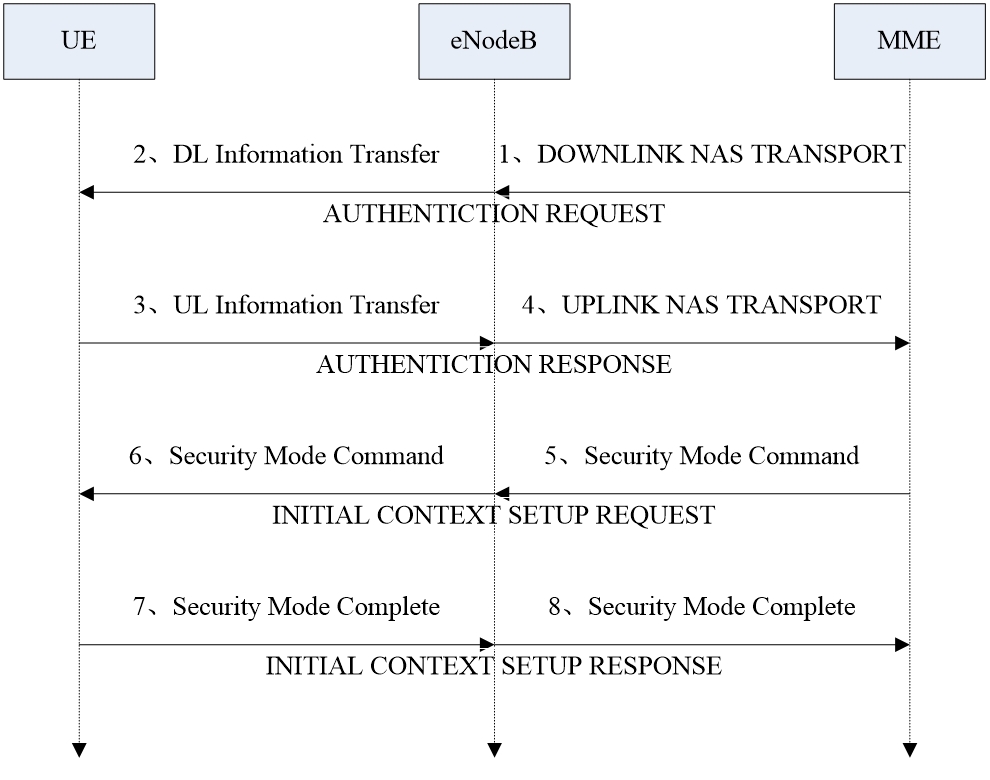

אימות נדרש כאשר ה-UE יוזם שיחה, נקרא ונרשם.הגנת הצפנה/שלמות עשויה להתבצע גם לאחר השלמת האימות.ה-UE מחשב את RES (פרמטרי תגובת אימות בכרטיס ה-SIM), CK (מפתח הצפנה) ו-IK (מפתח הגנת שלמות) על סמך ה-RAND שנשלח על ידי הרשת הפרטית LTE, וכותב את ה-CK וה-IK החדשים לכרטיס ה-SIM.ושלח את ה-RES בחזרה לרשת הפרטית LTE.אם הרשת הפרטית LTE מחשיבה שה-RES נכון, תהליך האימות מסתיים.לאחר אימות מוצלח, הרשת הפרטית LTE מחליטה אם לבצע את תהליך בקרת האבטחה.אם כן, הוא מופעל על ידי הרשת הפרטית LTE, והגנת הצפנה/שלמות מיושמת על ידי ה-eNodeB.

איור 7: תהליך איתות אימות

איור 8: תהליך איתות במצב בטוח

שכבת היישום

●כאשר משתמשים ניגשים, אימות אבטחה מיושם בשכבת האפליקציה כדי למנוע גישה לא חוקית של משתמשים.

●נתוני משתמשים יכולים להשתמש במנגנון IPSEC כדי להבטיח אבטחת נתוני המשתמש.

●כאשר מתגלה בעיה במהלך היישום, ניתן לאלץ את המשתמש עם הבעיה לצאת במצב לא מקוון על ידי תזמון פעולות כגון ניתוק כפוי והרג מרחוק.

אבטחת רשת

●המערכת העסקית של הרשת הפרטית יכולה להתחבר לרשת החיצונית באמצעות ציוד חומת אש כדי להבטיח שהרשת הפרטית מוגנת מפני התקפות חיצוניות.במקביל, הטופולוגיה הפנימית של הרשת מוגנת ומוסתרת כדי למנוע חשיפה לרשת ולשמור על אבטחת הרשת.

זמן פרסום: 25 באפריל 2024