Alternatív kommunikációs rendszerként katasztrófa idején,LTE magánhálózatokkülönböző biztonsági szabályzatokat fogadjon el több szinten, hogy megakadályozza az illegális felhasználók hozzáférését vagy ellopását az adatokhoz, valamint megóvja a felhasználói jelzések és az üzleti adatok biztonságát.

Fizikai réteg

●Fogadjon el dedikált frekvenciasávokat, hogy fizikailag elszigetelje a nem engedélyezett frekvenciasávú berendezések hozzáférését.

●A felhasználók használjákIWAVE taktikai lte megoldásmobiltelefonok és UIM-kártyák, hogy megakadályozzák az illegális eszközökhöz való hozzáférést.

Hálózati réteg

●A Milenage algoritmus és az ötsoros hitelesítési paraméterek az UE és a hálózat közötti kétirányú hitelesítés megvalósítására szolgálnak.

Amikor egy terminál hozzáfér a hálózathoz, a hálózat hitelesíti a terminált, hogy megakadályozza az illegális felhasználók hozzáférését.Ugyanakkor a terminál hitelesíti a hálózatot, hogy megakadályozza az adathalász hálózathoz való hozzáférést.

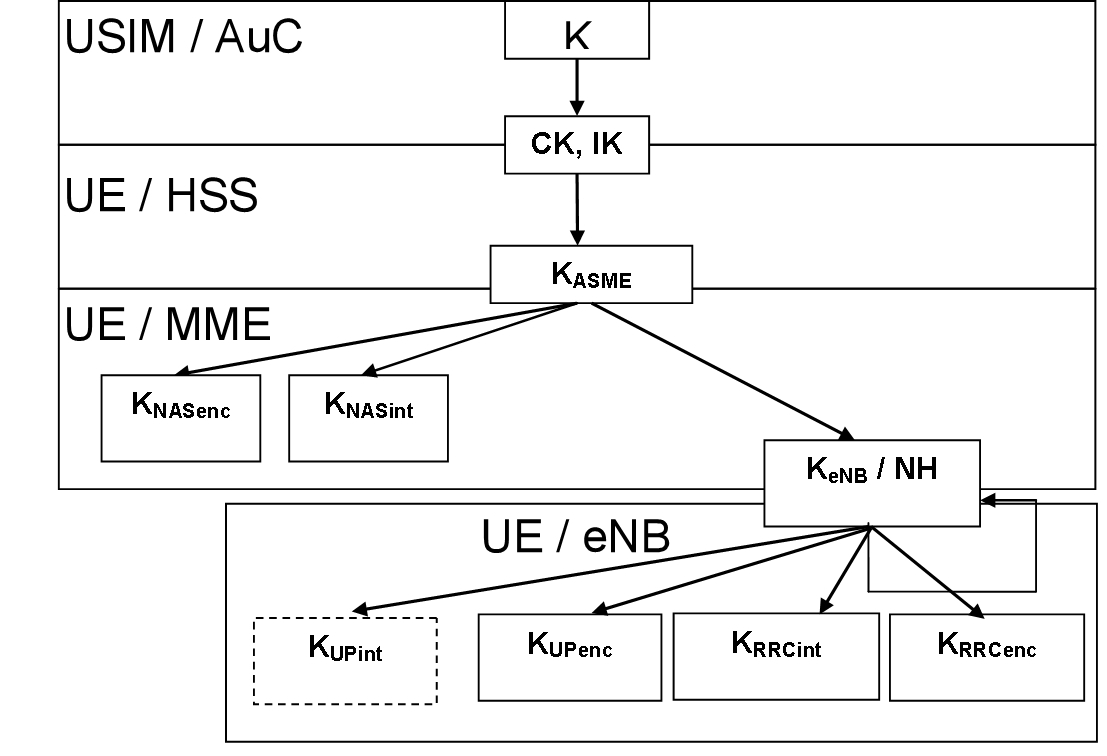

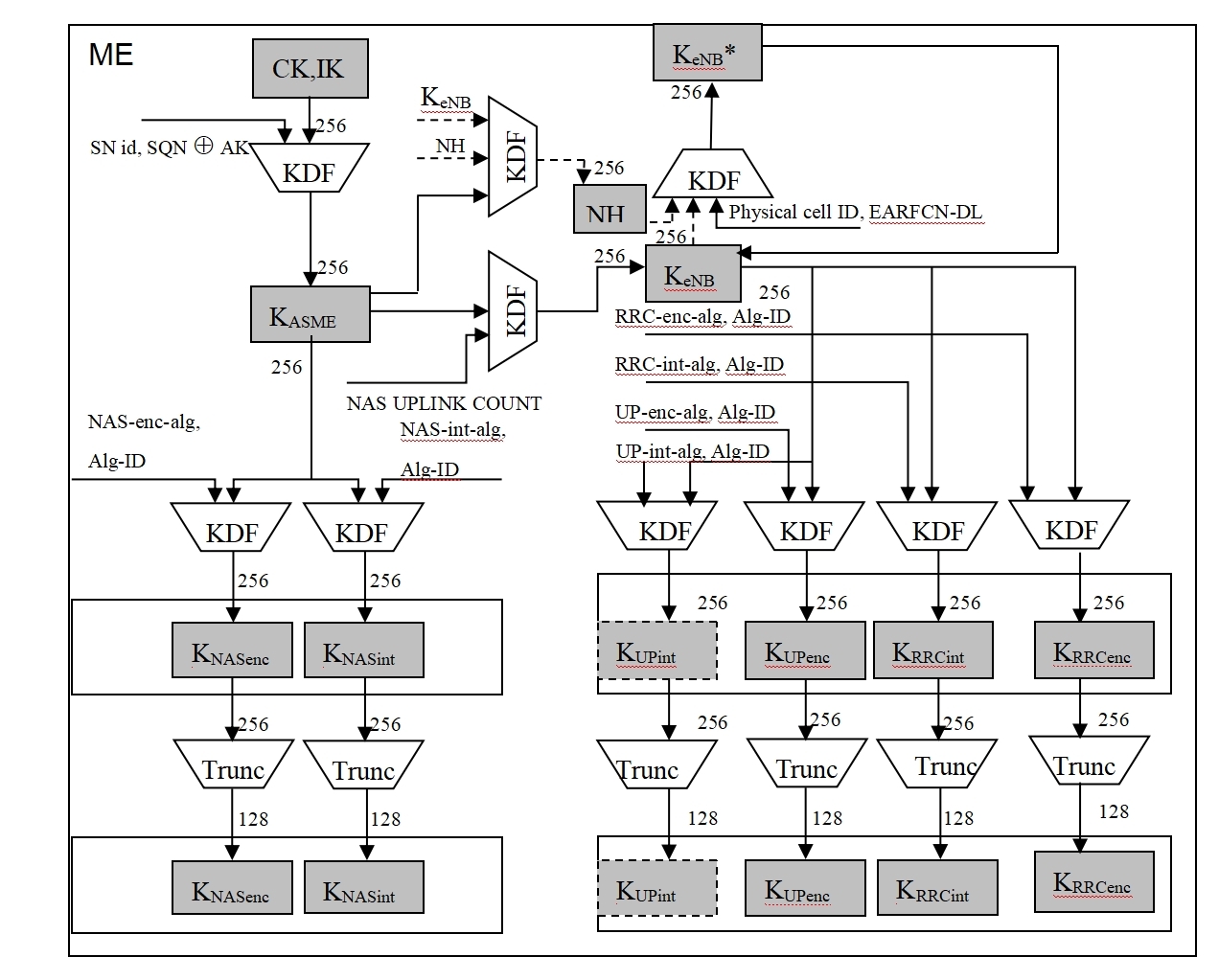

1. ábra: Kulcsgenerálási algoritmus

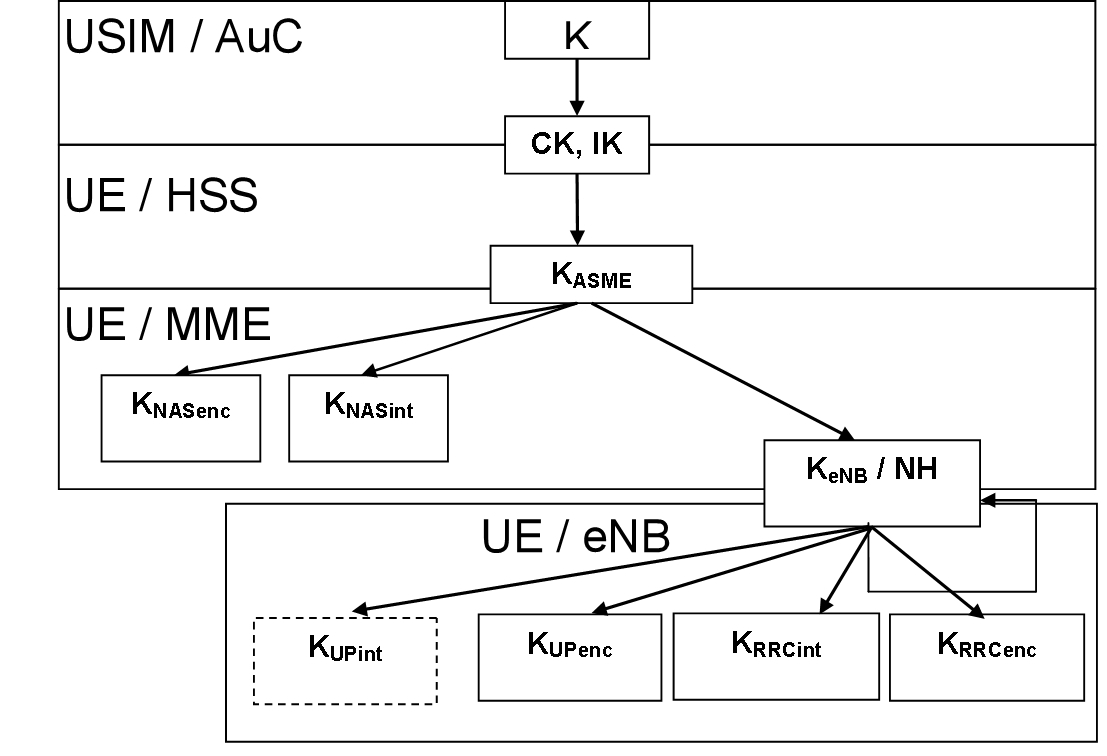

2. ábra: A hitelesítési paraméterek függőségei

●A légi interfész jelző üzenetei támogatják az integritásvédelmet és a titkosítást, valamint a felhasználó adatai is támogatják a titkosítást.Az integritás- és titkosításvédelmi algoritmus 128 bites kulcsot használ, és nagy biztonsággal rendelkezik.Az alábbi 3. ábra a hitelesítéshez kapcsolódó paraméterek generálási folyamatát mutatja be, amelyben a HSS és az MME egyaránt a taktikai lte hálózat belső funkcionális modulja.

3. ábra: A magánhálózati hitelesítési paraméterek előállítási folyamata

4. ábra: A terminál hitelesítési paraméterek előállítási folyamata

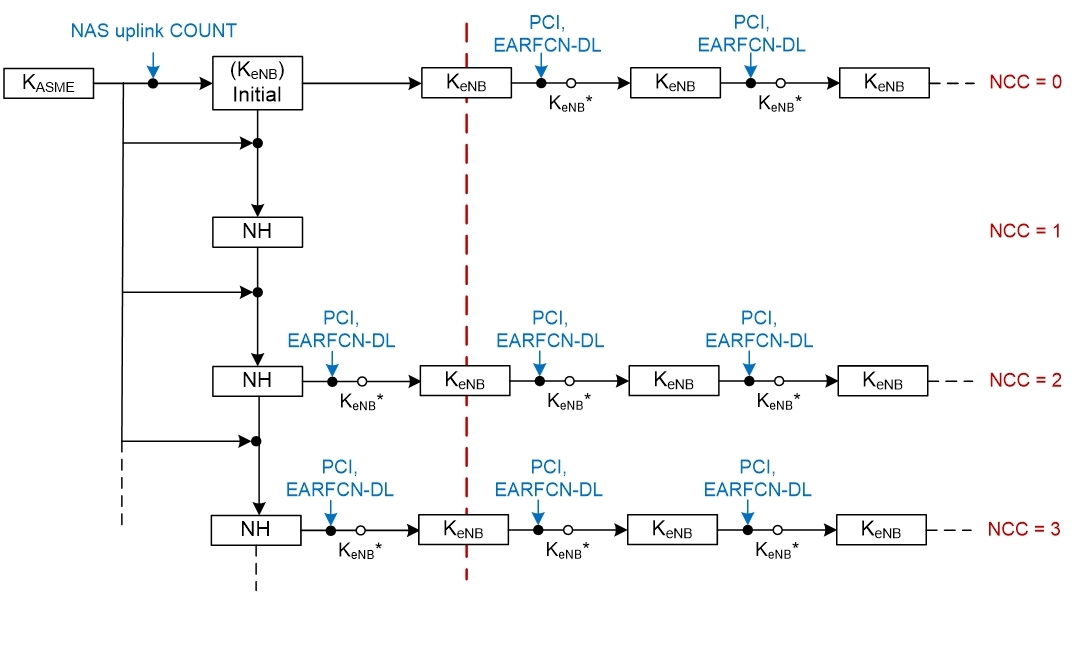

●Amikor az4g lte vezeték nélküli adatterminálAz eNodeB-k közötti barangolás, váltás vagy újbóli hozzáférés során az újrahitelesítési mechanizmust használhatja a kulcsok újrahitelesítésére és frissítésére, hogy biztosítsa a biztonságot a mobil hozzáférés során.

5. ábra: Kulcskezelés váltáskor

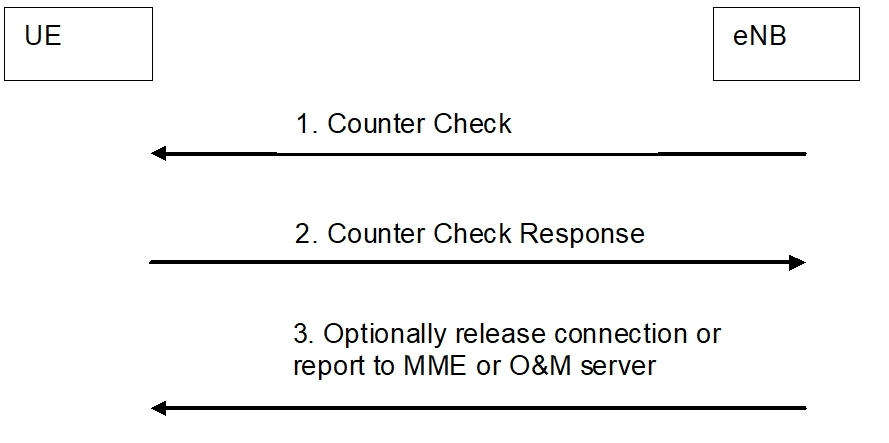

6. ábra: Terminálok időszakos hitelesítése az eNB által

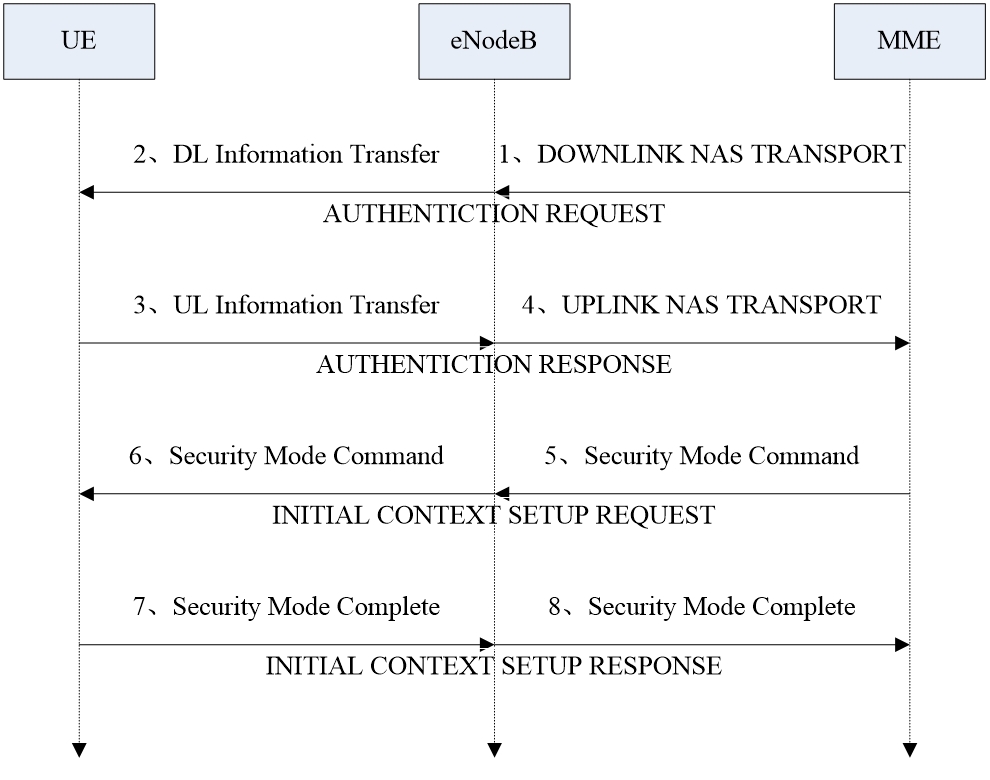

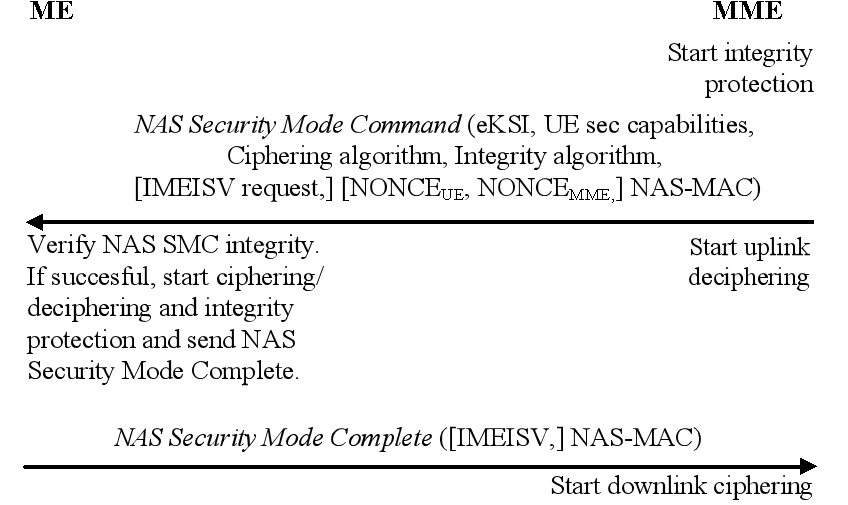

●Hitelesítési jelzési folyamat

Hitelesítésre van szükség, amikor az UE hívást kezdeményez, hívnak és regisztrál.A titkosítás/integritásvédelem a hitelesítés befejezése után is végrehajtható.Az UE az LTE magánhálózat által küldött RAND alapján kiszámítja a RES-t (hitelesítési válaszparaméterek a SIM-kártyában), a CK-t (titkosítási kulcs) és az IK-t (integritásvédelmi kulcs), és beírja az új CK-t és IK-t a SIM-kártyába.és küldje vissza a RES-t az LTE magánhálózatba.Ha az LTE magánhálózat úgy ítéli meg, hogy a RES helyes, a hitelesítési folyamat véget ér.A sikeres hitelesítés után az LTE magánhálózat eldönti, hogy végrehajtja-e a biztonsági ellenőrzési folyamatot.Ha igen, akkor az LTE magánhálózat váltja ki, a titkosítási/integritásvédelmet pedig az eNodeB valósítja meg.

7. ábra: Hitelesítési jelzés folyamata

8. ábra: Csökkentett mód jelzési folyamata

Alkalmazási réteg

●Amikor a felhasználók hozzáférnek, biztonsági hitelesítést hajtanak végre az alkalmazási rétegben, hogy megakadályozzák az illegális felhasználói hozzáférést.

●A felhasználói adatok az IPSEC mechanizmus segítségével biztosíthatják a felhasználói adatok biztonságát.

●Ha az alkalmazás során problémát fedeznek fel, a problémás felhasználó offline állapotba állításra kényszeríthető olyan műveletek ütemezésével, mint a kényszerített leválasztás és a távoli leállítás.

Hálózati biztonság

●A magánhálózati üzleti rendszer tűzfalon keresztül csatlakozhat a külső hálózathoz, így biztosítva a magánhálózat védelmét a külső támadásokkal szemben.Ugyanakkor a hálózat belső topológiája árnyékolt és rejtett, hogy megakadályozza a hálózat kitettségét és fenntartsa a hálózat biztonságát.

Feladás időpontja: 2024.04.25