Vaihtoehtoisena viestintäjärjestelmänä katastrofin aikanaYksityiset LTE-verkotottaa käyttöön erilaisia suojauskäytäntöjä useilla tasoilla estääkseen laittomia käyttäjiä pääsemästä tai varastamaan tietoja ja suojellakseen käyttäjien signalointi- ja yritystietojen turvallisuutta.

Fyysinen kerros

●Ota käyttöön erillisiä taajuuskaistoja eristääksesi fyysisesti pääsyn laitteisiin, joilla on luvaton taajuusalue.

●Käyttäjät käyttävätIWAVEn taktinen lte-ratkaisumatkapuhelimet ja UIM-kortit laittomien laitteiden käytön estämiseksi.

Verkkokerros

●Milenage-algoritmia ja viiden tuple todennusparametreja käytetään saavuttamaan kaksisuuntainen todennus UE:n ja verkon välillä.

Kun pääte käyttää verkkoa, verkko todentaa päätelaitteen estääkseen laittomien käyttäjien pääsyn siihen.Samalla pääte myös todentaa verkon estääkseen pääsyn tietojenkalasteluverkkoon.

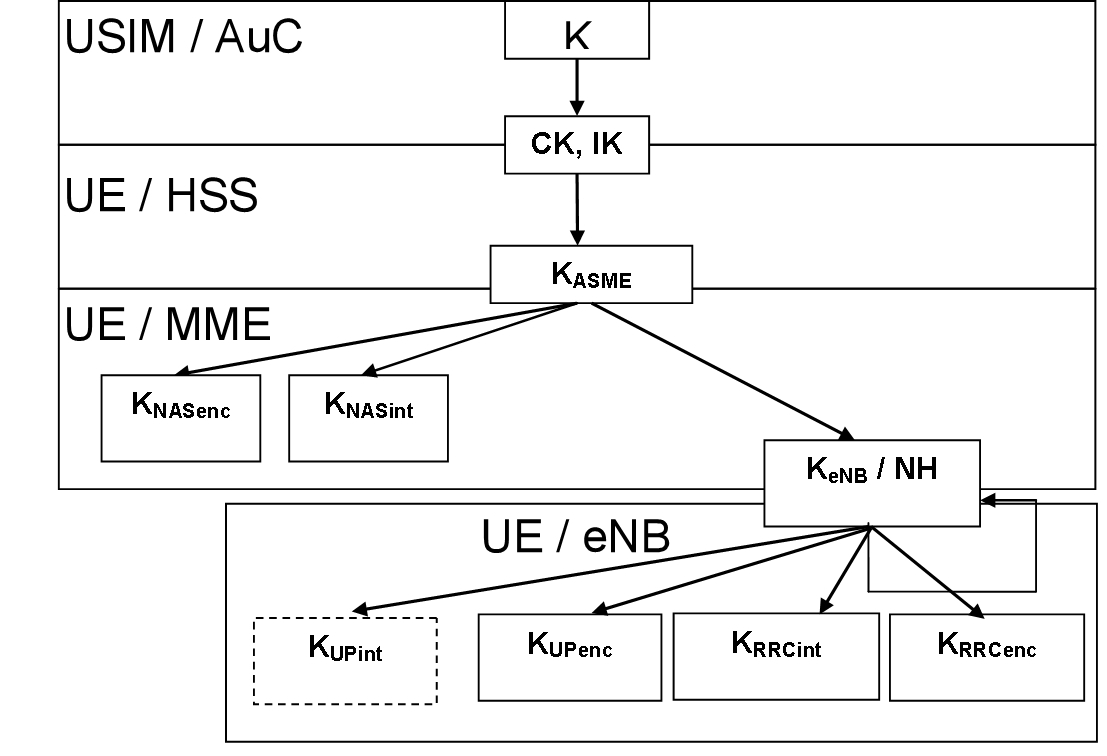

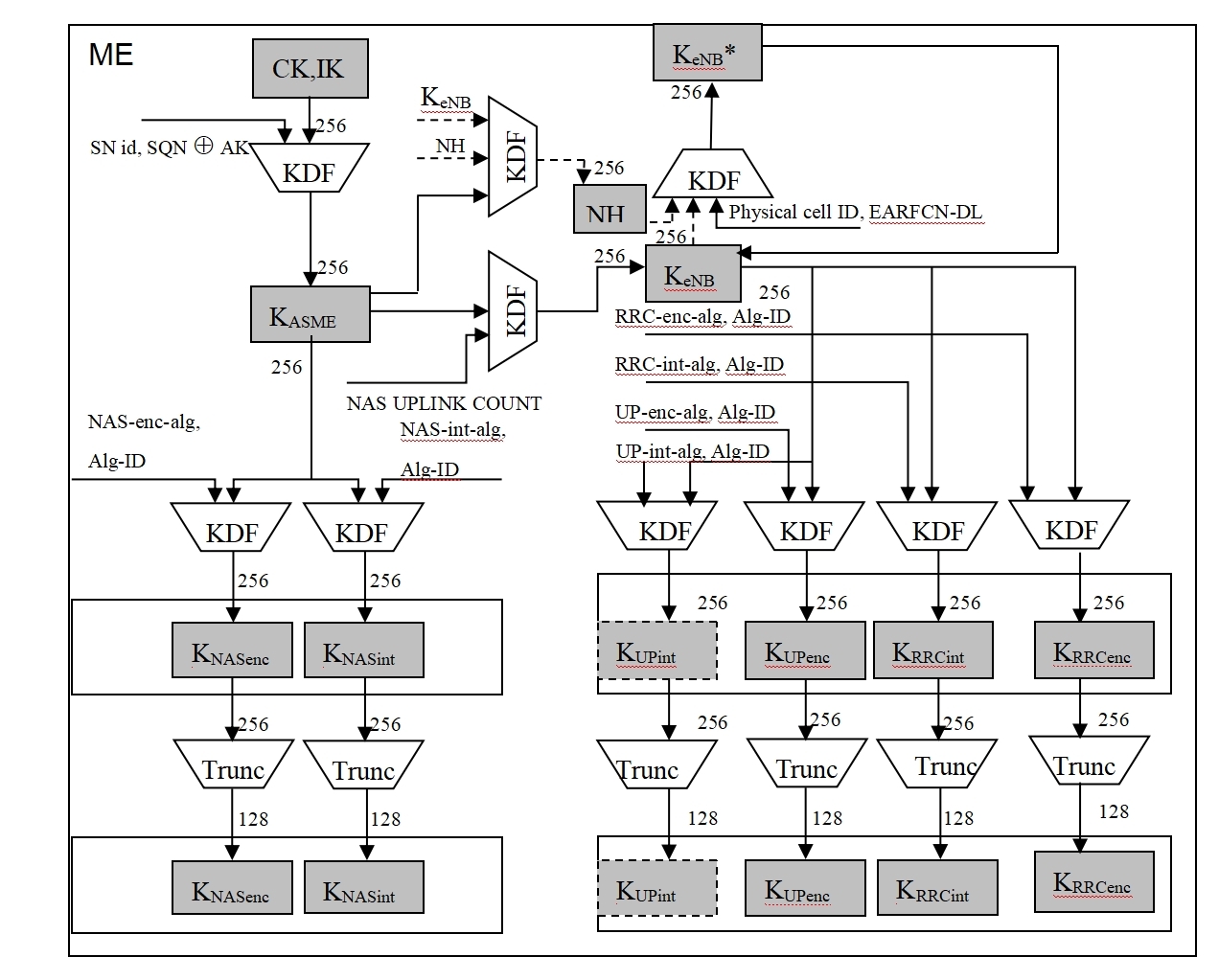

Kuva 1: Avainten luontialgoritmi

Kuva 2: Todennusparametrien riippuvuudet

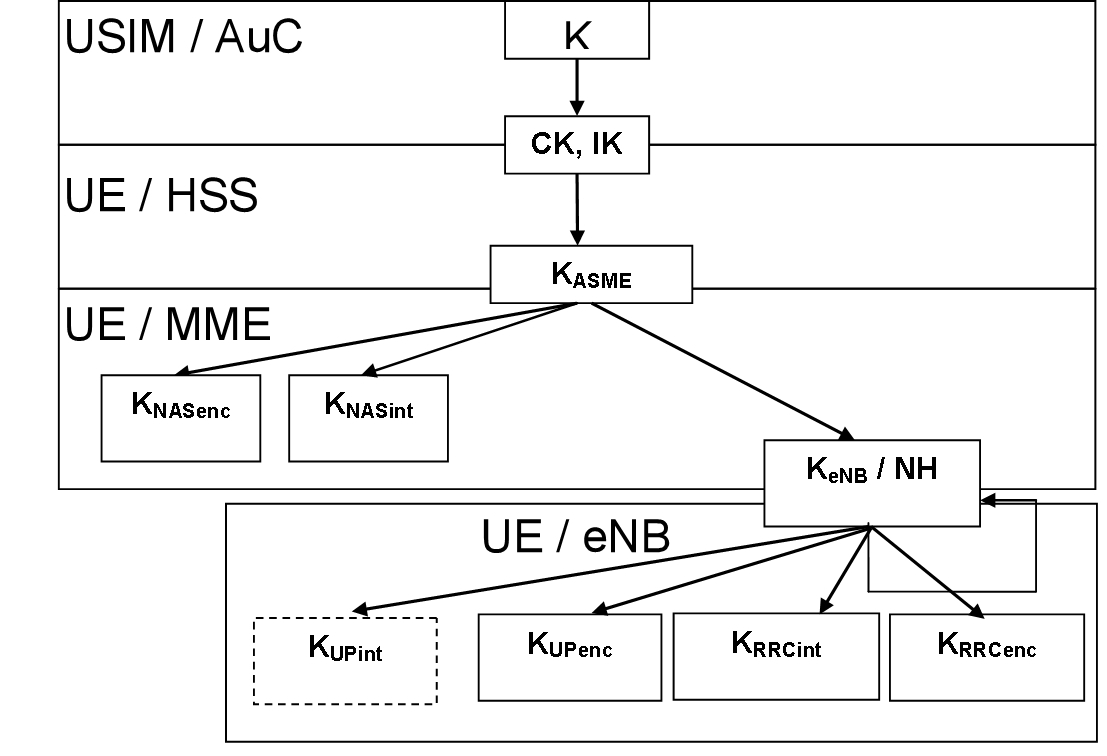

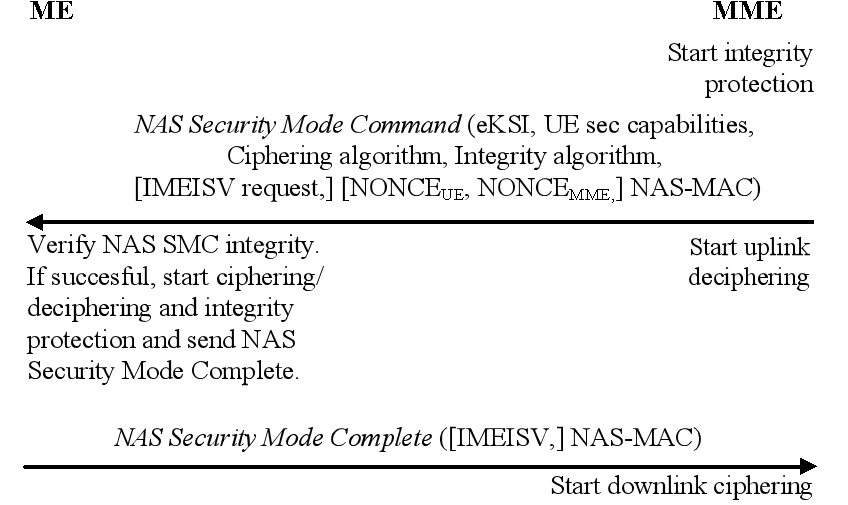

●Ilmarajapinnan signalointiviestit tukevat eheyssuojausta ja salausta, ja myös käyttäjän tiedot tukevat salausta.Eheys- ja salaussuojausalgoritmi käyttää 128-bittistä avainta, ja sen suojaus on korkea.Alla oleva kuva 3 esittää autentikointiin liittyvien parametrien generointiprosessia, jossa HSS ja MME ovat molemmat taktisen lte-verkon sisäisiä toiminnallisia moduuleja.

Kuva 3: Yksityisen verkon todennusparametrien luontiprosessi

Kuva 4: Päätteen todennusparametrien luontiprosessi

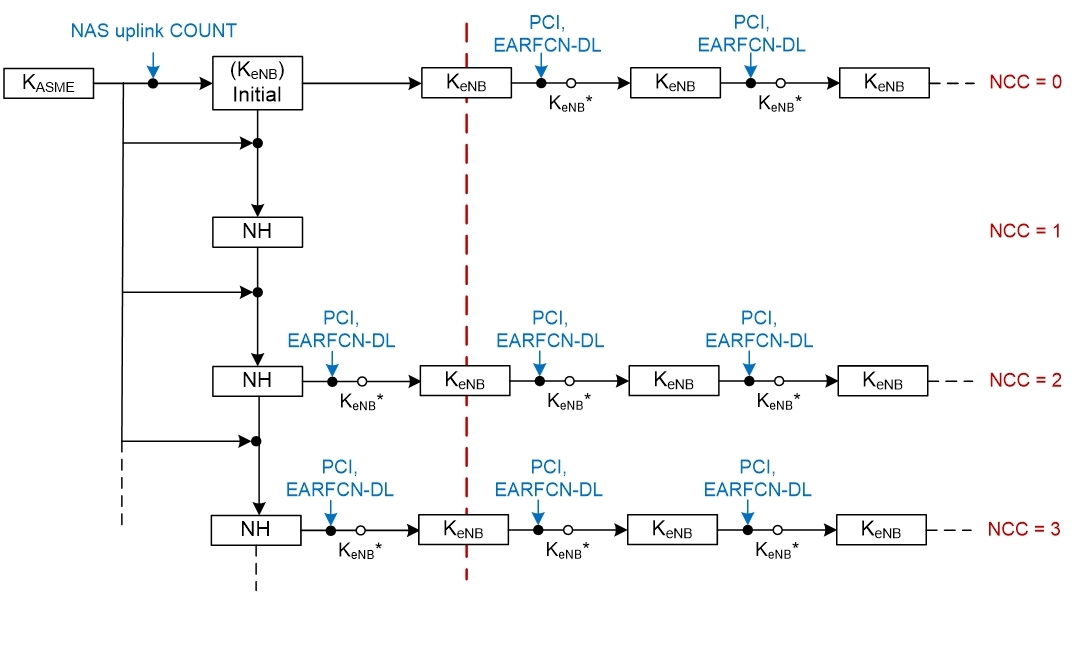

●Kun4g lte langaton datapääteeNodeB-verkkovierailujen, kytkimien tai uudelleenkäyttöjen välillä, se voi käyttää uudelleentodennusmekanismia avainten uudelleentodentamiseen ja päivittämiseen turvallisuuden varmistamiseksi mobiilikäytön aikana.

Kuva 5: Avaimen käsittely vaihdon aikana

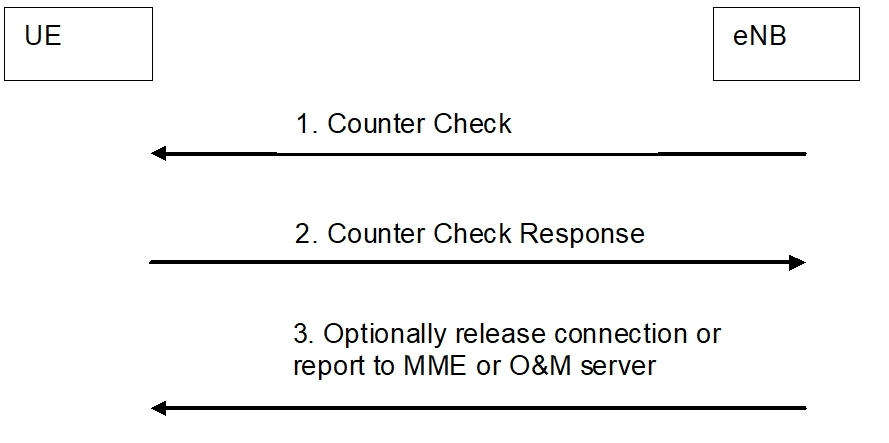

Kuva 6: Päätteiden säännöllinen todennus eNB:n toimesta

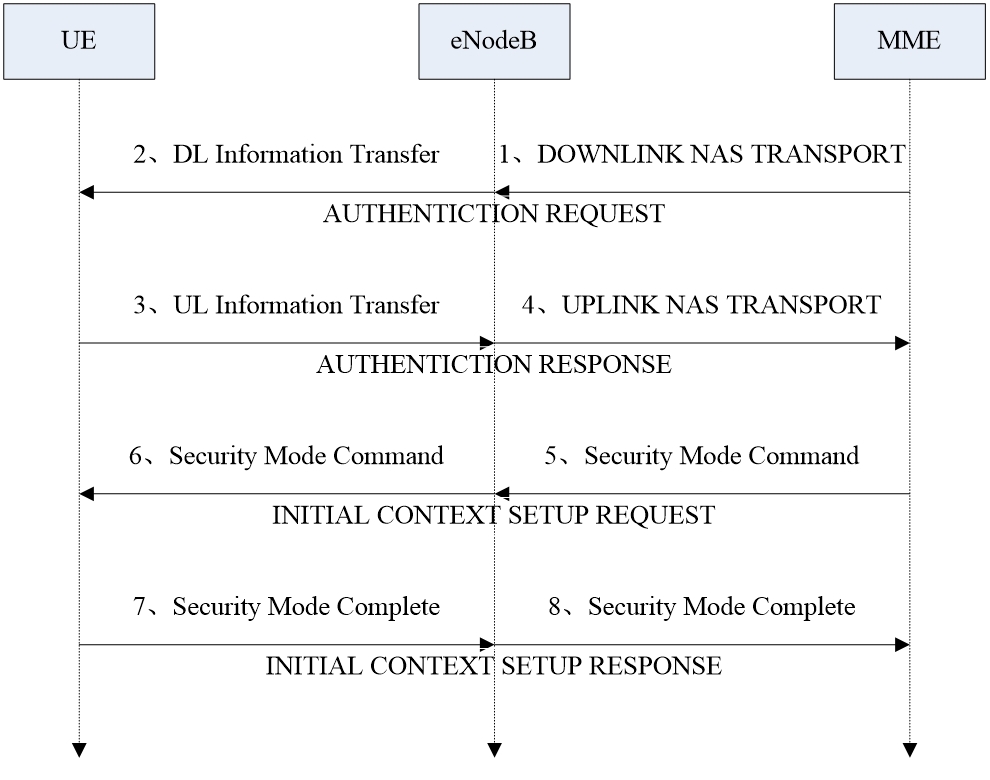

●Todennussignalointiprosessi

Todennus vaaditaan, kun UE aloittaa puhelun, sitä kutsutaan ja rekisteröityy.Salaus/eheyssuojaus voidaan suorittaa myös todennuksen päätyttyä.UE laskee LTE-yksityisverkon lähettämän RAND:in perusteella RES (todennusvasteparametrit SIM-kortissa), CK (salausavain) ja IK (eheyssuojausavain) ja kirjoittaa uuden CK:n ja IK:n SIM-korttiin.ja lähetä RES takaisin yksityiseen LTE-verkkoon.Jos LTE-yksityinen verkko katsoo, että RES on oikea, todennusprosessi päättyy.Onnistuneen todennuksen jälkeen yksityinen LTE-verkko päättää, suoritetaanko suojauksen valvontaprosessi.Jos kyllä, sen laukaisee yksityinen LTE-verkko, ja eNodeB toteuttaa salauksen/eheyssuojauksen.

Kuva 7: Todennussignalointiprosessi

Kuva 8: Vikasietotilan signalointiprosessi

Sovelluskerros

●Kun käyttäjät pääsevät sisään, suojaustodennus toteutetaan sovellustasolla laittoman käyttäjien pääsyn estämiseksi.

●Käyttäjätiedot voivat käyttää IPSEC-mekanismia käyttäjien tietojen turvallisuuden varmistamiseksi.

●Kun ongelma havaitaan sovelluksen aikana, käyttäjä, jolla on ongelma, voidaan pakottaa siirtymään offline-tilaan ajastamalla toimintoja, kuten pakkokatkaisua ja etätappamista.

Verkkoturvallisuus

●Yksityisen verkon yritysjärjestelmä voi muodostaa yhteyden ulkoiseen verkkoon palomuurilaitteiden kautta varmistaakseen, että yksityinen verkko on suojattu ulkoisilta hyökkäyksiltä.Samanaikaisesti verkon sisäinen topologia on suojattu ja piilotettu verkon altistumisen estämiseksi ja verkon suojauksen ylläpitämiseksi.

Postitusaika: 25.4.2024