Som et alternativt kommunikationssystem under katastrofe,LTE private netværkvedtage forskellige sikkerhedspolitikker på flere niveauer for at forhindre ulovlige brugere i at få adgang til eller stjæle data og for at beskytte sikkerheden for brugersignalering og forretningsdata.

Fysisk lag

●Vedtag dedikerede frekvensbånd for fysisk at isolere adgangen til udstyr med ikke-licenseret frekvensbånd.

●Brugere brugerIWAVE taktiske lte løsningmobiltelefoner og UIM-kort for at forhindre ulovlig adgang til enheder.

Netværkslag

●Milenage-algoritmen og fem-tuples godkendelsesparametre bruges til at opnå tovejsgodkendelse mellem UE og netværket.

Når en terminal får adgang til netværket, vil netværket autentificere terminalen for at forhindre ulovlige brugere i at få adgang.Samtidig vil terminalen også autentificere netværket for at forhindre adgang til phishing-netværket.

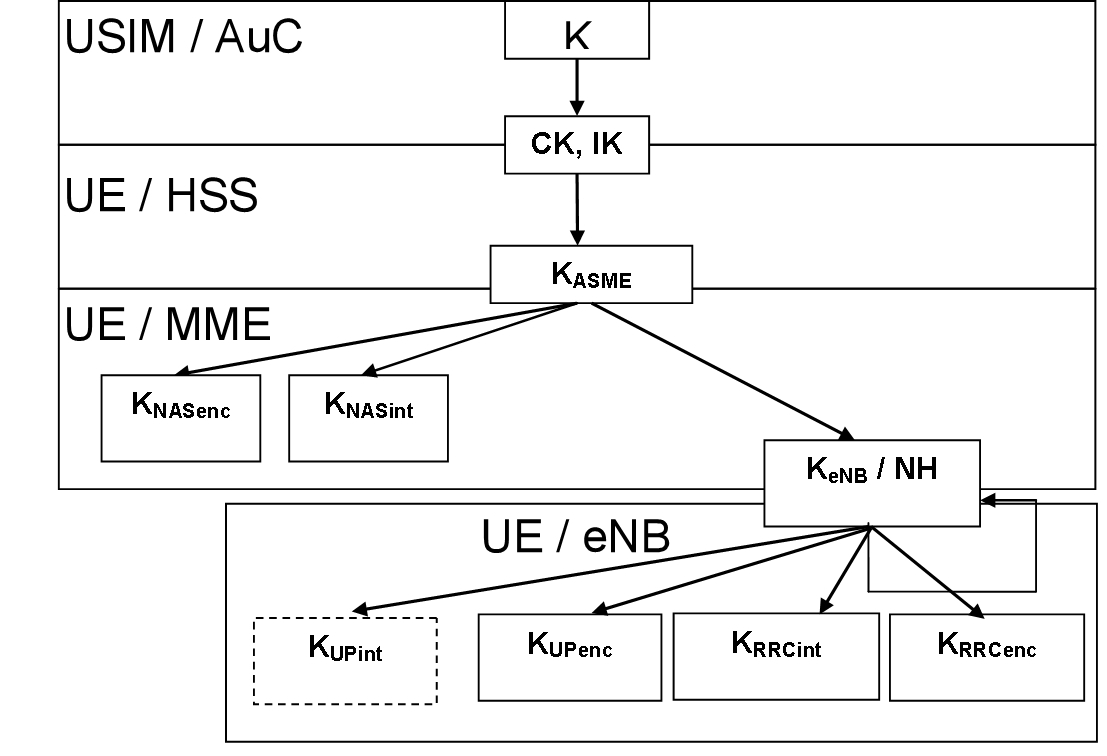

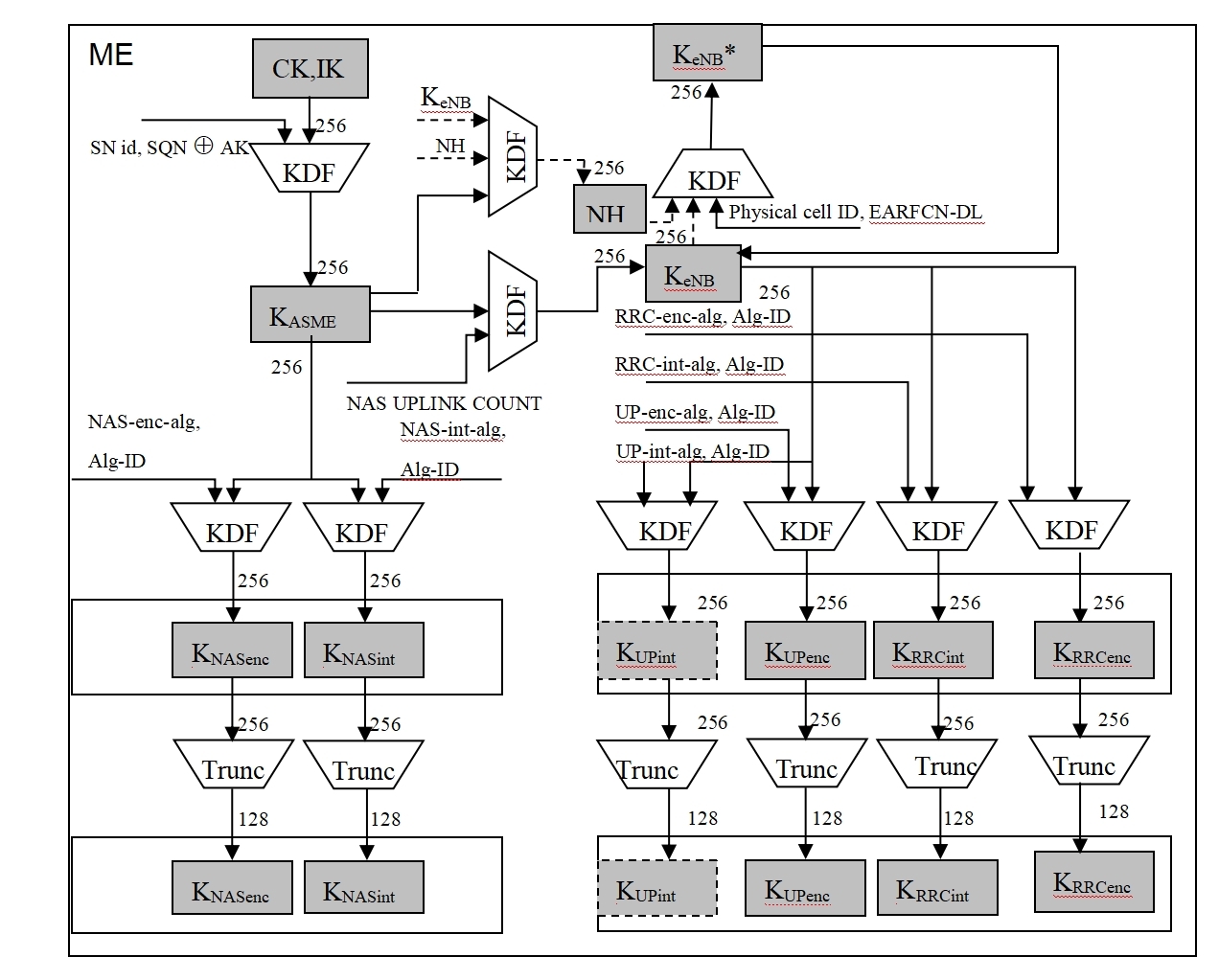

Figur 1: Nøglegenereringsalgoritme

Figur 2: Afhængigheder af godkendelsesparametre

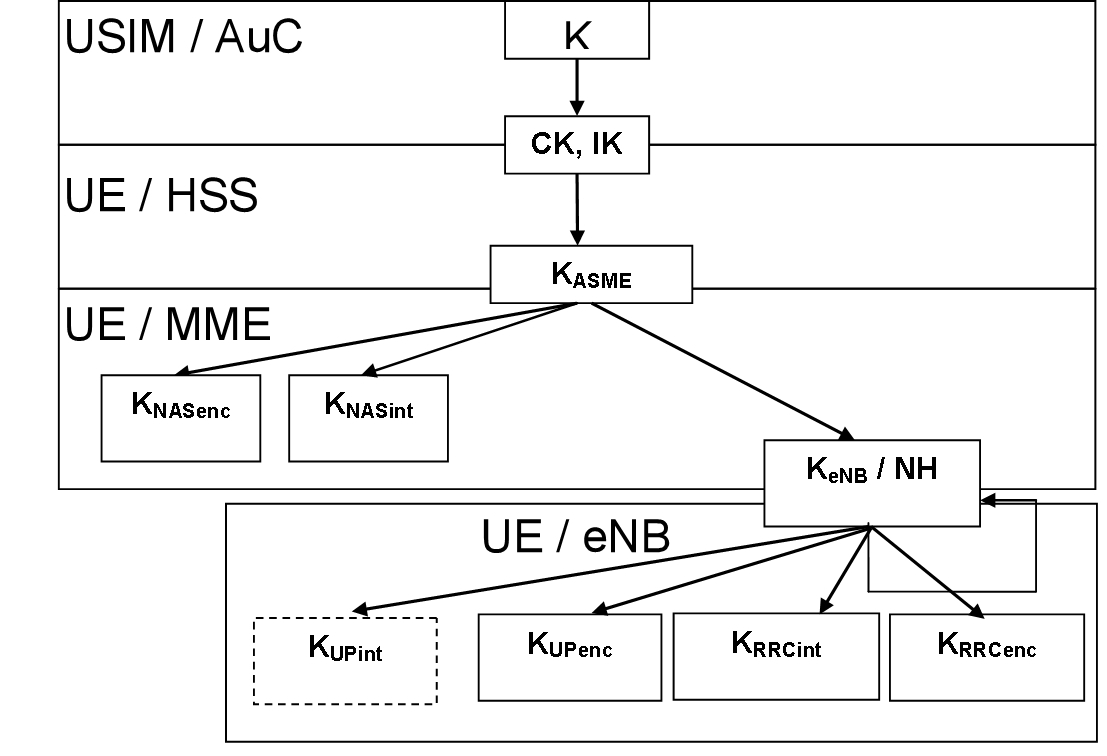

●Luftgrænsefladesignaleringsmeddelelser understøtter integritetsbeskyttelse og kryptering, og brugerdata understøtter også kryptering.Integritets- og krypteringsbeskyttelsesalgoritmen bruger en 128-bit nøgle og har høj sikkerhedsstyrke.Nedenstående figur 3 viser genereringsprocessen for autentificeringsrelaterede parametre, hvor HSS og MME begge er interne funktionelle moduler i det taktiske lte-netværk.

Figur 3: Genereringsproces for private netværksgodkendelsesparametre

Figur 4: Genereringsproces for terminalgodkendelsesparametre

●Når4g lte trådløs dataterminalroamer, skifter eller genadgang mellem eNodeB'er, kan den bruge re-autentificeringsmekanismen til at gengodkende og opdatere nøgler for at sikre sikkerhed under mobil adgang.

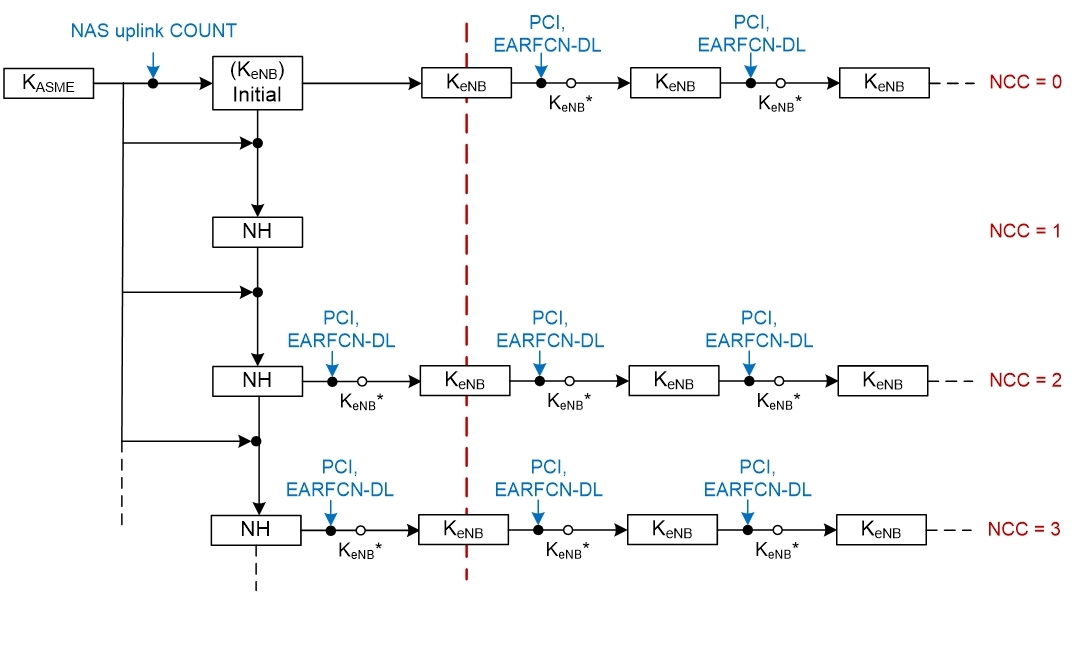

Figur 5: Nøglehåndtering ved skift

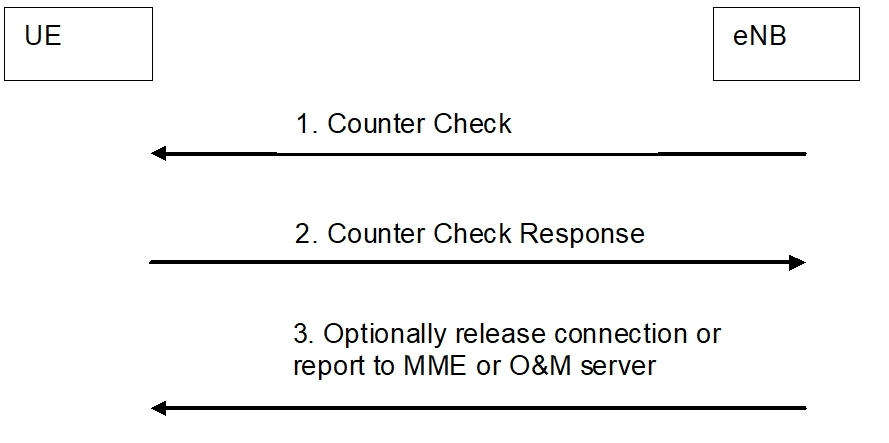

Figur 6: Periodisk godkendelse af terminaler af eNB

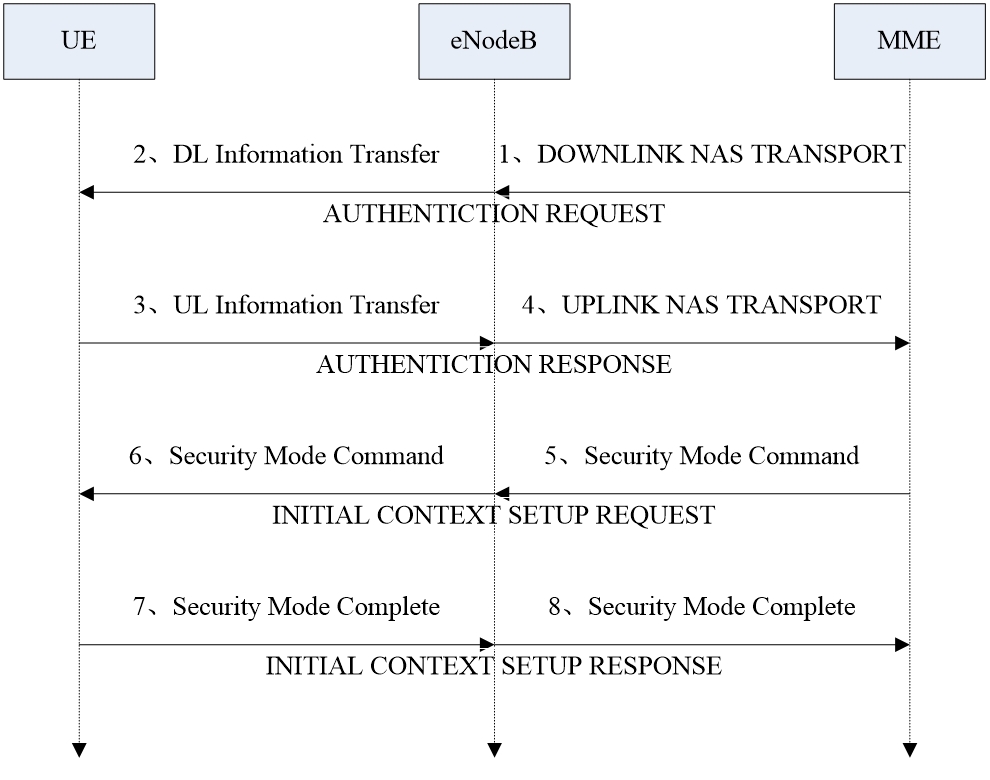

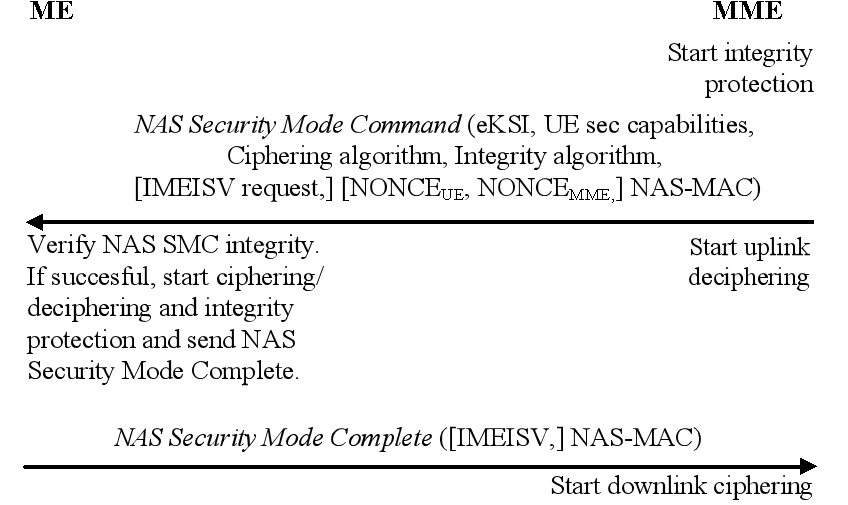

●Autentificeringssignaleringsproces

Godkendelse er påkrævet, når UE starter et opkald, kaldes op og registrerer.Kryptering/integritetsbeskyttelse kan også udføres, efter at godkendelsen er fuldført.UE beregner RES (godkendelsesresponsparametre i SIM-kortet), CK (krypteringsnøgle) og IK (integritetsbeskyttelsesnøgle) baseret på RAND sendt af det private LTE-netværk og skriver de nye CK og IK ind i SIM-kortet.og send RES tilbage til det private LTE-netværk.Hvis det private LTE-netværk vurderer, at RES er korrekt, afsluttes godkendelsesprocessen.Efter vellykket godkendelse beslutter det private LTE-netværk, om sikkerhedskontrolprocessen skal udføres.Hvis ja, udløses det af det private LTE-netværk, og kryptering/integritetsbeskyttelse implementeres af eNodeB.

Figur 7: Autentificeringssignaleringsproces

Figur 8: Sikker tilstand signalering proces

Applikationslag

●Når brugere får adgang, implementeres sikkerhedsgodkendelse på applikationslaget for at forhindre ulovlig brugeradgang.

●Brugerdata kan bruge IPSEC-mekanismen til at sikre brugerdatasikkerhed.

●Når et problem opdages under applikationen, kan brugeren med problemet tvinges til at gå offline ved at planlægge operationer såsom tvungen afbrydelse og fjernaflivning.

Netværkssikkerhed

●Det private netværks forretningssystem kan oprette forbindelse til det eksterne netværk gennem firewalludstyr for at sikre, at det private netværk er beskyttet mod eksterne angreb.Samtidig er netværkets interne topologi afskærmet og skjult for at forhindre netværkseksponering og opretholde netværkssikkerhed.

Indlægstid: 25-apr-2024