Isip alternatibong sistema sa komunikasyon panahon sa kalamidad,Mga pribadong network sa LTEpagsagop sa lain-laing mga palisiya sa seguridad sa daghang lebel aron mapugngan ang mga ilegal nga tiggamit sa pag-access o pagpangawat sa datos, ug aron mapanalipdan ang seguridad sa pagsenyas sa tiggamit ug datos sa negosyo.

Pisikal nga Layer

●Pagsagop sa gipahinungod nga mga frequency band aron pisikal nga ihimulag ang pag-access sa mga kagamitan nga adunay dili lisensyado nga frequency band.

●Gigamit sa mga tiggamitIWAVE taktikal lte solusyonmga mobile phone ug UIM card aron mapugngan ang ilegal nga pag-access sa device.

Layer sa Network

●Ang Milenage algorithm ug five-tuple authentication parameters gigamit aron makab-ot ang two-way authentication tali sa UE ug sa network.

Kung ang usa ka terminal maka-access sa network, ang network mag-authenticate sa terminal aron mapugngan ang mga ilegal nga tiggamit sa pag-access.Sa samang higayon, ang terminal magpamatuod usab sa network aron mapugngan ang pag-access sa phishing network.

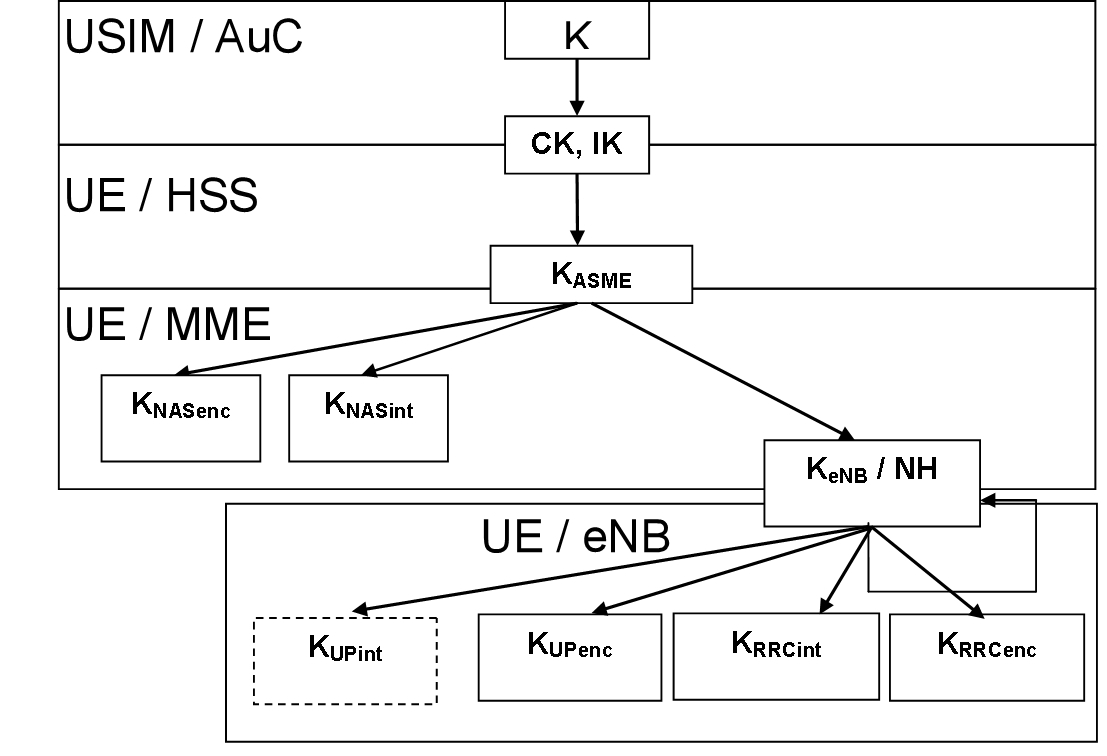

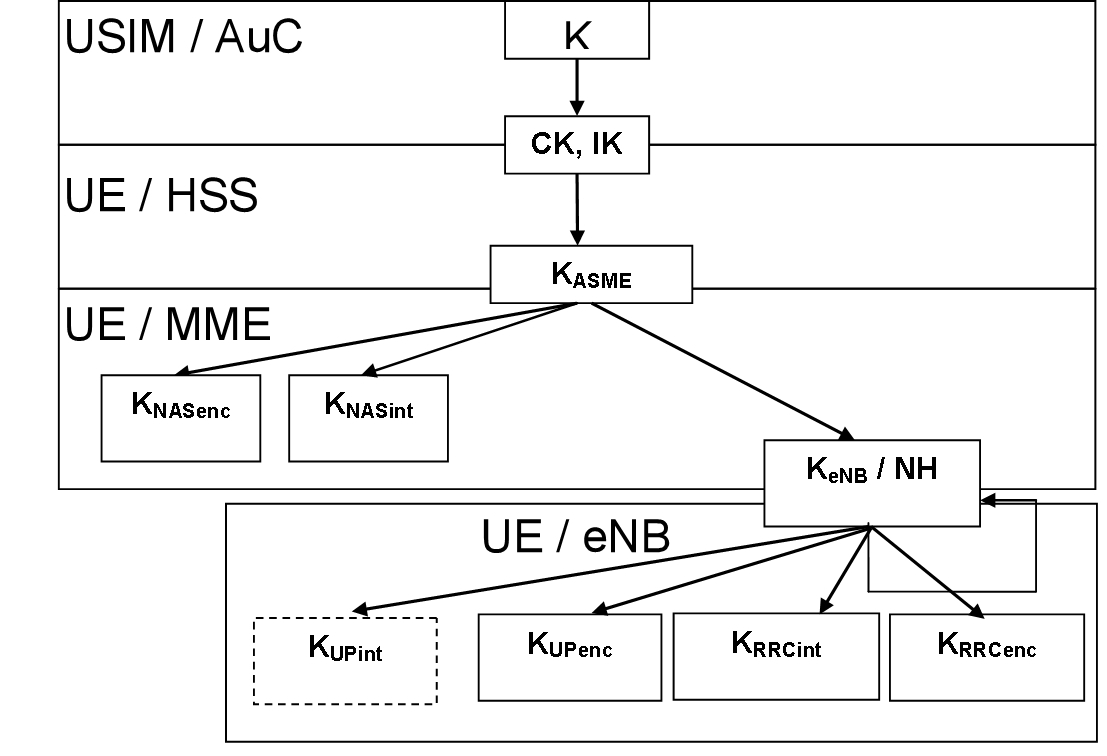

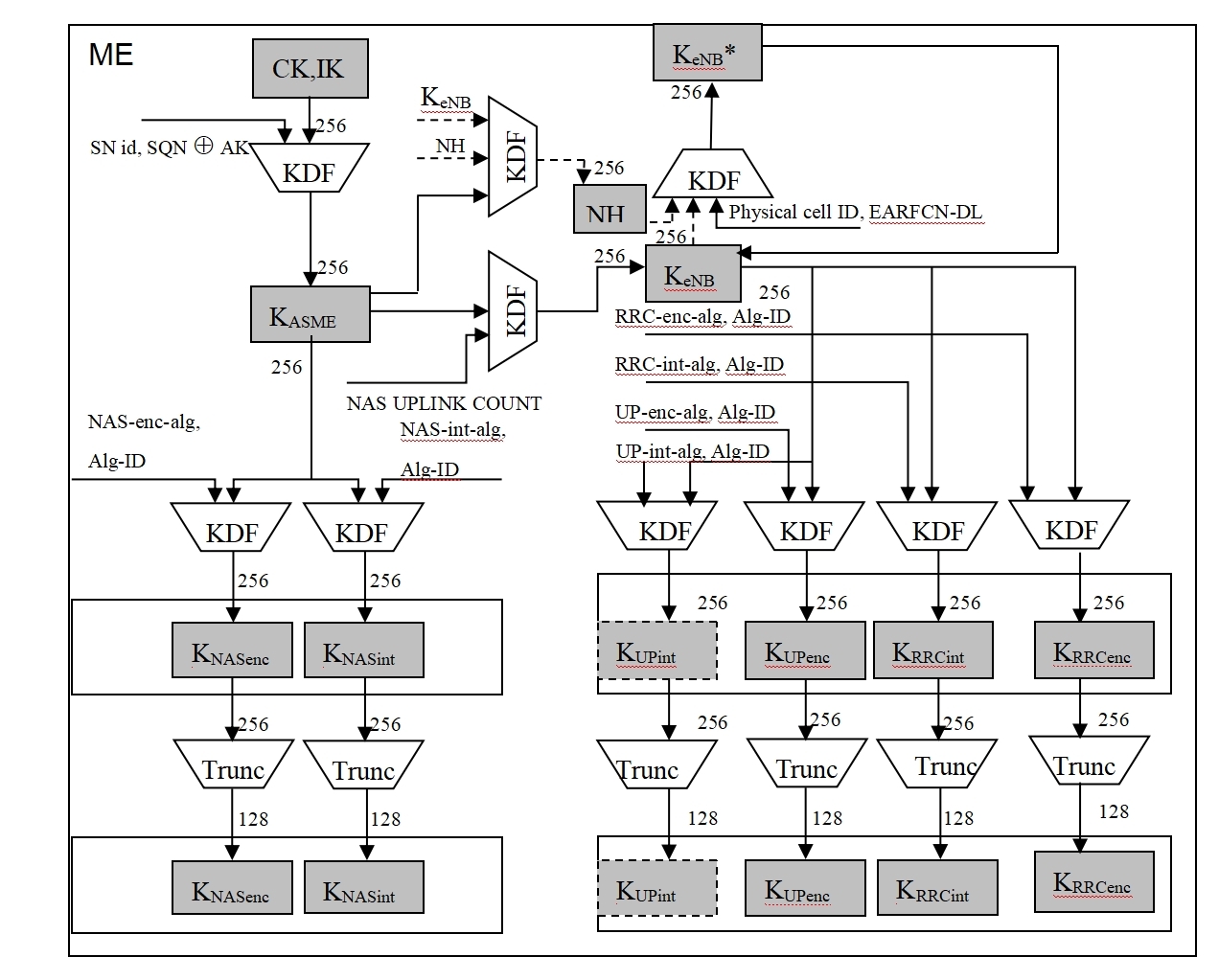

Hulagway 1: Key Generation Algorithm

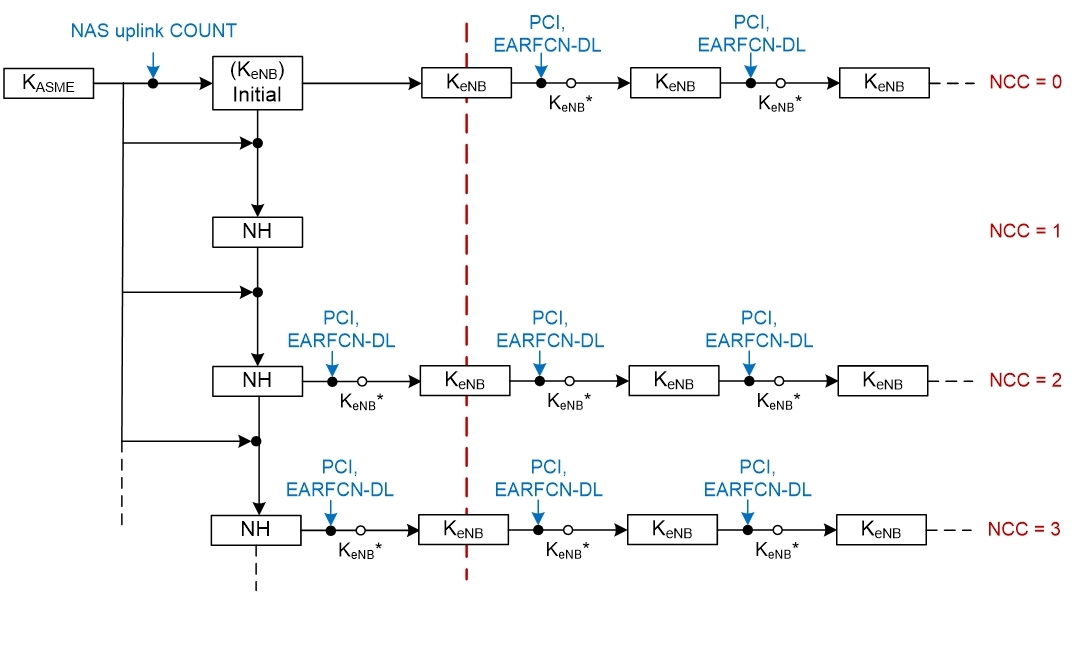

Figure 2: Dependencies sa mga parameter sa pag-authenticate

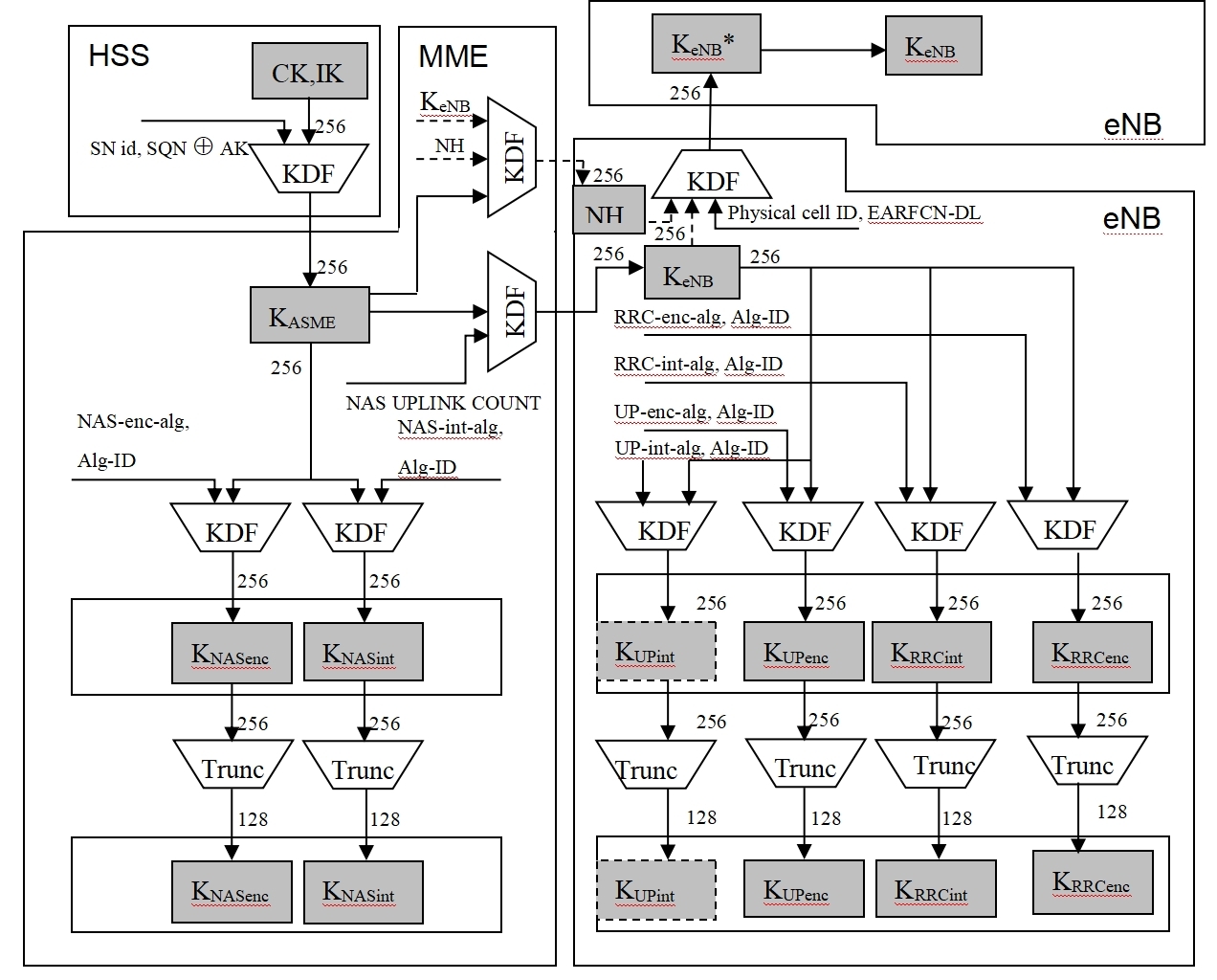

●Ang mga mensahe sa pagsenyas sa interface sa hangin nagsuporta sa pagpanalipod sa integridad ug pag-encrypt, ug ang datos sa tiggamit nagsuporta usab sa pag-encrypt.Ang integridad ug encryption protection algorithm naggamit sa 128-bit length key ug adunay taas nga kalig-on sa seguridad.Ang ubos nga Figure 3 nagpakita sa proseso sa henerasyon sa mga parameter nga may kalabutan sa pag-authenticate, diin ang HSS ug MME parehong internal functional modules sa tactical lte network.

Figure 3: Proseso sa paghimo sa mga parameter sa pag-authenticate sa pribadong network

Figure 4: Proseso sa paghimo sa mga parameter sa pag-authenticate sa terminal

●Sa dihang ang4g lte wireless data terminalroams, switch o re-access sa taliwala sa eNodeBs, kini makagamit sa re-authentication mekanismo sa re-authenticate ug update yawe sa pagsiguro sa seguridad sa panahon sa mobile access.

Figure 5: Pagdumala sa yawe kung magbalhinbalhin

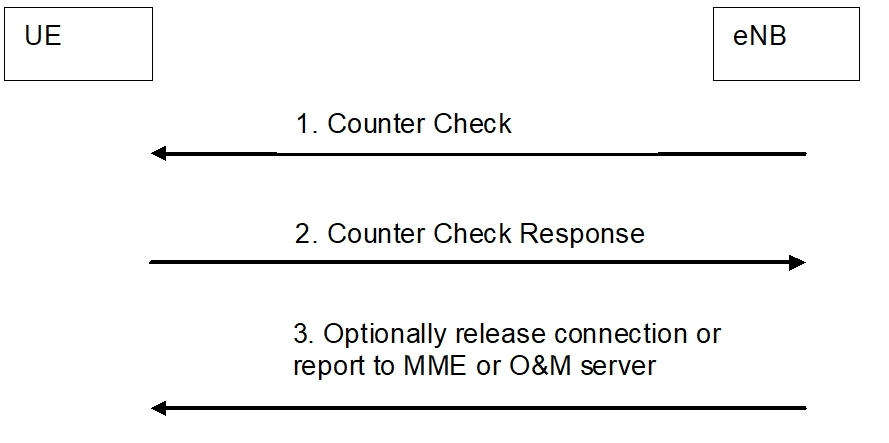

Figure 6: Panagsa nga pag-authenticate sa mga terminal pinaagi sa eNB

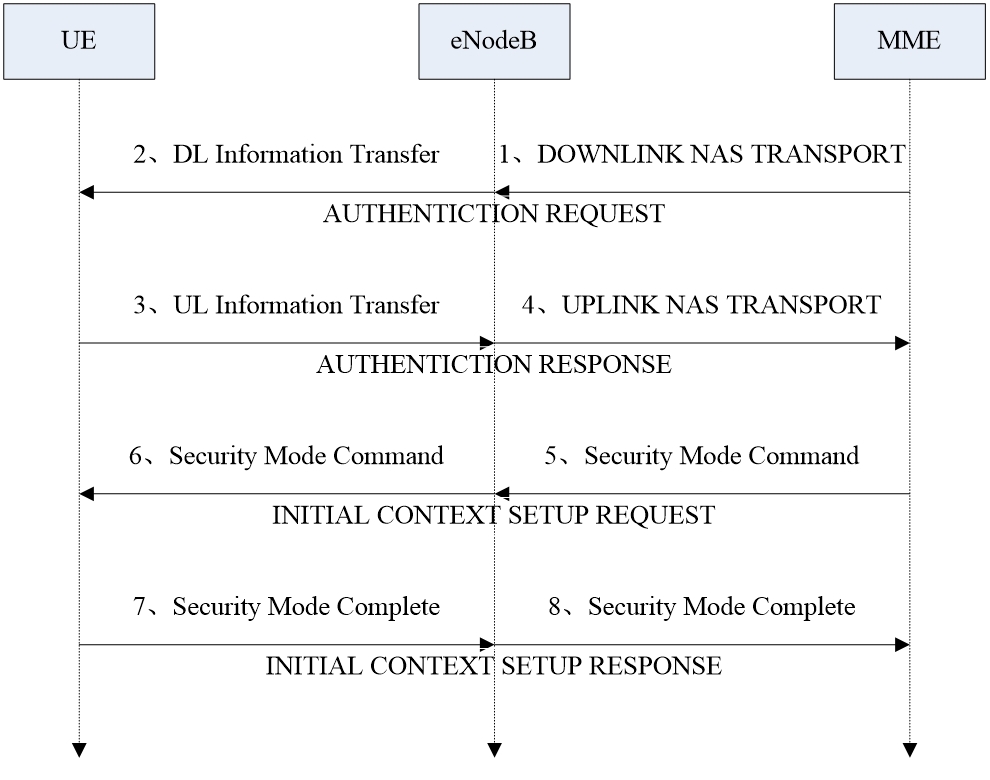

●Proseso sa pagsenyas sa authentication

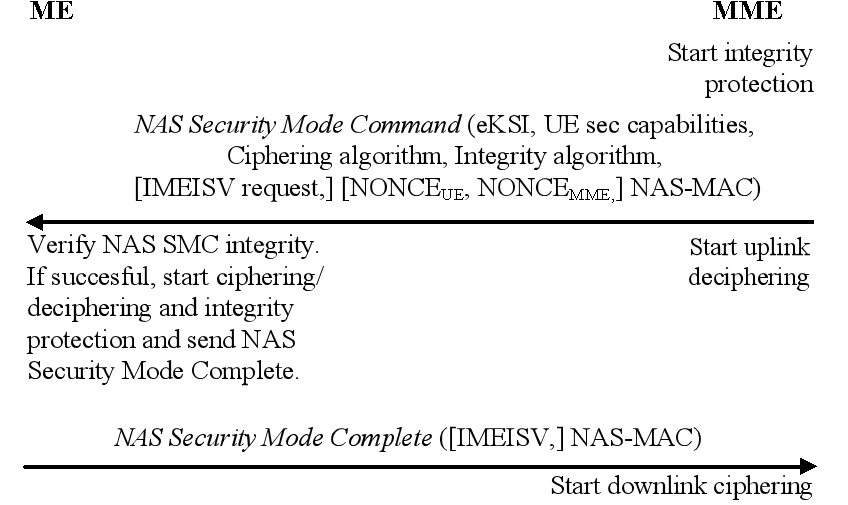

Kinahanglan ang pag-authenticate kung ang UE nagsugod sa usa ka tawag, gitawag, ug nagparehistro.Ang pag-encrypt/proteksyon sa integridad mahimo usab nga himuon pagkahuman sa pag-authenticate.Ang UE nagkalkula sa RES (authentication response parameters sa SIM card), CK (encryption key) ug IK (integrity protection key) base sa RAND nga gipadala sa LTE private network, ug gisulat ang bag-ong CK ug IK sa SIM card.ug ipadala ang RES balik sa LTE private network.Kung ang pribadong network sa LTE naghunahuna nga ang RES husto, ang proseso sa pag-authenticate matapos.Human sa malampuson nga pag-authenticate, ang LTE private network ang mohukom kung ipatuman ba ang proseso sa pagkontrol sa seguridad.Kung oo, gi-trigger kini sa pribadong network sa LTE, ug ang proteksyon sa encryption/integridad gipatuman sa eNodeB.

Figure 7: Proseso sa pagsenyas sa authentication

Figure 8: Safe mode signaling process

Layer sa Aplikasyon

●Kung maka-access ang mga tiggamit, ang pag-authenticate sa seguridad gipatuman sa layer sa aplikasyon aron mapugngan ang ilegal nga pag-access sa tiggamit.

●Ang datos sa gumagamit mahimong mogamit sa mekanismo sa IPSEC aron masiguro ang seguridad sa datos sa tiggamit.

●Kung nadiskobrehan ang usa ka problema sa panahon sa aplikasyon, ang tiggamit nga adunay problema mahimong mapugos nga mag-offline pinaagi sa pag-iskedyul sa mga operasyon sama sa pinugos nga pagdiskonekta ug hilit nga pagpatay.

Seguridad sa Network

●Ang sistema sa negosyo sa pribadong network mahimong makonektar sa eksternal nga network pinaagi sa mga kagamitan sa firewall aron masiguro nga ang pribadong network mapanalipdan gikan sa mga pag-atake sa gawas.Sa samang higayon, ang internal nga topology sa network gipanalipdan ug gitago aron mapugngan ang pagkaladlad sa network ug mapadayon ang seguridad sa network.

Panahon sa pag-post: Abr-25-2024