Com a sistema de comunicació alternatiu durant el desastre,Xarxes privades LTEAdoptar diferents polítiques de seguretat a diversos nivells per evitar que usuaris il·legals accedeixin o roben dades, i per protegir la seguretat de la senyalització dels usuaris i les dades empresarials.

Capa física

●Adoptar bandes de freqüència dedicades per aïllar físicament l'accés d'equips amb banda de freqüència sense llicència.

●Els usuaris fan servirSolució tàctica lte IWAVEtelèfons mòbils i targetes UIM per evitar l'accés il·legal a dispositius.

Capa de xarxa

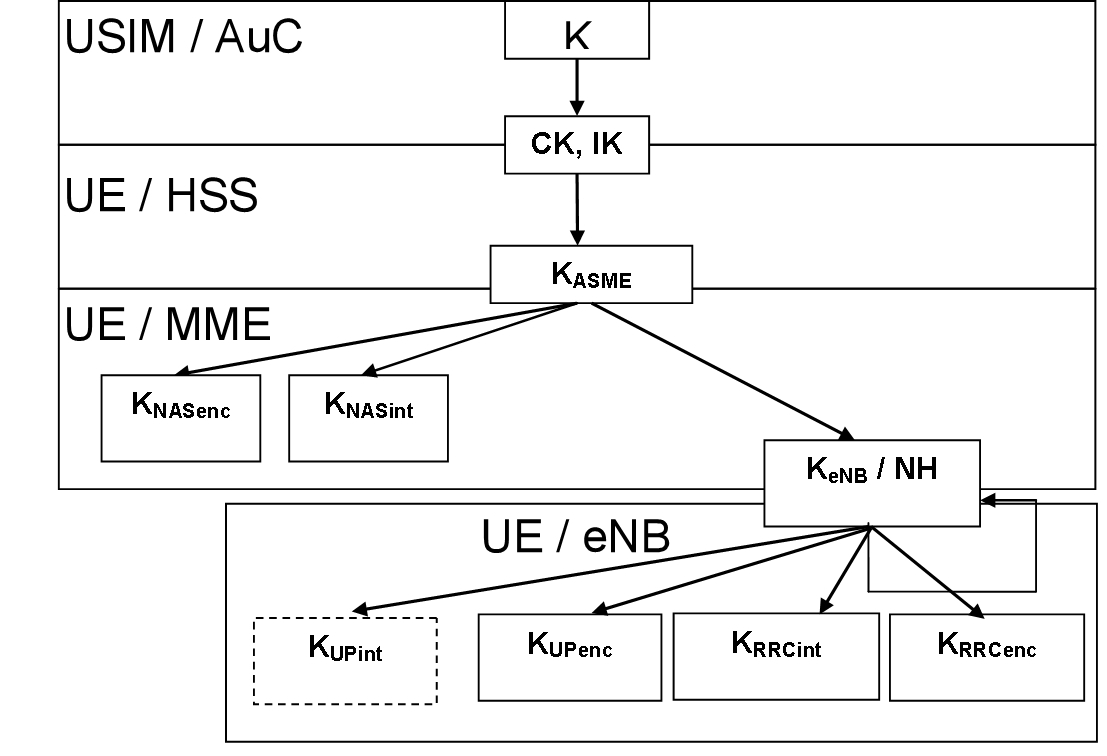

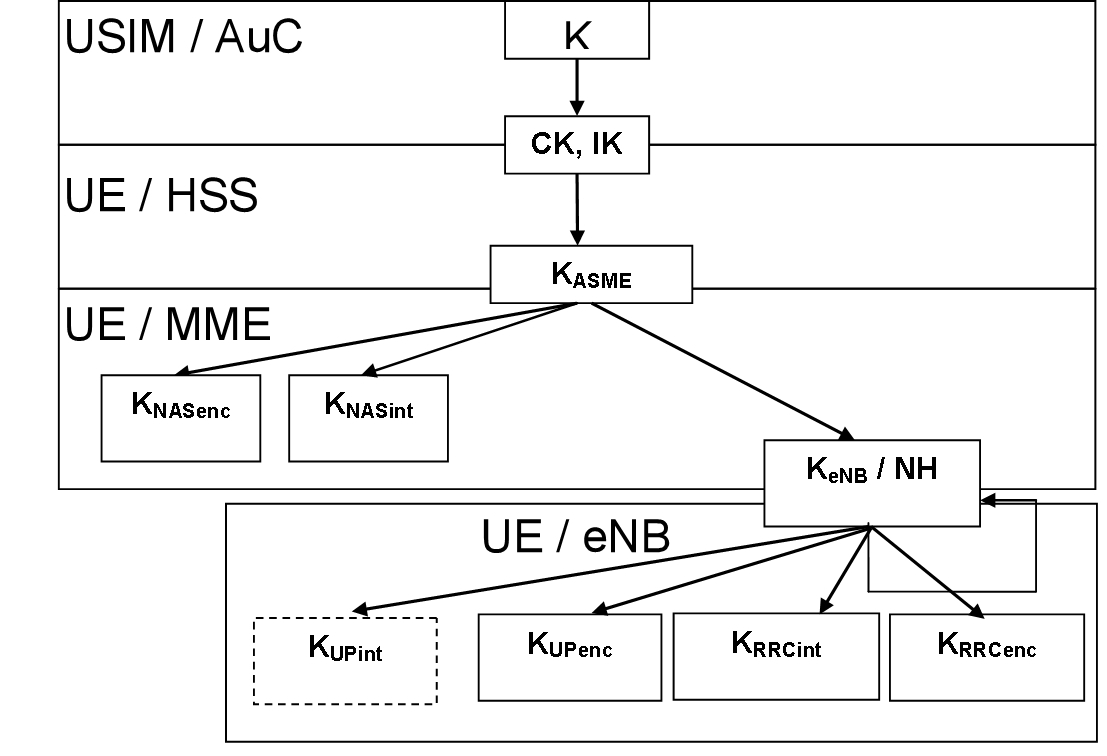

●L'algoritme Milenage i els paràmetres d'autenticació de cinc tuples s'utilitzen per aconseguir l'autenticació bidireccional entre la UE i la xarxa.

Quan un terminal accedeix a la xarxa, la xarxa autenticarà el terminal per evitar que els usuaris il·legals hi accedeixin.Al mateix temps, el terminal també autenticarà la xarxa per evitar l'accés a la xarxa de pesca.

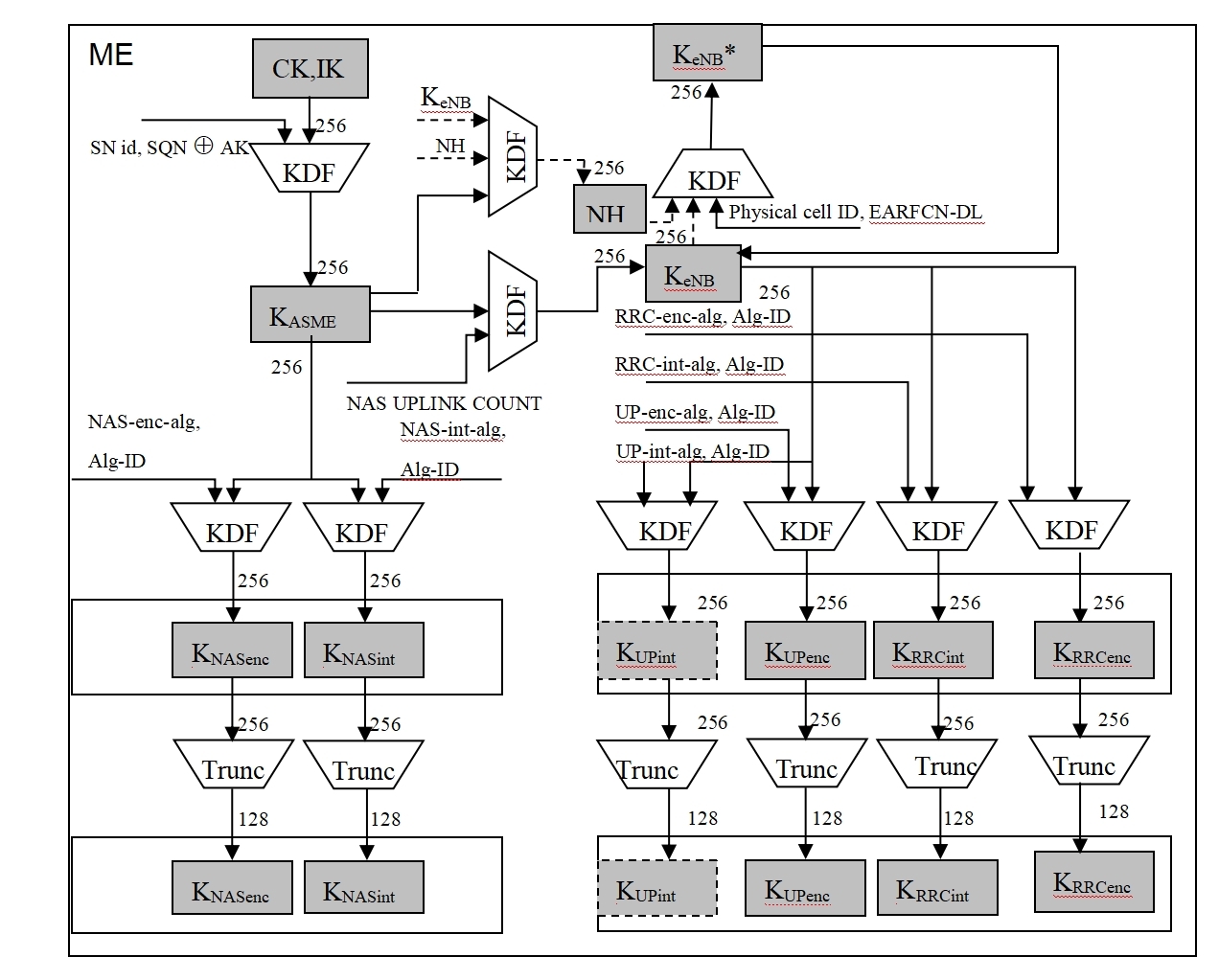

Figura 1: algorisme de generació de claus

Figura 2: Dependències dels paràmetres d'autenticació

●Els missatges de senyalització de la interfície aèria admeten la protecció de la integritat i el xifratge, i les dades de l'usuari també admeten el xifratge.L'algoritme de protecció d'integritat i xifratge utilitza una clau de 128 bits de longitud i té una gran seguretat.La figura 3 a continuació mostra el procés de generació de paràmetres relacionats amb l'autenticació, en què HSS i MME són mòduls funcionals interns de la xarxa tàctica lte.

Figura 3: Procés de generació de paràmetres d'autenticació de xarxa privada

Figura 4: Procés de generació dels paràmetres d'autenticació del terminal

●Quan elTerminal de dades sense fil 4g ltedesplaça, canvia o torna a accedir entre eNodeB, pot utilitzar el mecanisme de re-autenticació per tornar a autenticar i actualitzar les claus per garantir la seguretat durant l'accés mòbil.

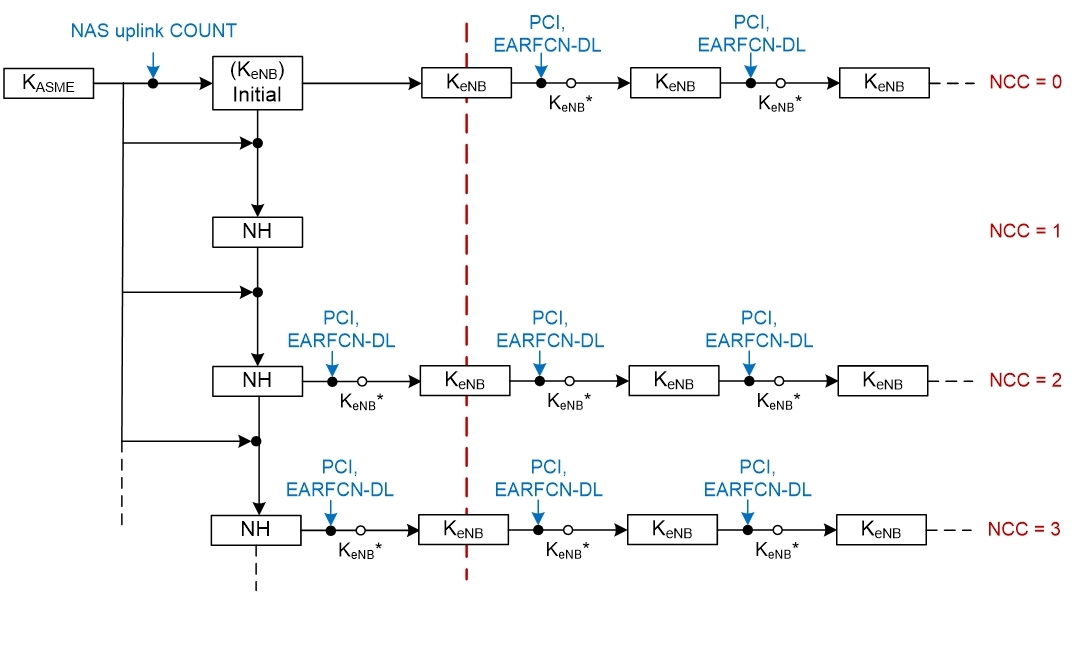

Figura 5: Manipulació de claus en canviar

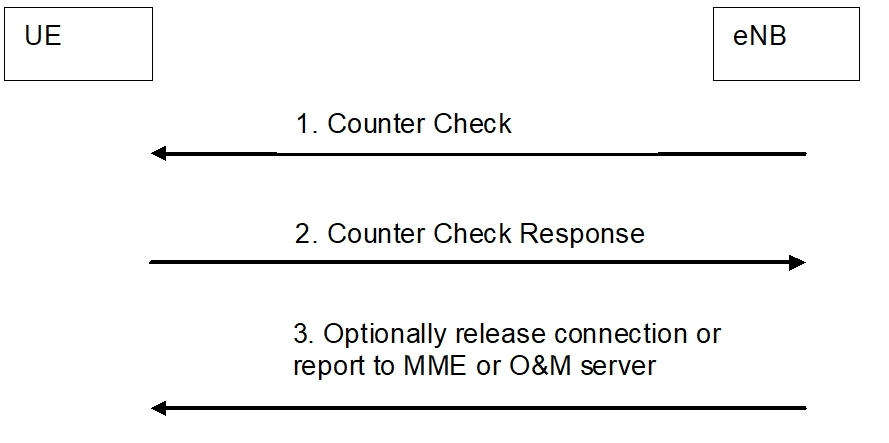

Figura 6: Autenticació periòdica de terminals per eNB

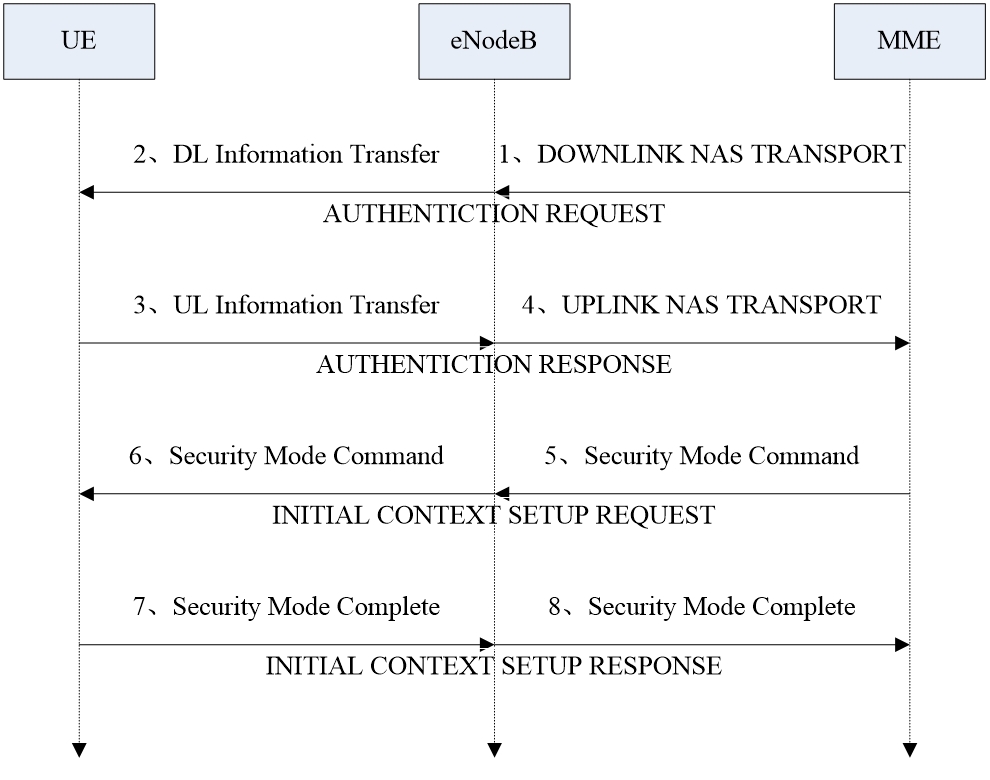

●Procés de senyalització d'autenticació

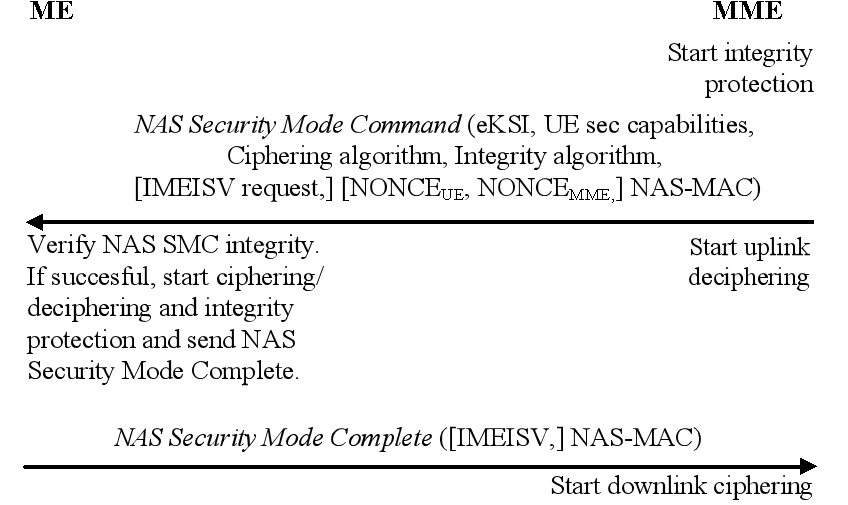

L'autenticació és necessària quan la UE inicia una trucada, és trucada i es registra.La protecció de xifratge/integritat també es pot dur a terme un cop finalitzada l'autenticació.La UE calcula RES (paràmetres de resposta d'autenticació a la targeta SIM), CK (clau de xifratge) i IK (clau de protecció d'integritat) a partir del RAND enviat per la xarxa privada LTE i escriu els nous CK i IK a la targeta SIM.i torneu a enviar el RES a la xarxa privada LTE.Si la xarxa privada LTE considera que el RES és correcte, finalitza el procés d'autenticació.Després de l'autenticació correcta, la xarxa privada LTE decideix si executa el procés de control de seguretat.En cas afirmatiu, l'activa la xarxa privada LTE i l'eNodeB implementa la protecció de xifratge/integritat.

Figura 7: Procés de senyalització d'autenticació

Figura 8: Procés de senyalització en mode segur

Capa d'aplicació

●Quan els usuaris accedeixen, s'implementa l'autenticació de seguretat a la capa d'aplicació per evitar l'accés il·legal d'usuaris.

●Les dades d'usuari poden utilitzar el mecanisme IPSEC per garantir la seguretat de les dades de l'usuari.

●Quan es descobreix un problema durant l'aplicació, l'usuari amb el problema es pot veure obligat a sortir de línia programant operacions com ara la desconnexió forçada i l'assassinat remot.

Seguretat de la xarxa

●El sistema empresarial de xarxa privada es pot connectar a la xarxa externa mitjançant equips de tallafoc per garantir que la xarxa privada estigui protegida d'atacs externs.Al mateix temps, la topologia interna de la xarxa està protegida i oculta per evitar l'exposició de la xarxa i mantenir la seguretat de la xarxa.

Hora de publicació: 25-abril-2024