Як альтэрнатыўная сістэма сувязі падчас катастрофы,Прыватныя сеткі LTEпрыняць розныя палітыкі бяспекі на розных узроўнях, каб не дапусціць нелегальных карыстальнікаў да доступу або крадзяжу дадзеных, а таксама для абароны бяспекі сігналізацыі карыстальнікаў і бізнес-дадзеных.

Фізічны ўзровень

●Прыміце спецыяльныя дыяпазоны частот, каб фізічна ізаляваць доступ абсталявання з неліцэнзійным дыяпазонам частот.

●Карыстальнікі выкарыстоўваюцьТактычнае рашэнне IWAVE lteмабільныя тэлефоны і UIM-карты для прадухілення незаконнага доступу да прылады.

Сеткавы ўзровень

●Алгарытм Milenage і параметры аўтэнтыфікацыі з пяці картэжаў выкарыстоўваюцца для дасягнення двухбаковай аўтэнтыфікацыі паміж UE і сеткай.

Калі тэрмінал атрымлівае доступ да сеткі, сетка будзе аўтэнтыфікаваць тэрмінал, каб прадухіліць доступ нелегальных карыстальнікаў.У той жа час тэрмінал таксама будзе аўтэнтыфікаваць сетку, каб прадухіліць доступ да фішынгавай сеткі.

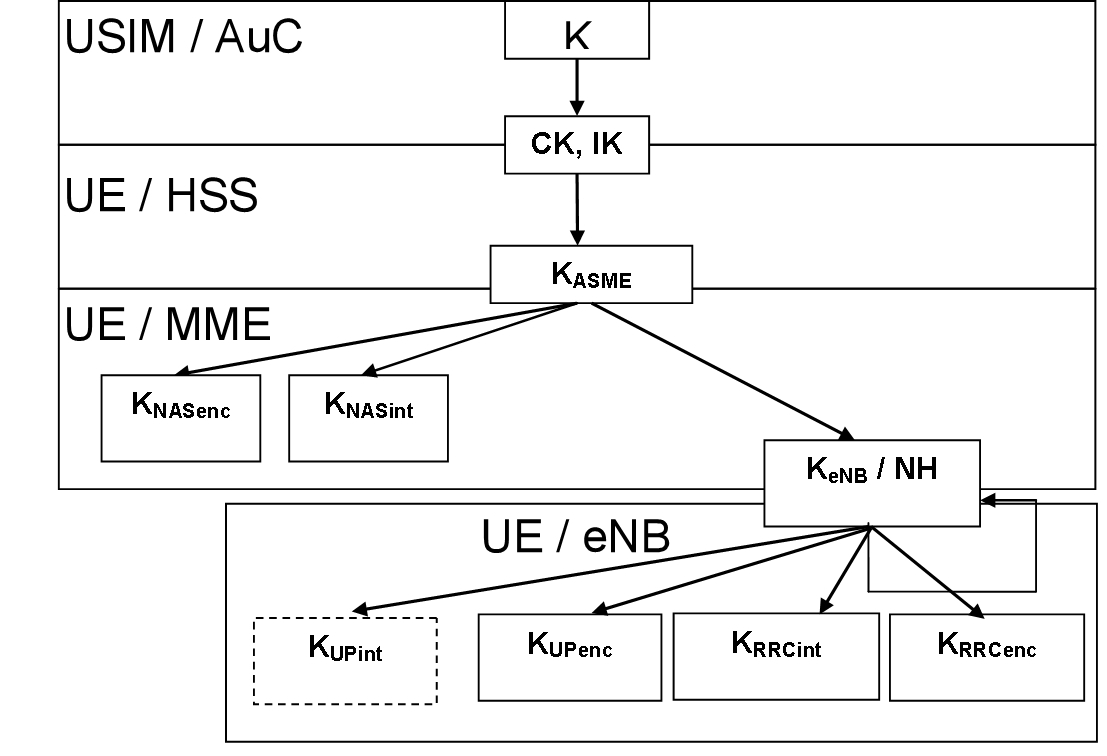

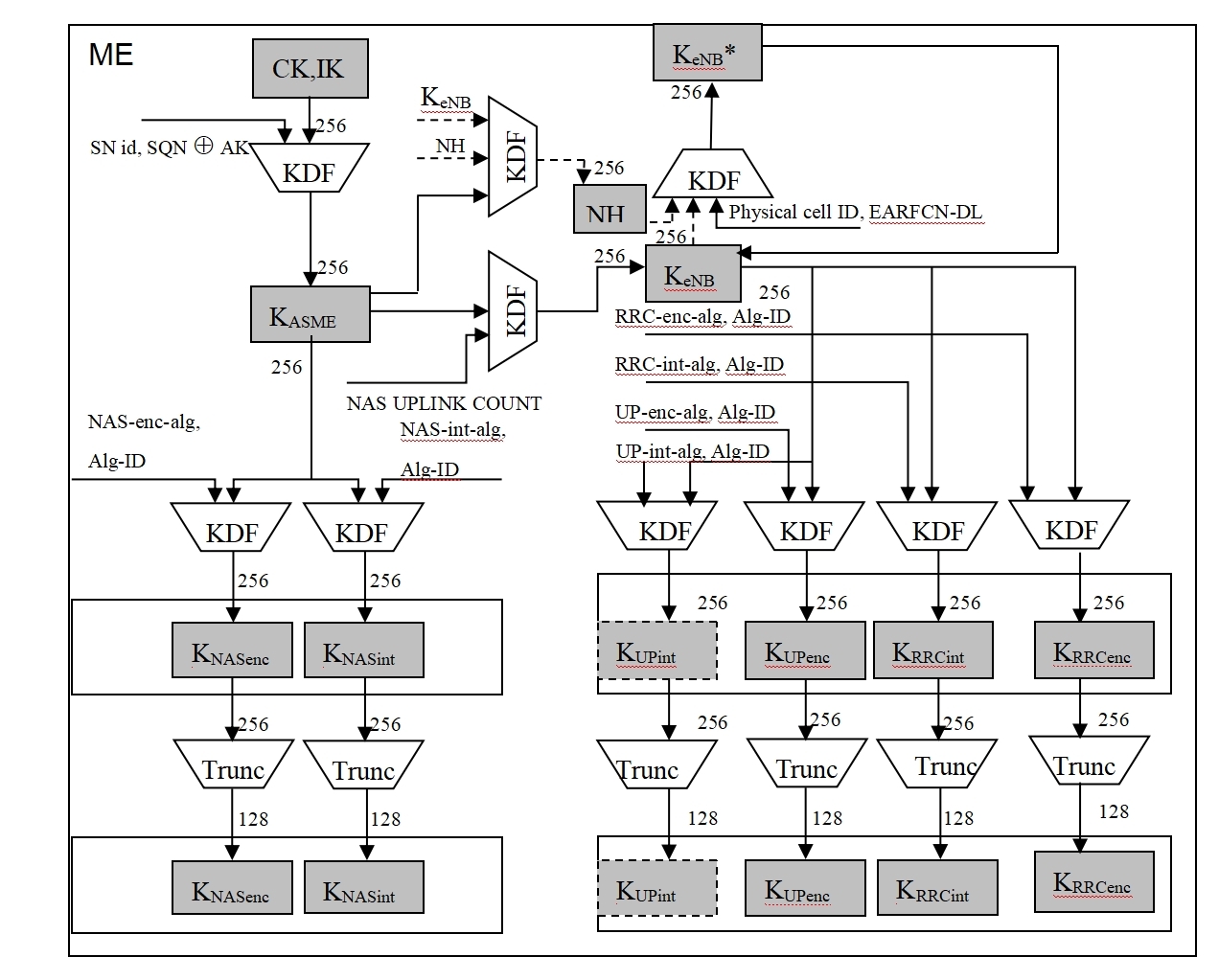

Малюнак 1: Алгарытм генерацыі ключа

Малюнак 2: Залежнасці параметраў аўтэнтыфікацыі

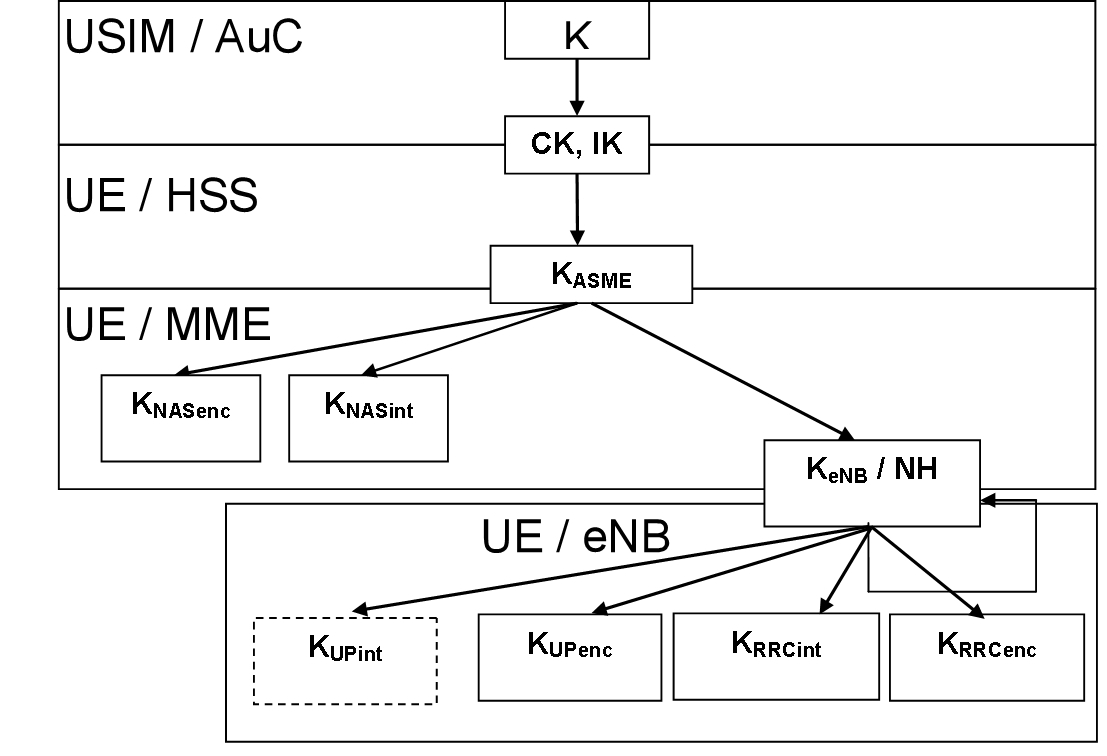

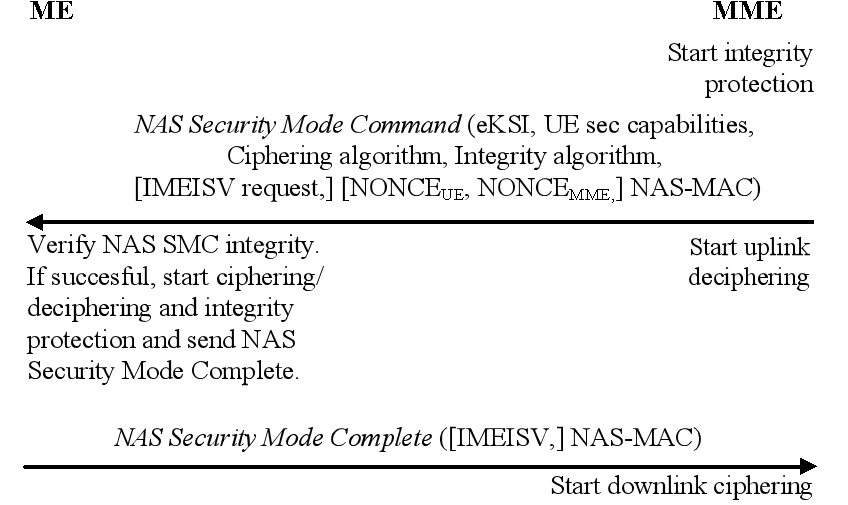

●Сігнальныя паведамленні эфірнага інтэрфейсу падтрымліваюць абарону цэласнасці і шыфраванне, і дадзеныя карыстальніка таксама падтрымліваюць шыфраванне.Алгарытм абароны цэласнасці і шыфравання выкарыстоўвае ключ даўжынёй 128 біт і мае высокую ступень бяспекі.На малюнку 3 ніжэй паказаны працэс генерацыі параметраў, звязаных з аўтэнтыфікацыяй, у якім HSS і MME з'яўляюцца ўнутранымі функцыянальнымі модулямі тактычнай сеткі LTE.

Малюнак 3: Працэс генерацыі параметраў аўтэнтыфікацыі прыватнай сеткі

Малюнак 4: Працэс генерацыі параметраў аўтэнтыфікацыі тэрмінала

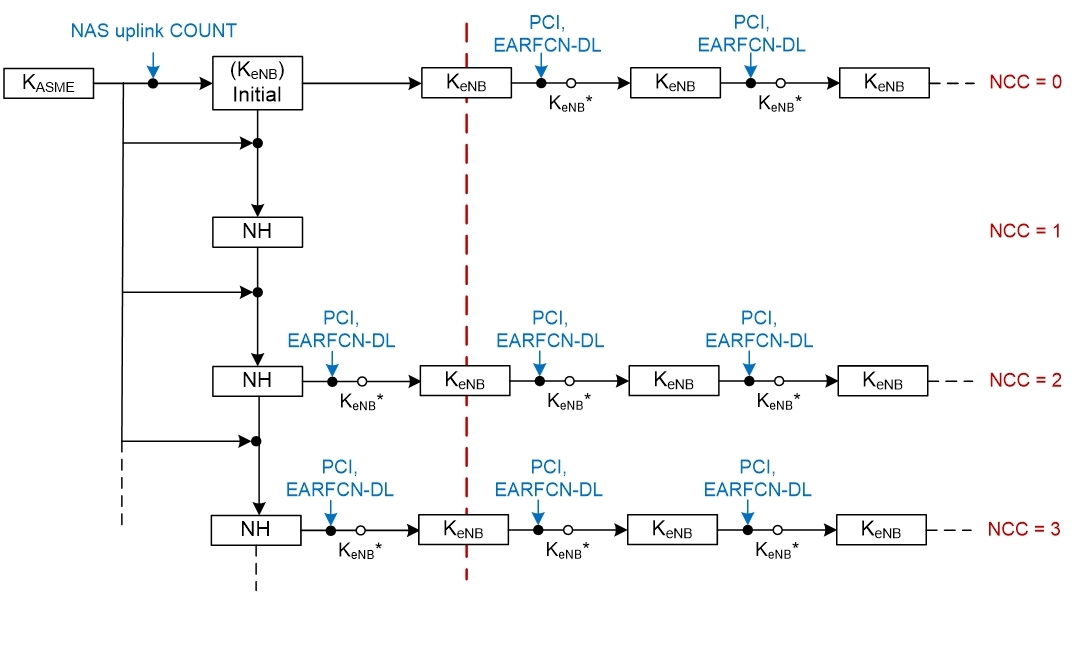

●КаліТэрмінал бесправадной перадачы дадзеных 4g lteроўмінгу, пераключэння або паўторнага доступу паміж eNodeB, ён можа выкарыстоўваць механізм паўторнай аўтэнтыфікацыі для паўторнай аўтэнтыфікацыі і абнаўлення ключоў для забеспячэння бяспекі падчас мабільнага доступу.

Малюнак 5: Апрацоўка клавіш пры пераключэнні

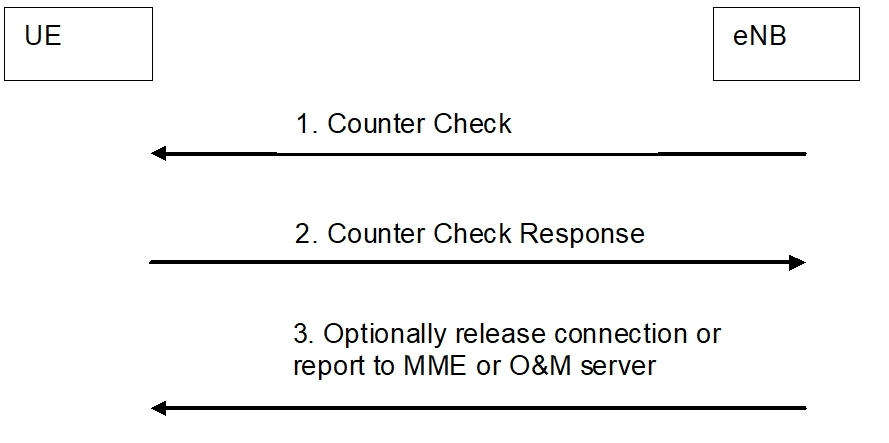

Малюнак 6: Перыядычная аўтэнтыфікацыя тэрміналаў з дапамогай eNB

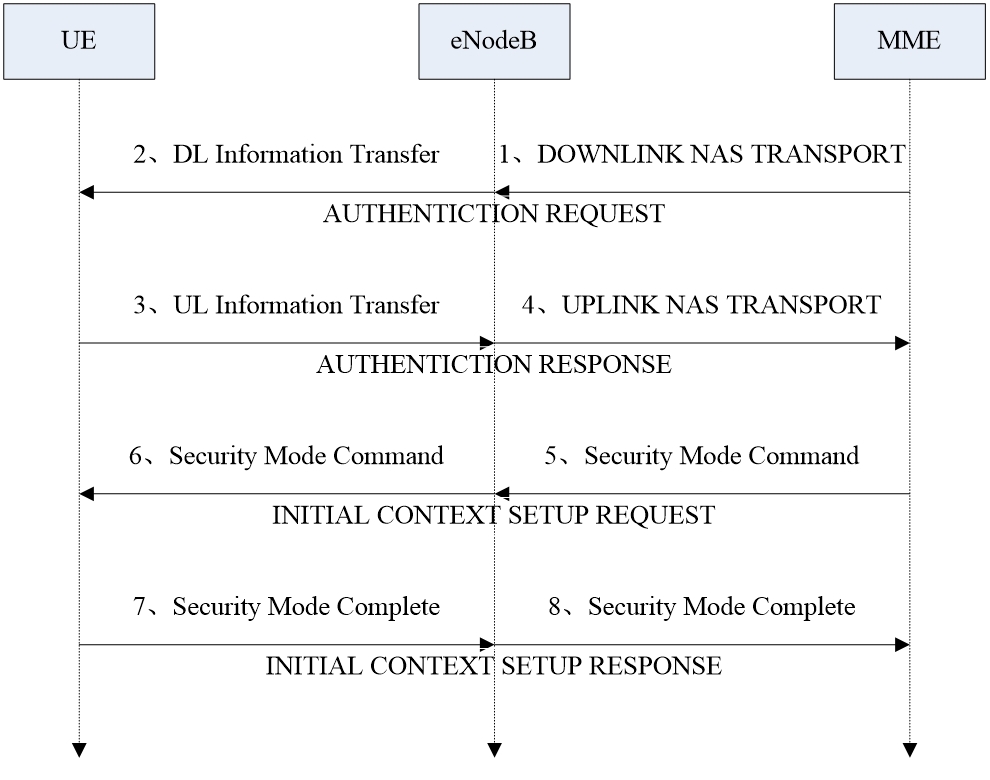

●Працэс сігналізацыі аўтэнтыфікацыі

Аўтэнтыфікацыя патрабуецца, калі UE ініцыюе выклік, выклікаецца і рэгіструецца.Шыфраванне/абарона цэласнасці таксама можа быць выканана пасля завяршэння аўтэнтыфікацыі.UE разлічвае RES (параметры адказу аўтэнтыфікацыі ў SIM-карце), CK (ключ шыфравання) і IK (ключ абароны цэласнасці) на аснове RAND, адпраўленага прыватнай сеткай LTE, і запісвае новыя CK і IK на SIM-карту.і адправіць RES назад у прыватную сетку LTE.Калі прыватная сетка LTE лічыць, што RES правільны, працэс аўтэнтыфікацыі завяршаецца.Пасля паспяховай аўтэнтыфікацыі прыватная сетка LTE вырашае, ці варта выконваць працэс кантролю бяспекі.Калі так, гэта запускаецца прыватнай сеткай LTE, а шыфраванне/абарона цэласнасці рэалізавана eNodeB.

Малюнак 7: Працэс сігналізацыі аўтэнтыфікацыі

Малюнак 8: Працэс сігналізацыі ў бяспечным рэжыме

Прыкладны ўзровень

●Пры доступе карыстальнікаў аўтэнтыфікацыя бяспекі рэалізуецца на прыкладным узроўні, каб прадухіліць незаконны доступ карыстальнікаў.

●Даныя карыстальніка могуць выкарыстоўваць механізм IPSEC для забеспячэння бяспекі даных карыстальнікаў.

●Калі падчас прымянення выяўляецца праблема, карыстальніка з праблемай можна прымусова перайсці ў аўтаномны рэжым, запланаваўшы такія аперацыі, як прымусовае адключэнне і дыстанцыйнае забойства.

Бяспека сеткі

●Бізнес-сістэма прыватнай сеткі можа падключацца да знешняй сеткі праз брандмаўэр, каб забяспечыць абарону прыватнай сеткі ад знешніх нападаў.У той жа час унутраная тапалогія сеткі экранавана і схавана для прадухілення ўздзеяння сеткі і падтрымання бяспекі сеткі.

Час публікацыі: 25 красавіка 2024 г