كنظام اتصالات بديل أثناء الكوارث،شبكات LTE الخاصةاعتماد سياسات أمنية مختلفة على مستويات متعددة لمنع المستخدمين غير القانونيين من الوصول إلى البيانات أو سرقتها، ولحماية أمان إشارات المستخدم وبيانات الأعمال.

الطبقة المادية

●اعتماد نطاقات تردد مخصصة لعزل وصول الأجهزة فعليًا بنطاق تردد غير مرخص.

●يستخدم المستخدمونIWAVE الحل التكتيكي LTEالهواتف المحمولة وبطاقات UIM لمنع الوصول غير القانوني إلى الجهاز.

طبقة الشبكة

●تُستخدم خوارزمية Milenage ومعلمات المصادقة الخماسية لتحقيق المصادقة ثنائية الاتجاه بين تجهيزات المستعمل والشبكة.

عندما تصل محطة ما إلى الشبكة، ستقوم الشبكة بمصادقة المحطة لمنع المستخدمين غير القانونيين من الوصول إليها.وفي الوقت نفسه، ستقوم المحطة أيضًا بمصادقة الشبكة لمنع الوصول إلى شبكة التصيد الاحتيالي.

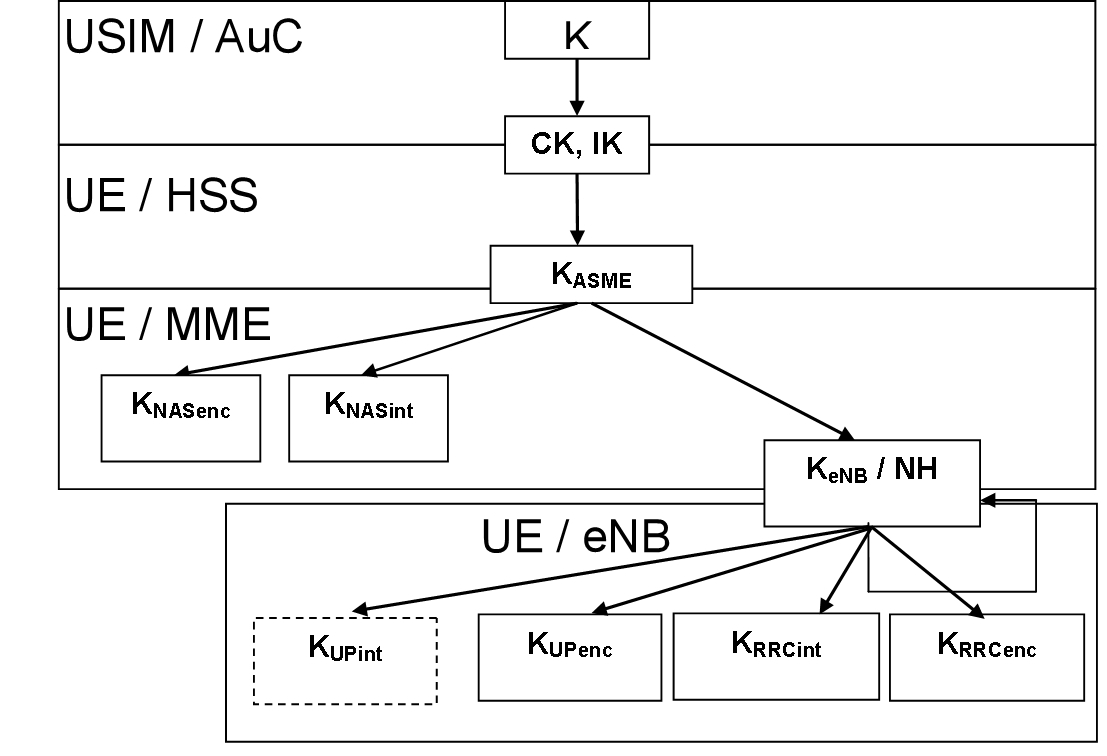

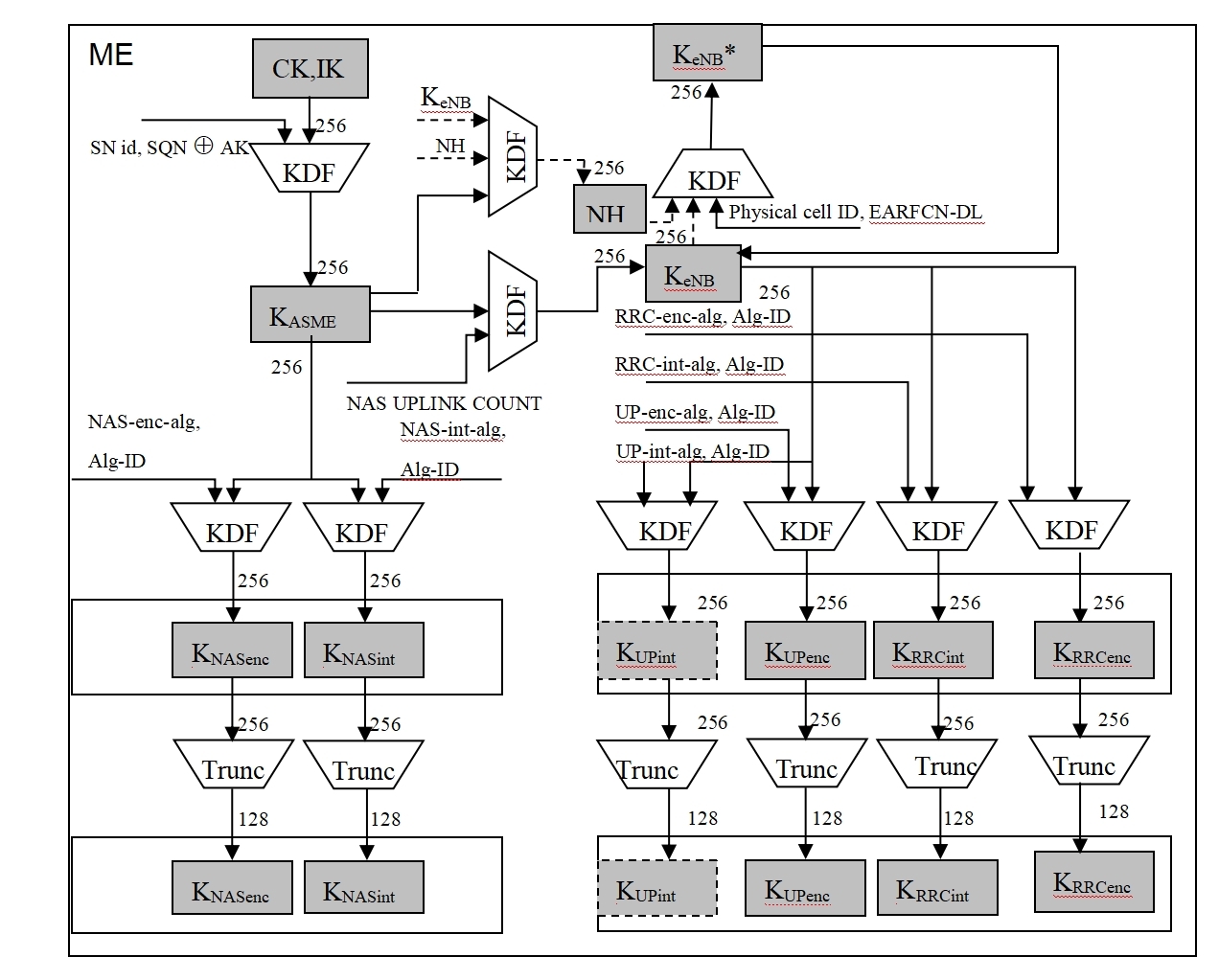

الشكل 1: خوارزمية إنشاء المفاتيح

الشكل 2: تبعيات معلمات المصادقة

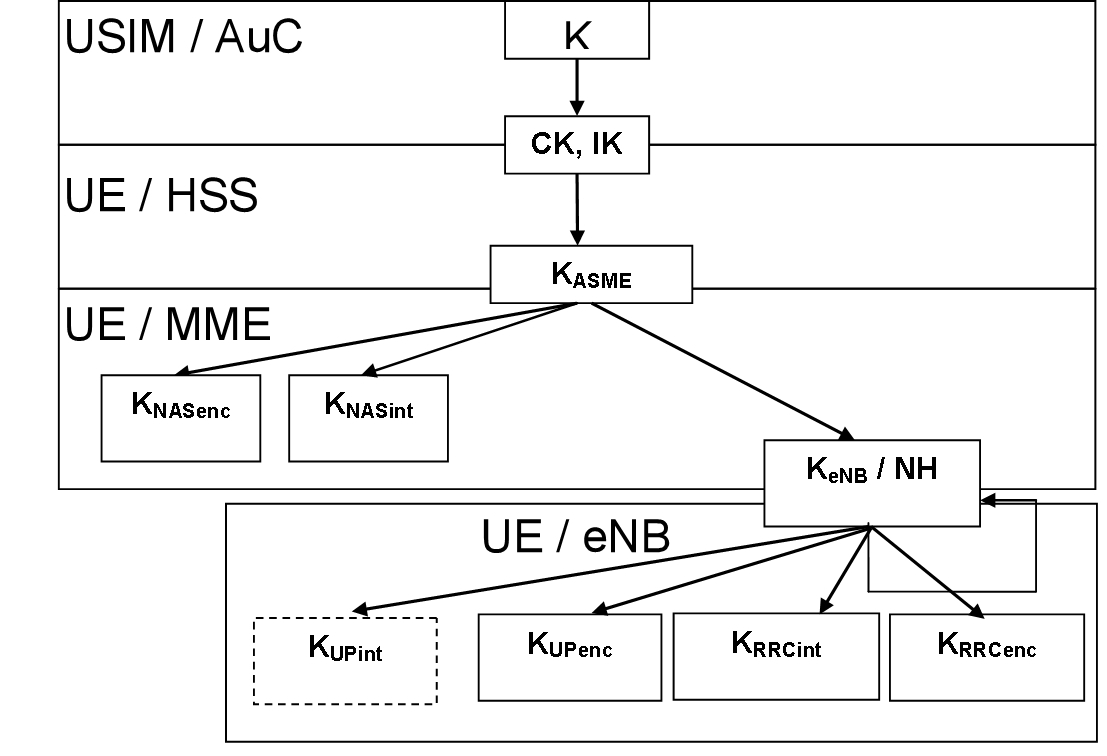

●تدعم رسائل إشارات الواجهة الهوائية حماية السلامة والتشفير، كما تدعم بيانات المستخدم التشفير.تستخدم خوارزمية حماية السلامة والتشفير مفتاحًا بطول 128 بت وتتمتع بقوة أمنية عالية.يوضح الشكل 3 أدناه عملية إنشاء المعلمات المتعلقة بالمصادقة، حيث يكون كل من HSS وMME وحدتين وظيفيتين داخليتين لشبكة LTE التكتيكية.

الشكل 3: عملية إنشاء معلمات مصادقة الشبكة الخاصة

الشكل 4: عملية إنشاء معلمات المصادقة الطرفية

●عندما4G LTE محطة البيانات اللاسلكيةأثناء التجوال أو التبديل أو إعادة الوصول بين eNodeBs، يمكنه استخدام آلية إعادة المصادقة لإعادة المصادقة وتحديث المفاتيح لضمان الأمان أثناء الوصول عبر الهاتف المحمول.

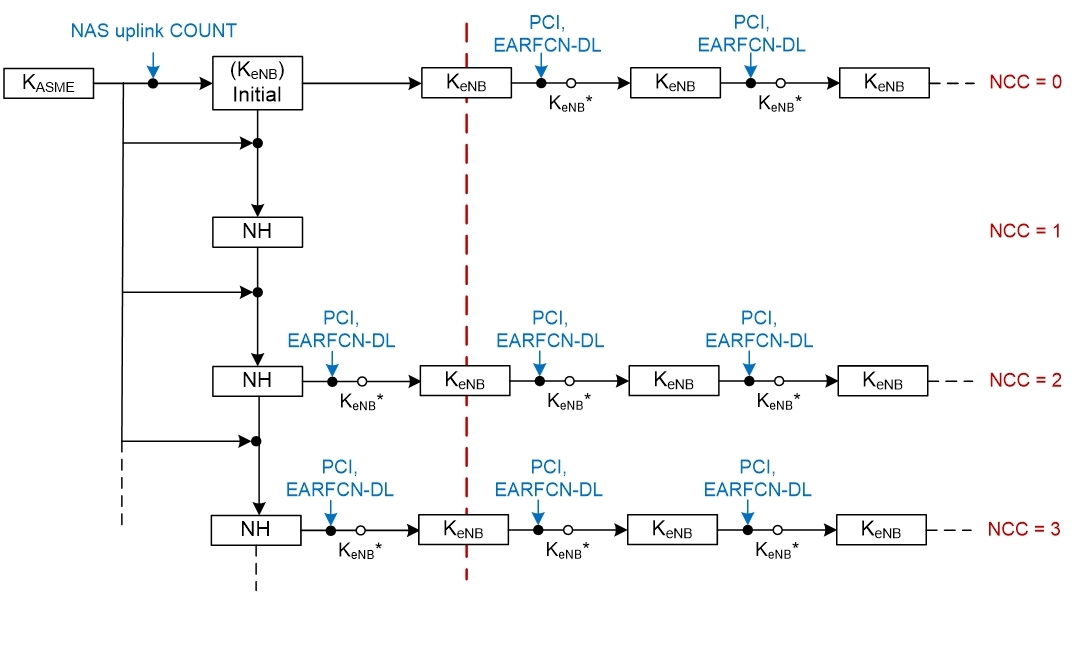

الشكل 5: التعامل مع المفاتيح عند التبديل

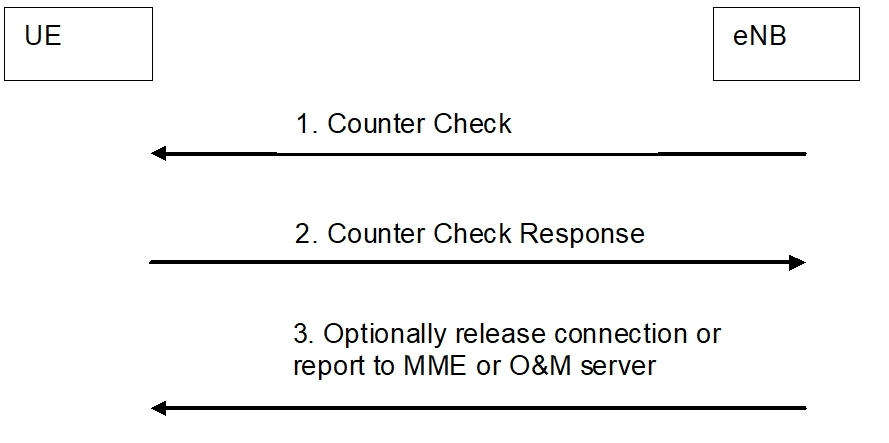

الشكل 6: المصادقة الدورية للمحطات بواسطة eNB

●عملية إشارات المصادقة

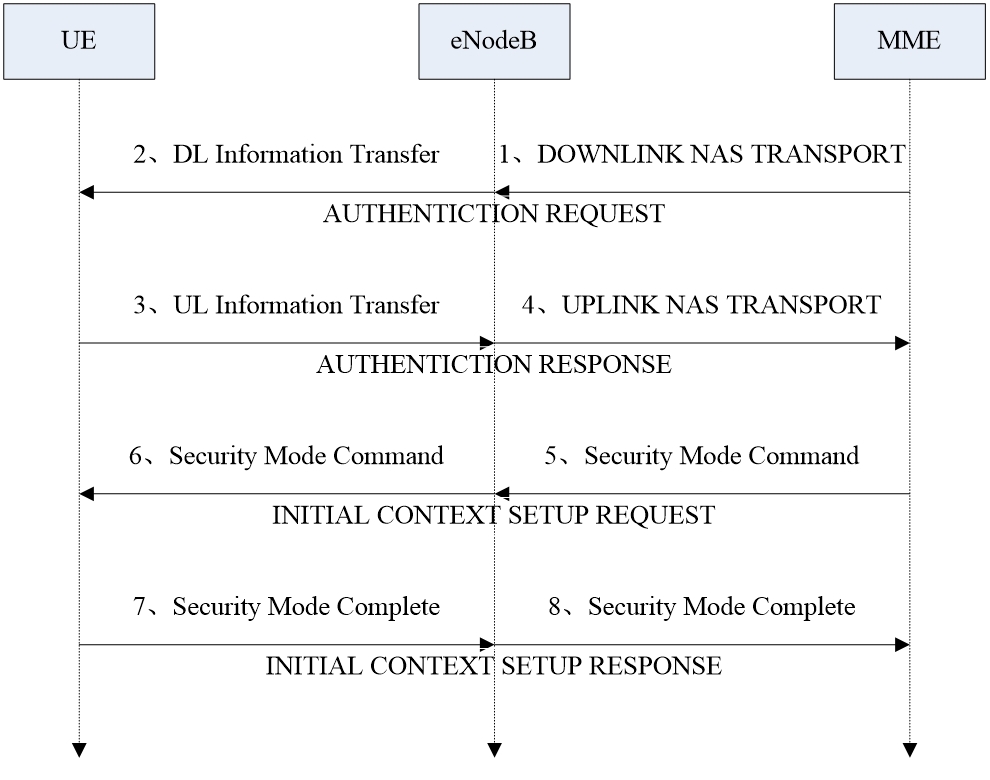

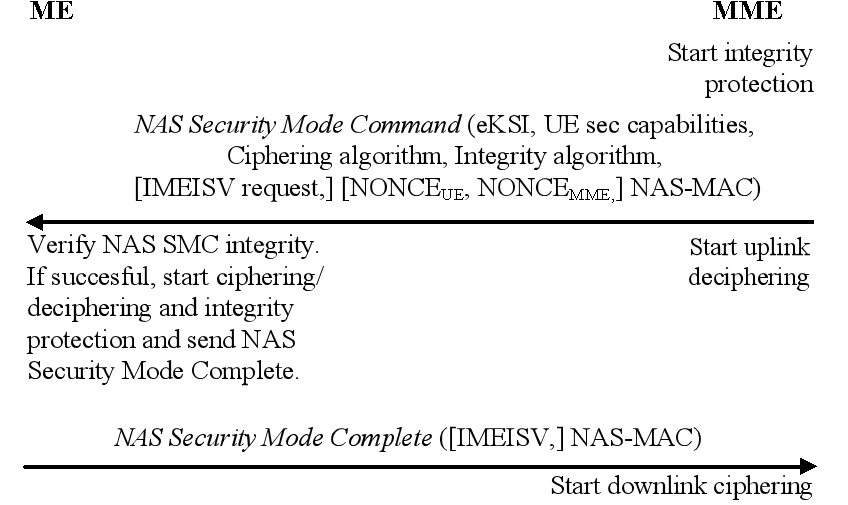

تكون المصادقة مطلوبة عندما يبدأ UE مكالمة، ويتم الاتصال به، والتسجيل.يمكن أيضًا إجراء حماية التشفير/التكامل بعد اكتمال المصادقة.يحسب UE RES (معلمات استجابة المصادقة في بطاقة SIM)، وCK (مفتاح التشفير)، وIK (مفتاح حماية التكامل) بناءً على RAND المرسلة من شبكة LTE الخاصة، ويكتب CK وIK الجديدين في بطاقة SIM.وأرسل RES مرة أخرى إلى شبكة LTE الخاصة.إذا رأت شبكة LTE الخاصة أن RES صحيحًا، تنتهي عملية المصادقة.بعد المصادقة الناجحة، تقرر شبكة LTE الخاصة ما إذا كانت ستنفذ عملية التحكم الأمني أم لا.إذا كانت الإجابة بنعم، فسيتم تشغيلها بواسطة شبكة LTE الخاصة، ويتم تنفيذ حماية التشفير/التكامل بواسطة eNodeB.

الشكل 7: عملية إشارات المصادقة

الشكل 8: عملية إرسال إشارات الوضع الآمن

طبقة التطبيقات

●عند وصول المستخدمين، يتم تنفيذ مصادقة الأمان في طبقة التطبيق لمنع الوصول غير القانوني للمستخدم.

●يمكن لبيانات المستخدم استخدام آلية IPSEC لضمان أمان بيانات المستخدم.

●عند اكتشاف مشكلة أثناء التطبيق، يمكن إجبار المستخدم الذي لديه المشكلة على عدم الاتصال بالإنترنت من خلال جدولة العمليات مثل قطع الاتصال القسري والقتل عن بعد.

أمن الشبكات

●يمكن لنظام أعمال الشبكة الخاصة الاتصال بالشبكة الخارجية من خلال معدات جدار الحماية لضمان حماية الشبكة الخاصة من الهجمات الخارجية.وفي الوقت نفسه، يتم حماية الهيكل الداخلي للشبكة وإخفائه لمنع تعرض الشبكة والحفاظ على أمان الشبكة.

وقت النشر: 25 أبريل 2024